Incrustar presentación

Descargado 452 veces

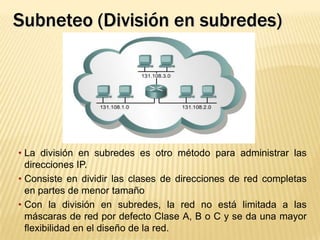

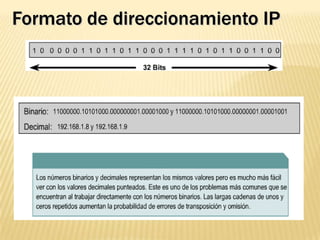

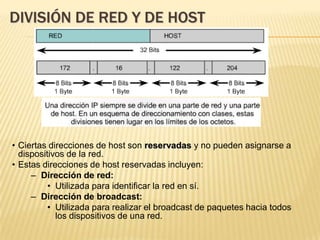

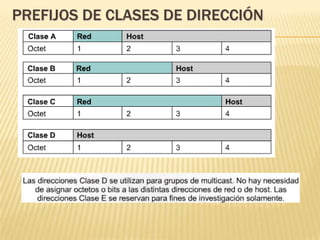

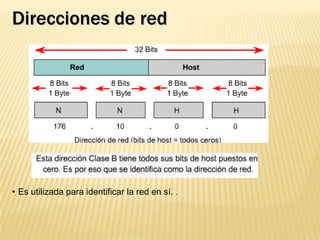

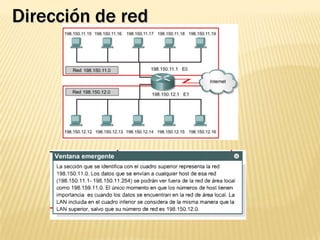

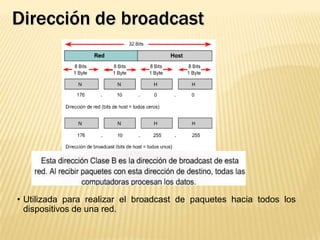

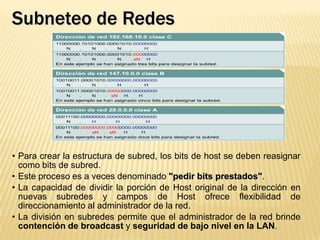

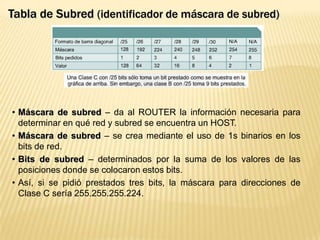

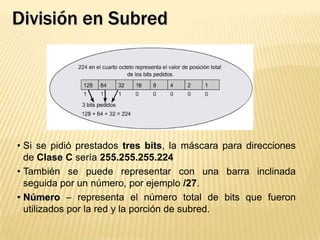

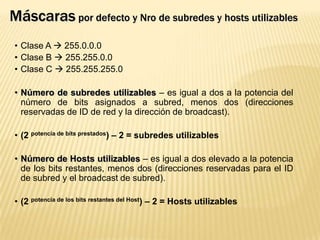

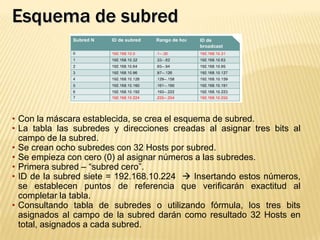

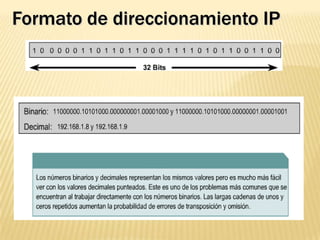

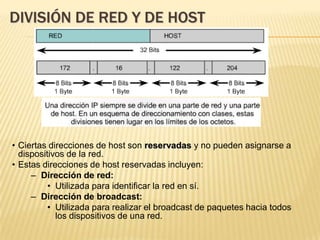

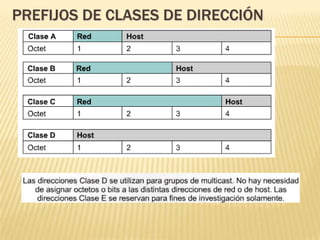

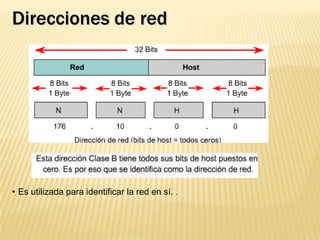

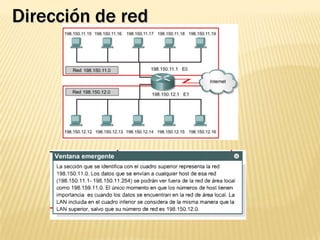

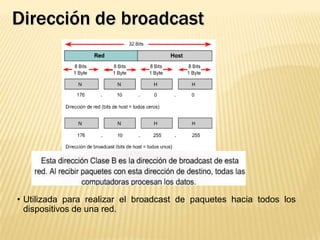

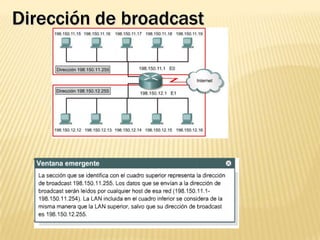

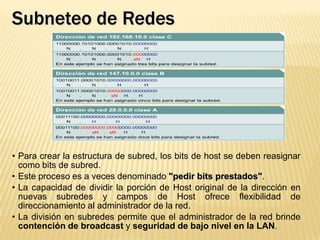

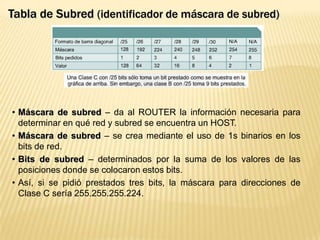

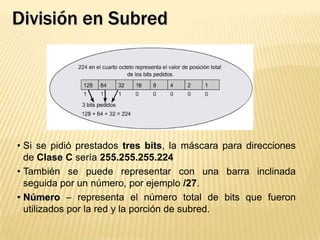

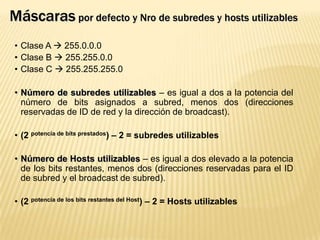

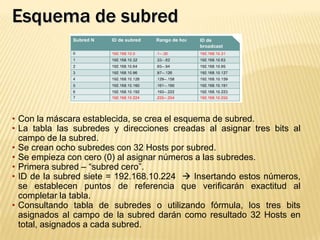

Este documento explica el concepto de subdividir redes utilizando la técnica de subneteo. Esto permite dividir las clases de direcciones IP estándar en subredes más pequeñas para una mayor flexibilidad en el diseño de la red. El documento describe cómo se asignan bits de la dirección IP a los campos de red, subred y host, y cómo esto permite crear múltiples subredes con un número determinado de hosts cada una dentro de una red mayor. También presenta fórmulas para calcular el número máximo de subredes y hosts posibles