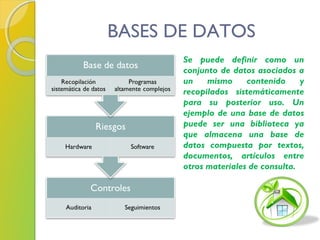

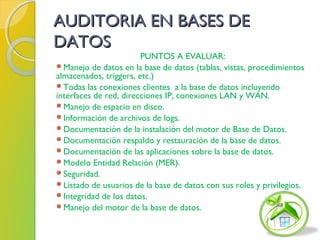

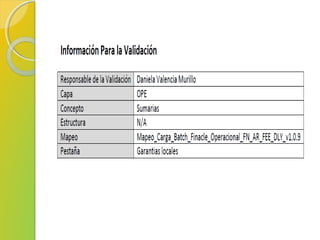

El documento detalla la auditoría de sistemas y bases de datos, abarcando aspectos como riesgos, controles y la configuración adecuada de las bases de datos. Se enfatiza la importancia de auditar de manera eficiente para minimizar riesgos y asegurar la integridad de los datos. Además, se mencionan técnicas e instrumentos para la evaluación de bases de datos, destacando la necesidad de un conocimiento profundo de la configuración para llevar a cabo una auditoría efectiva.