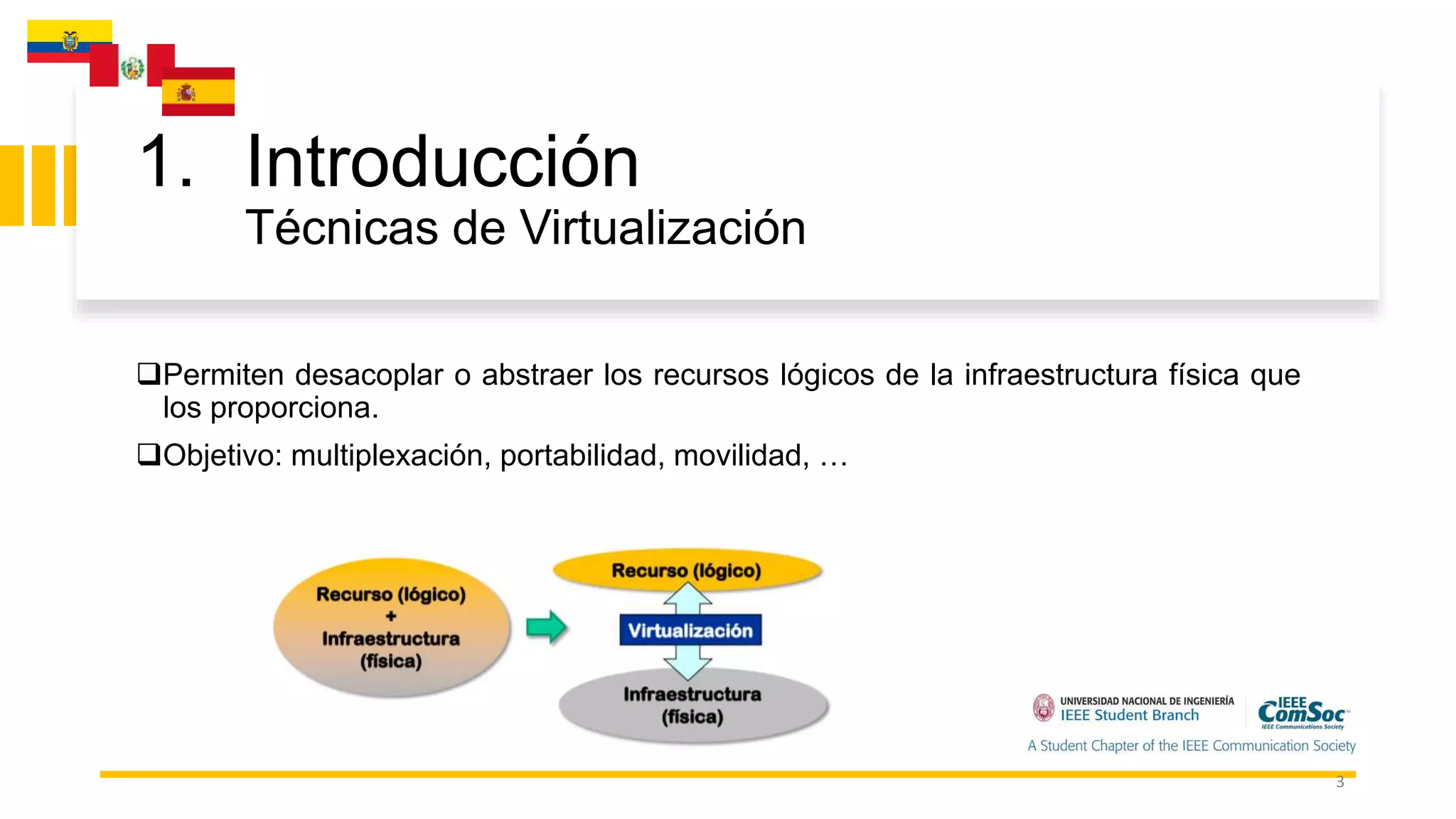

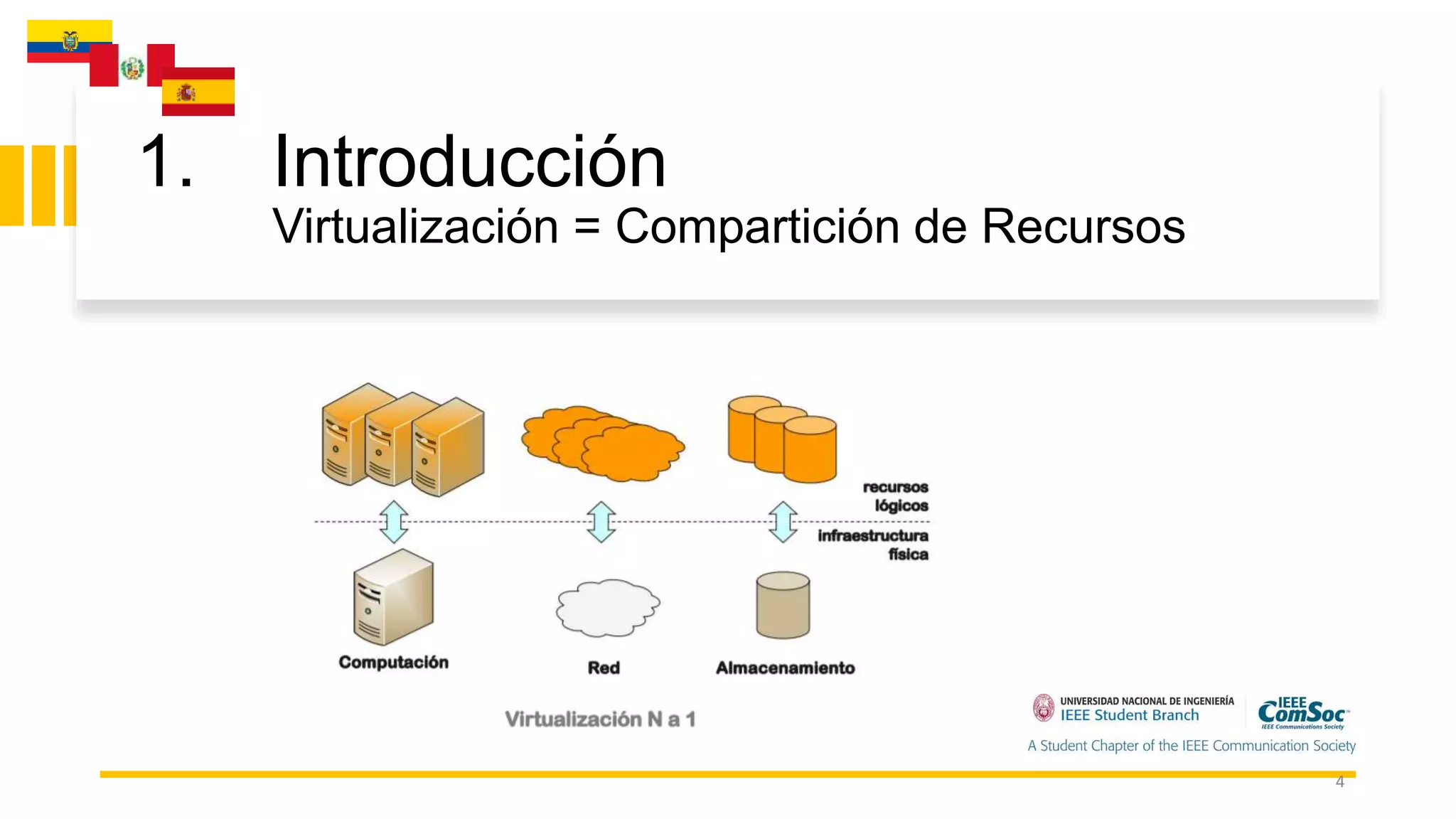

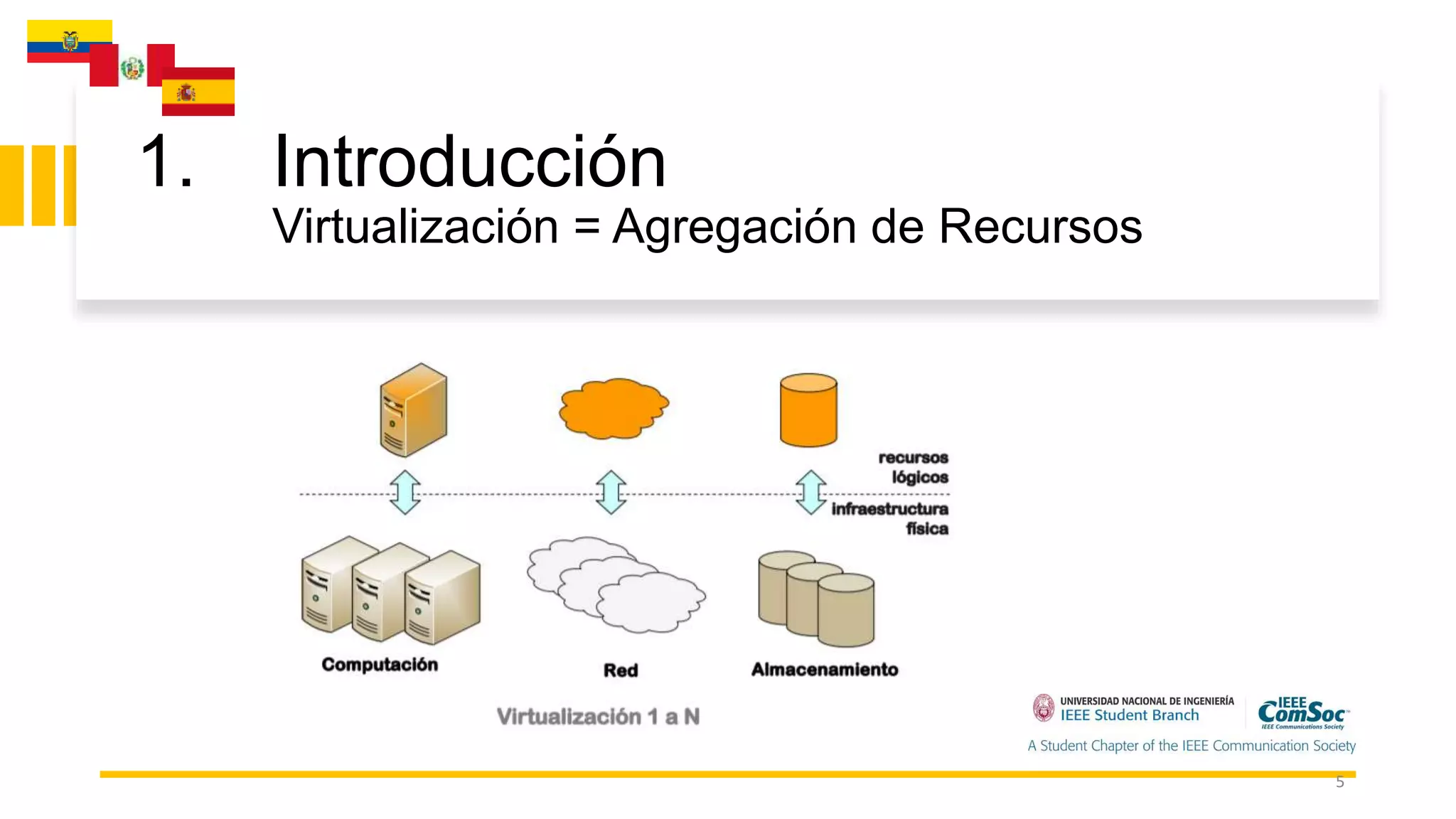

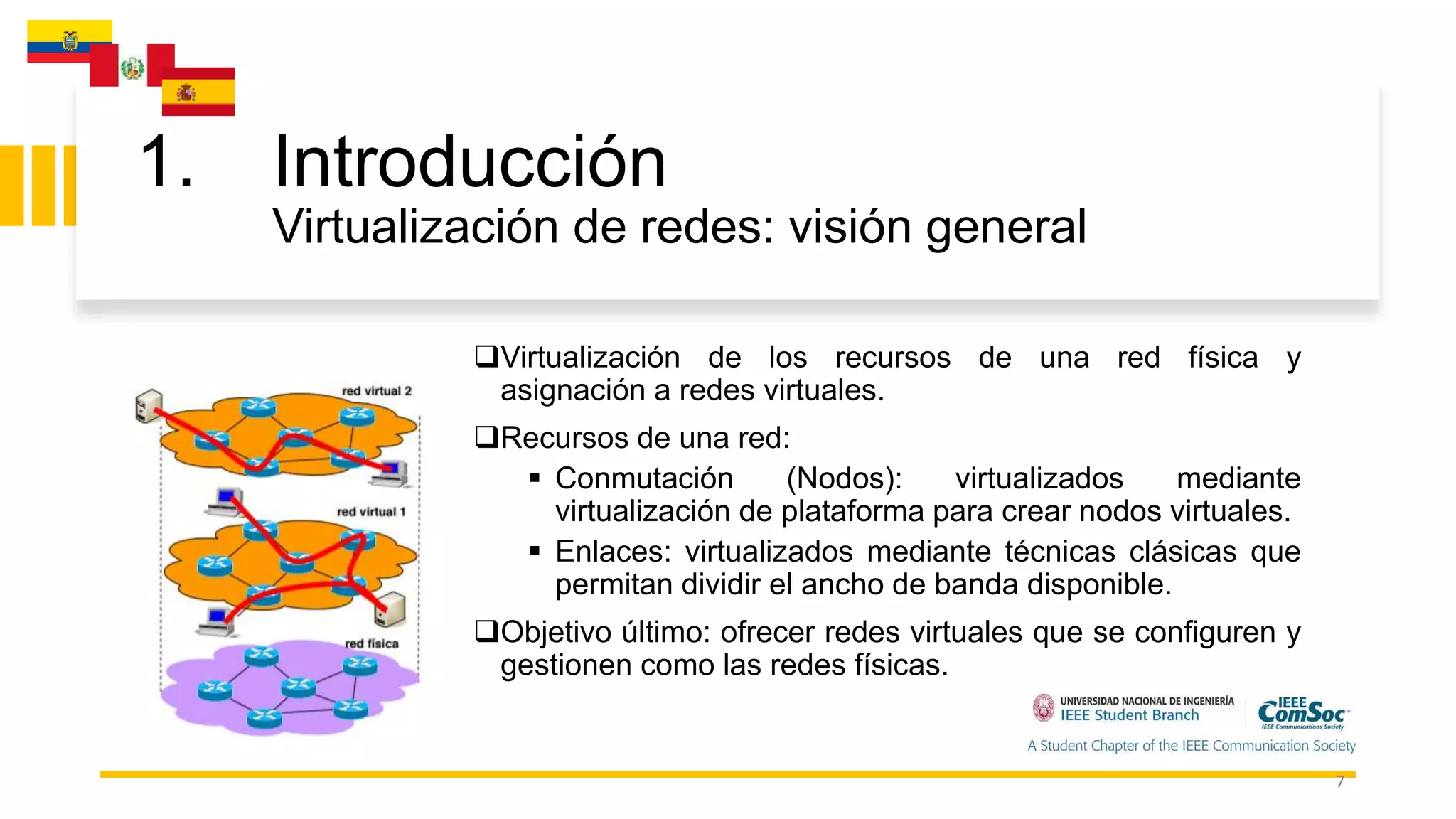

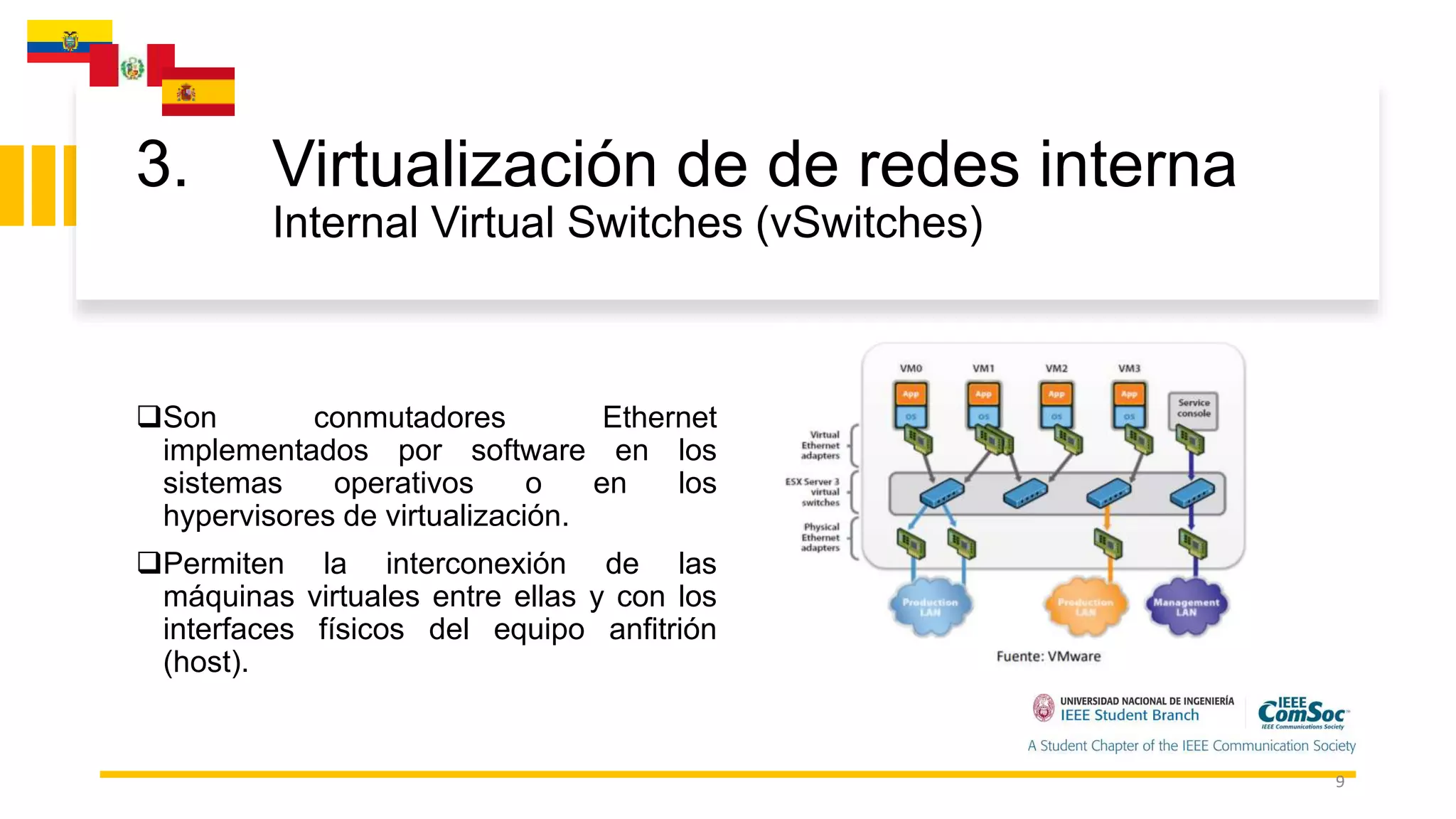

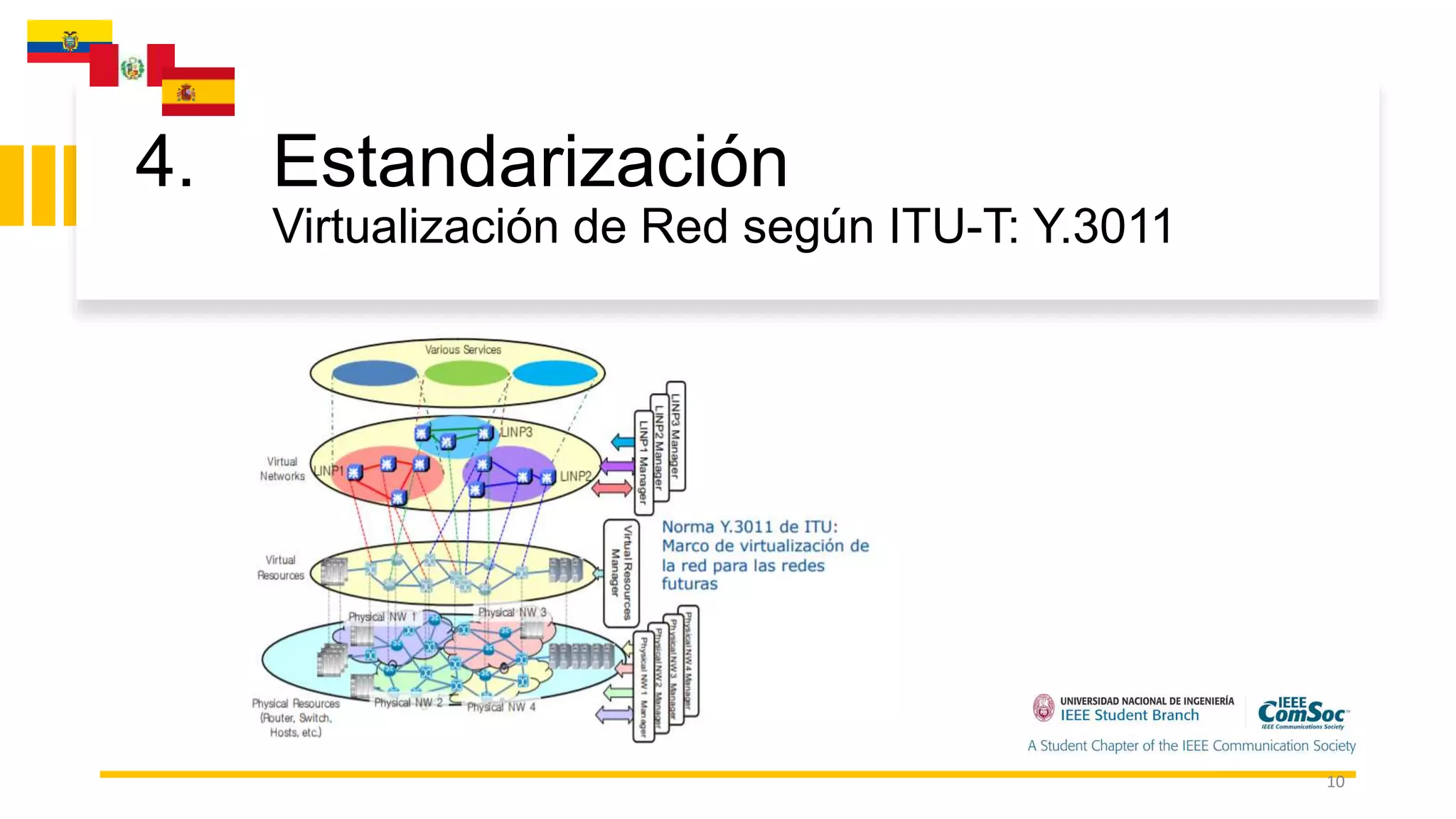

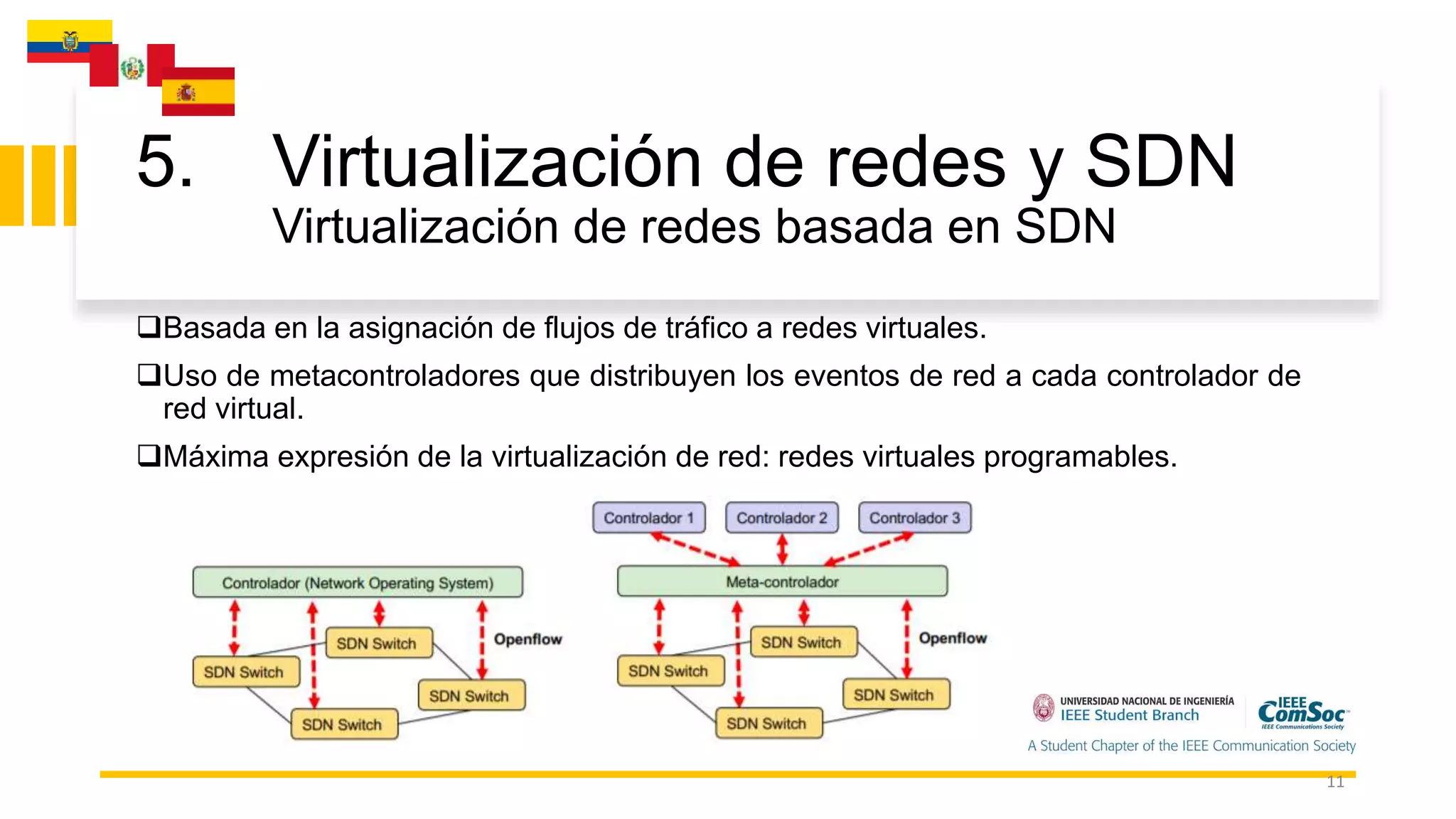

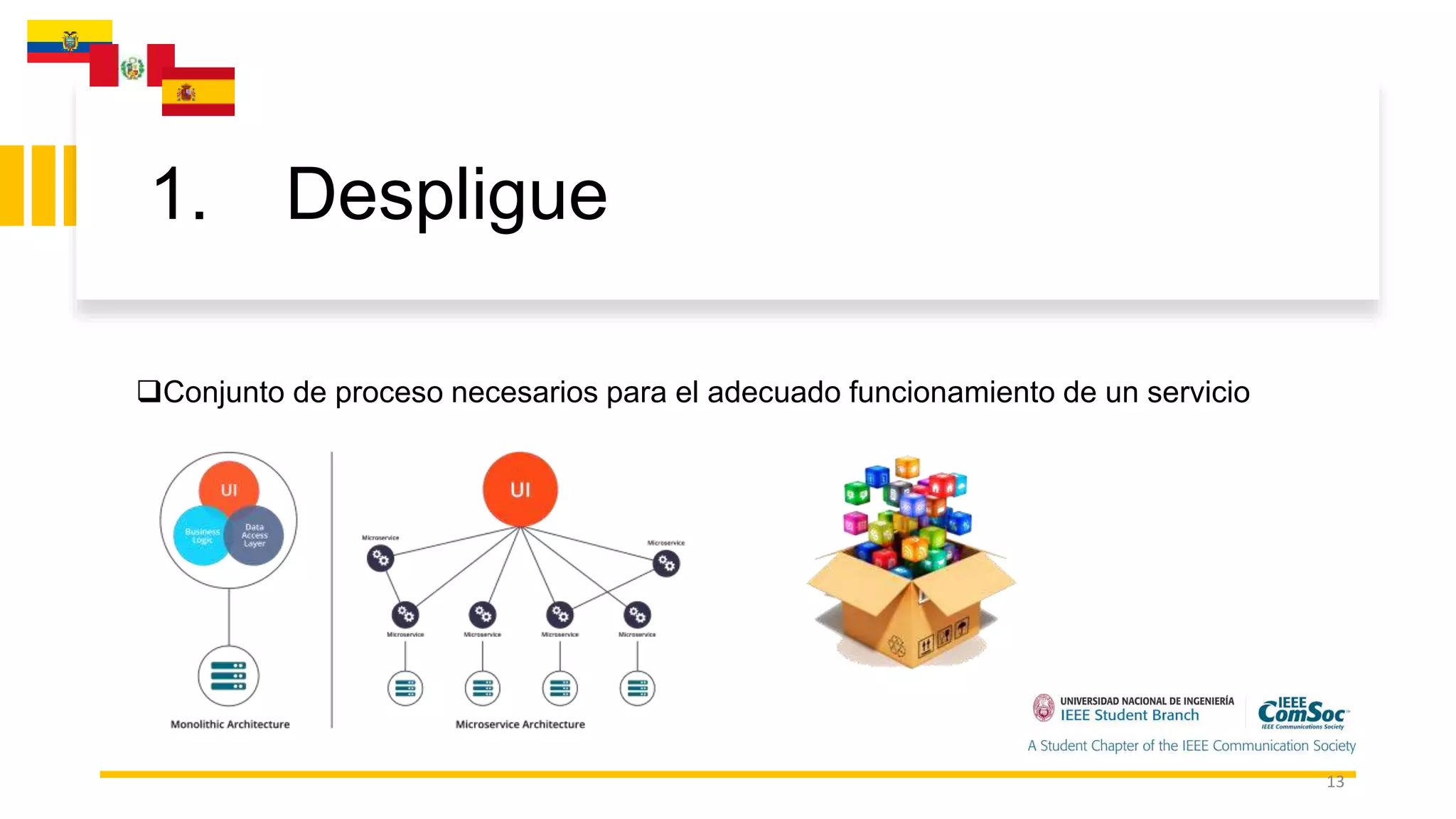

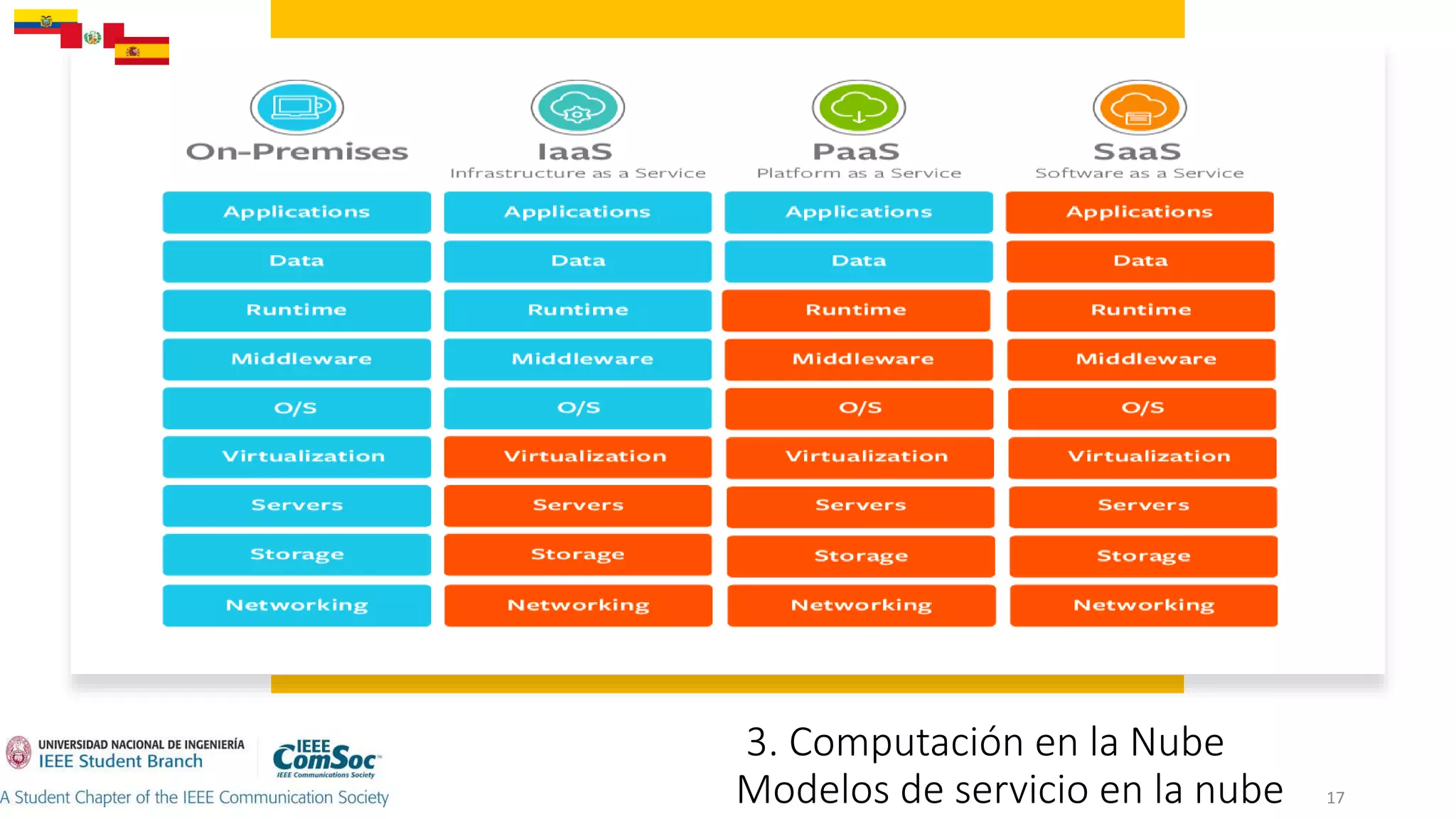

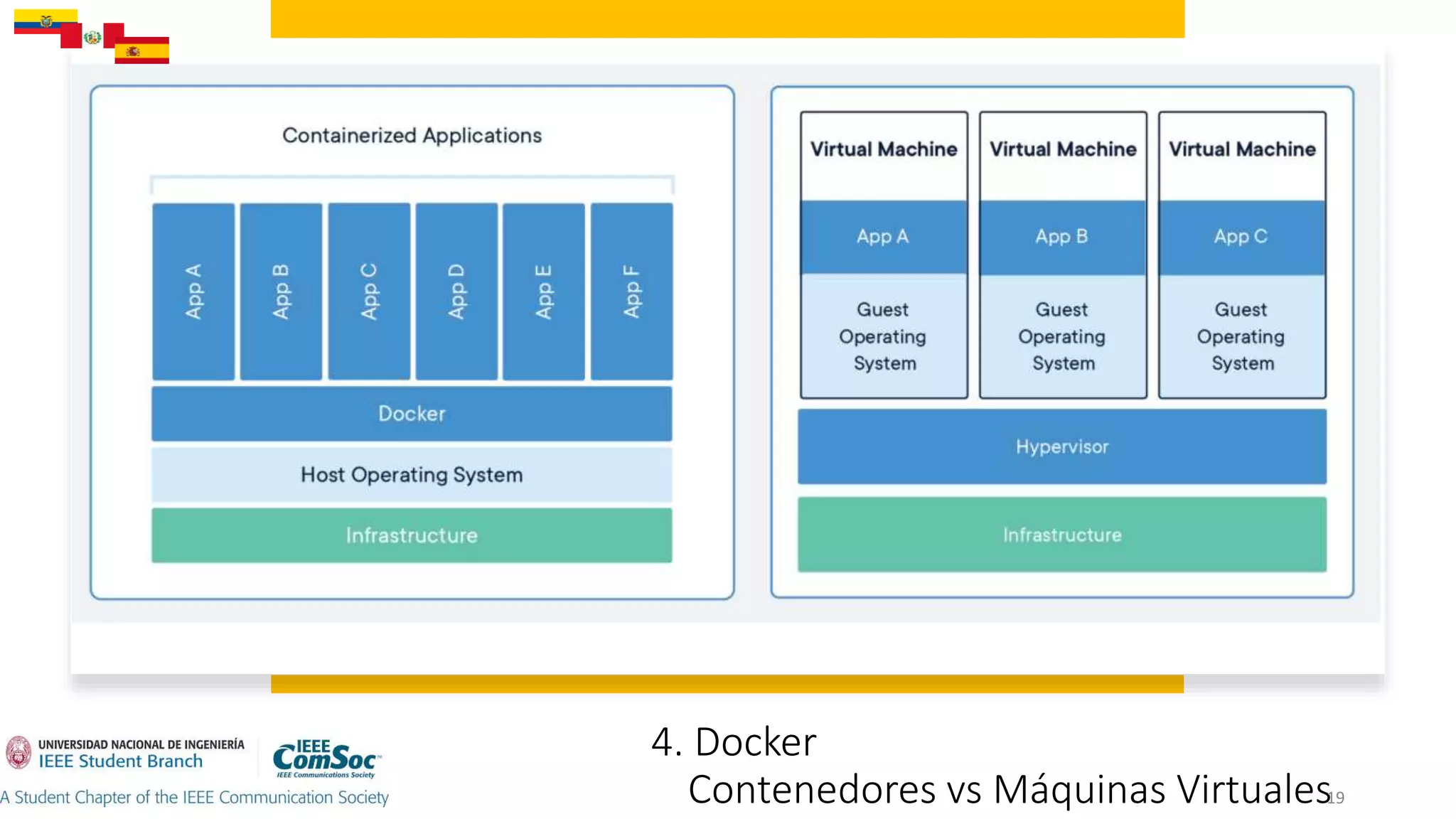

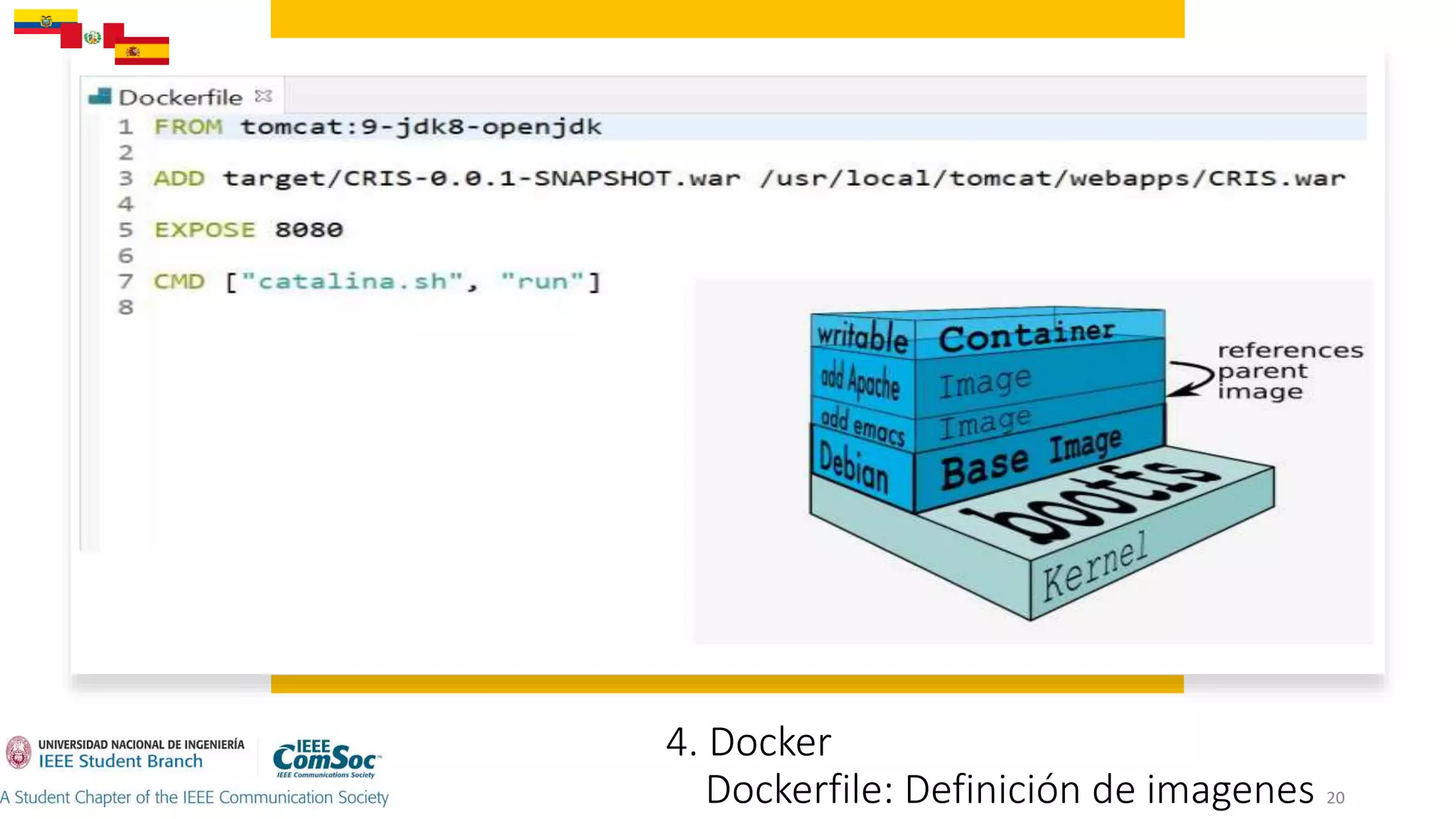

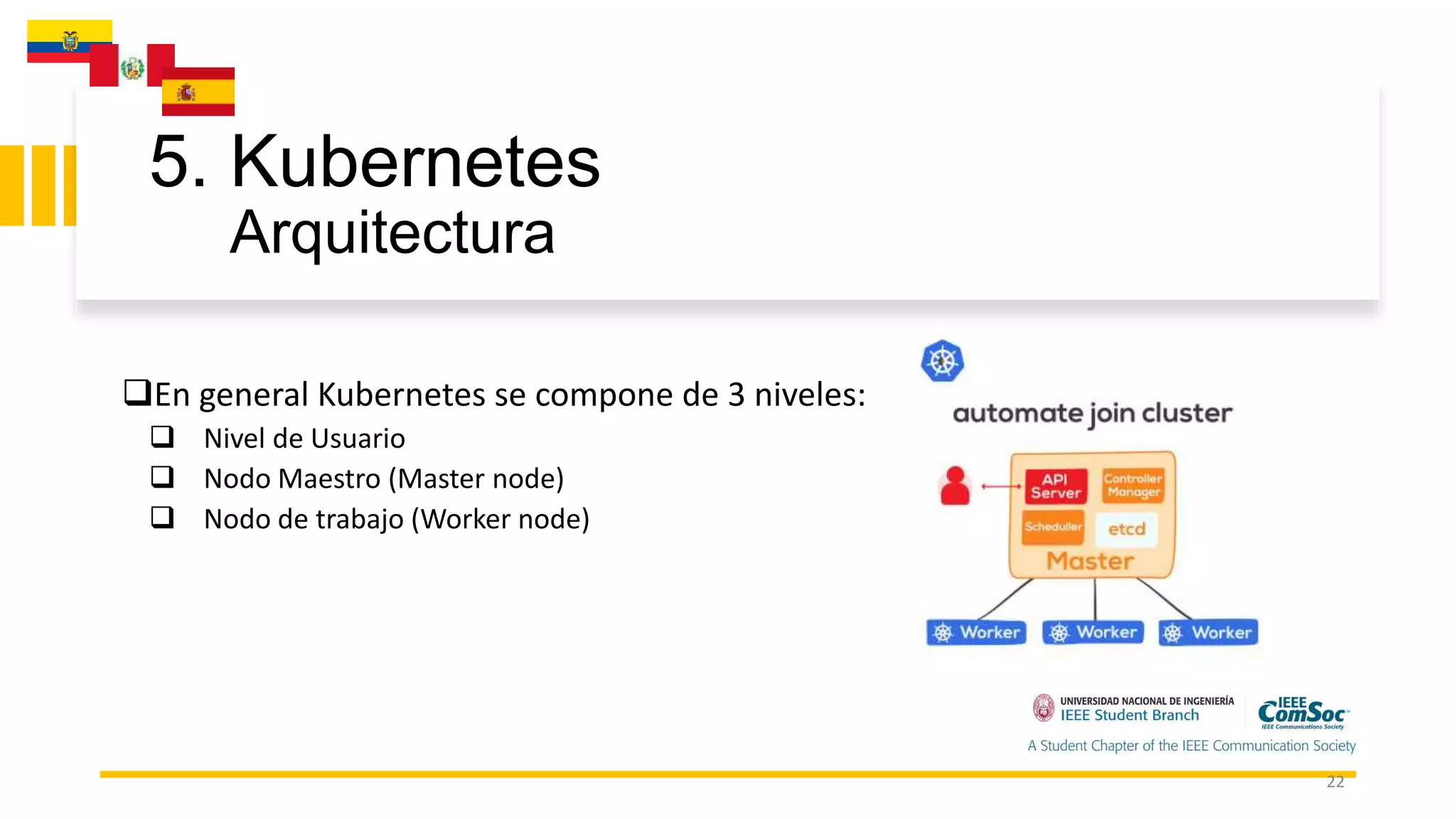

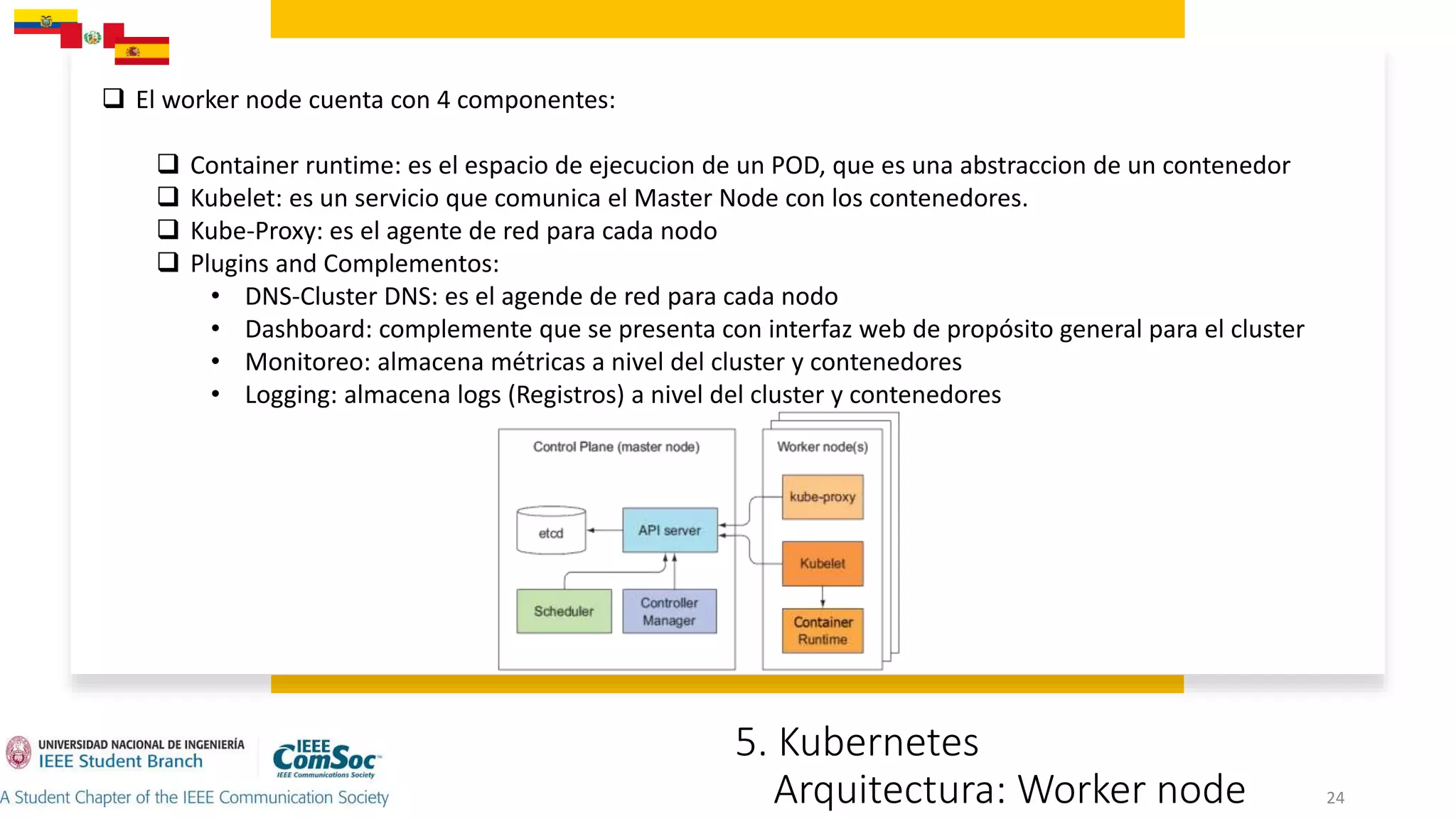

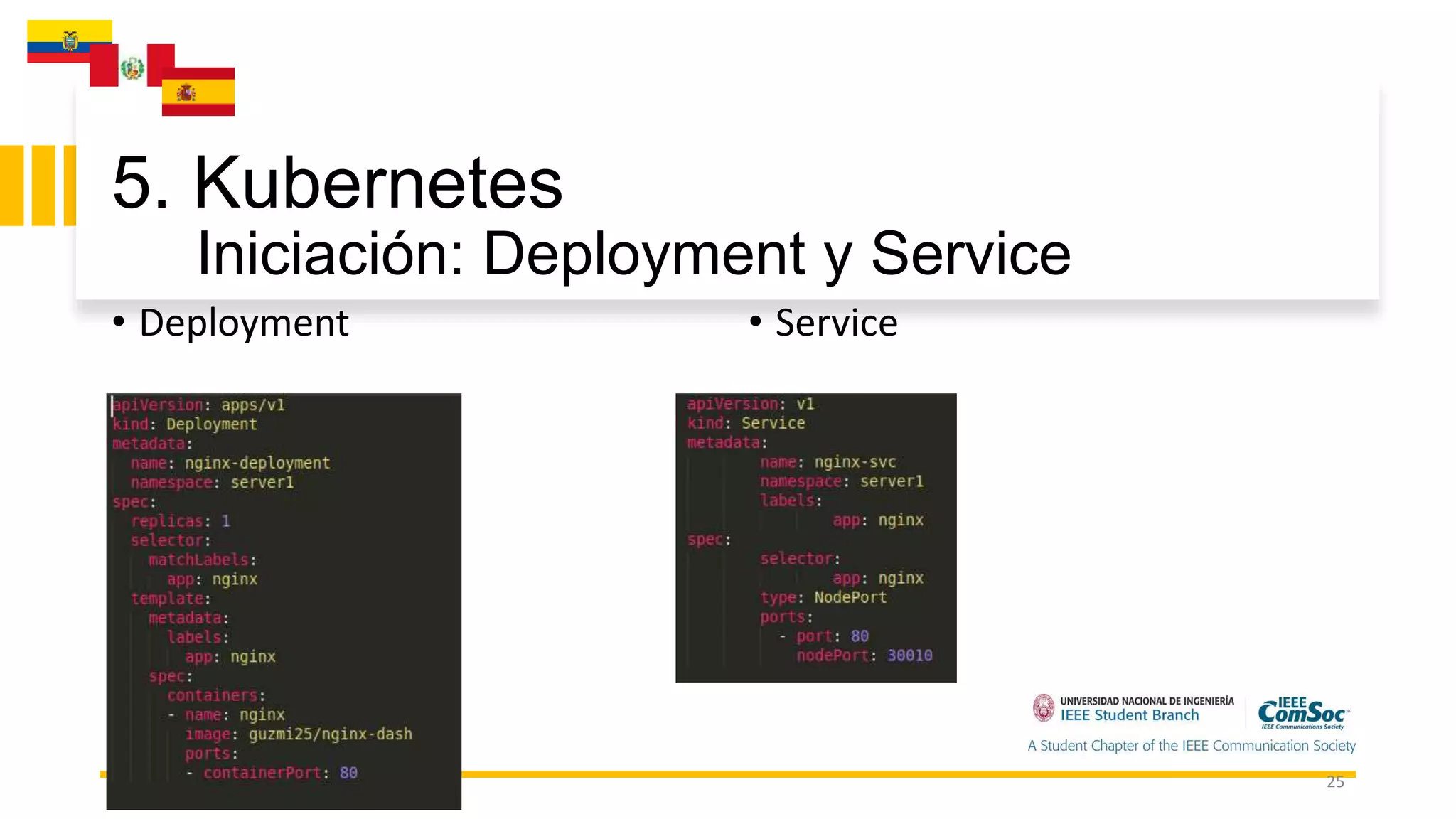

El documento describe las tecnologías de virtualización y despliegue de servicios. Explica conceptos como virtualización de redes, computación en la nube, Docker y Kubernetes. La virtualización permite compartir y agregar recursos de forma lógica. Kubernetes es una herramienta para la orquestación de contenedores que administra infraestructura, redes y almacenamiento para cargas de trabajo. El documento concluye con un caso práctico de despliegue de un servidor de video usando Kubernetes.