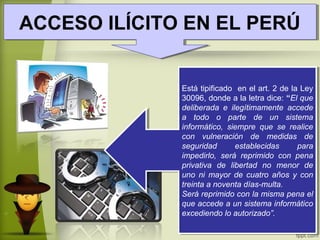

El documento discute los delitos cibernéticos en Perú. Explica que Perú ocupa actualmente el quinto lugar en ataques cibernéticos en la región y se aproxima al tercer lugar. También describe que el sector financiero es el blanco principal de los ciberdelincuentes. Además, presenta la definición legal del delito de acceso ilícito en Perú.