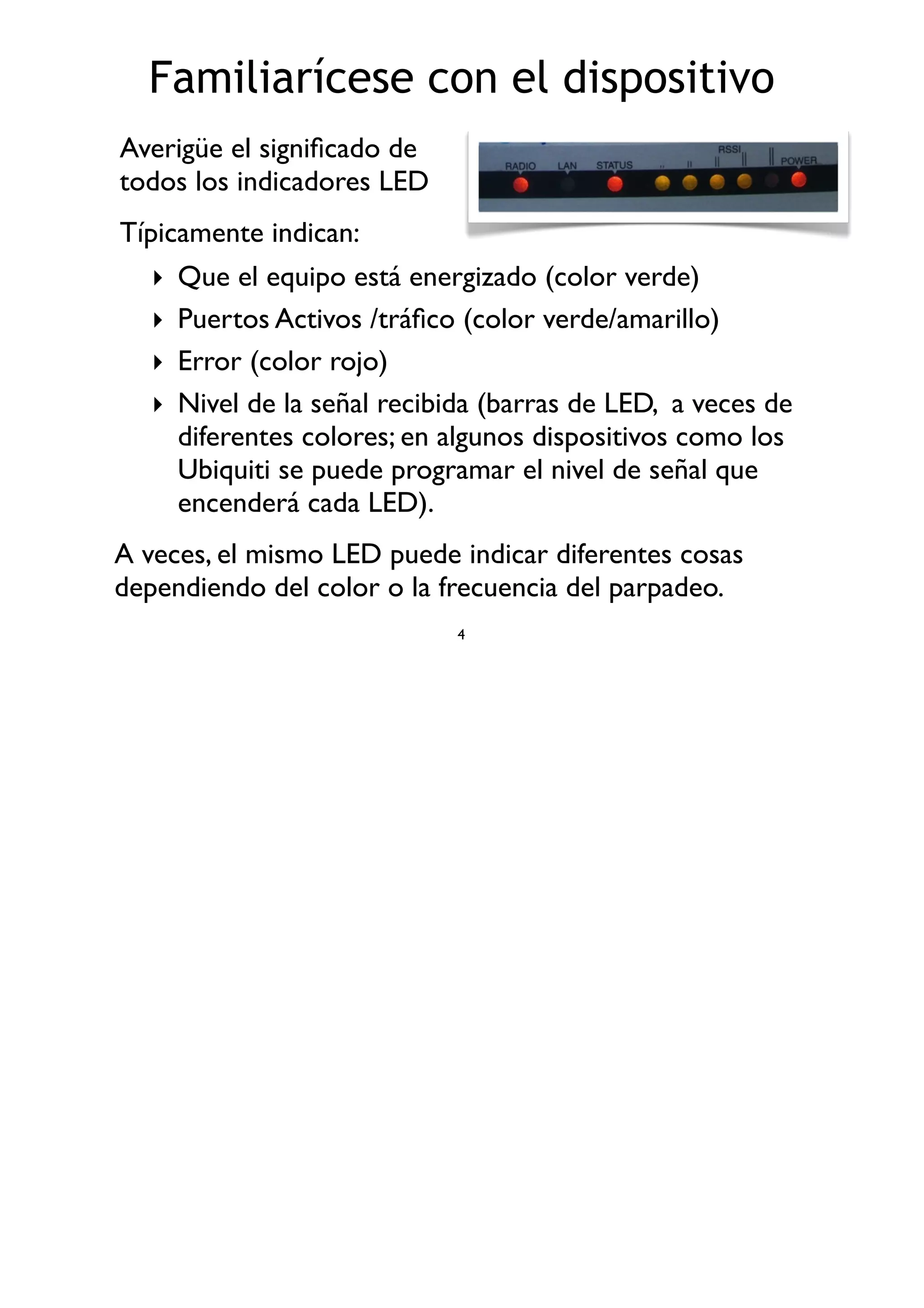

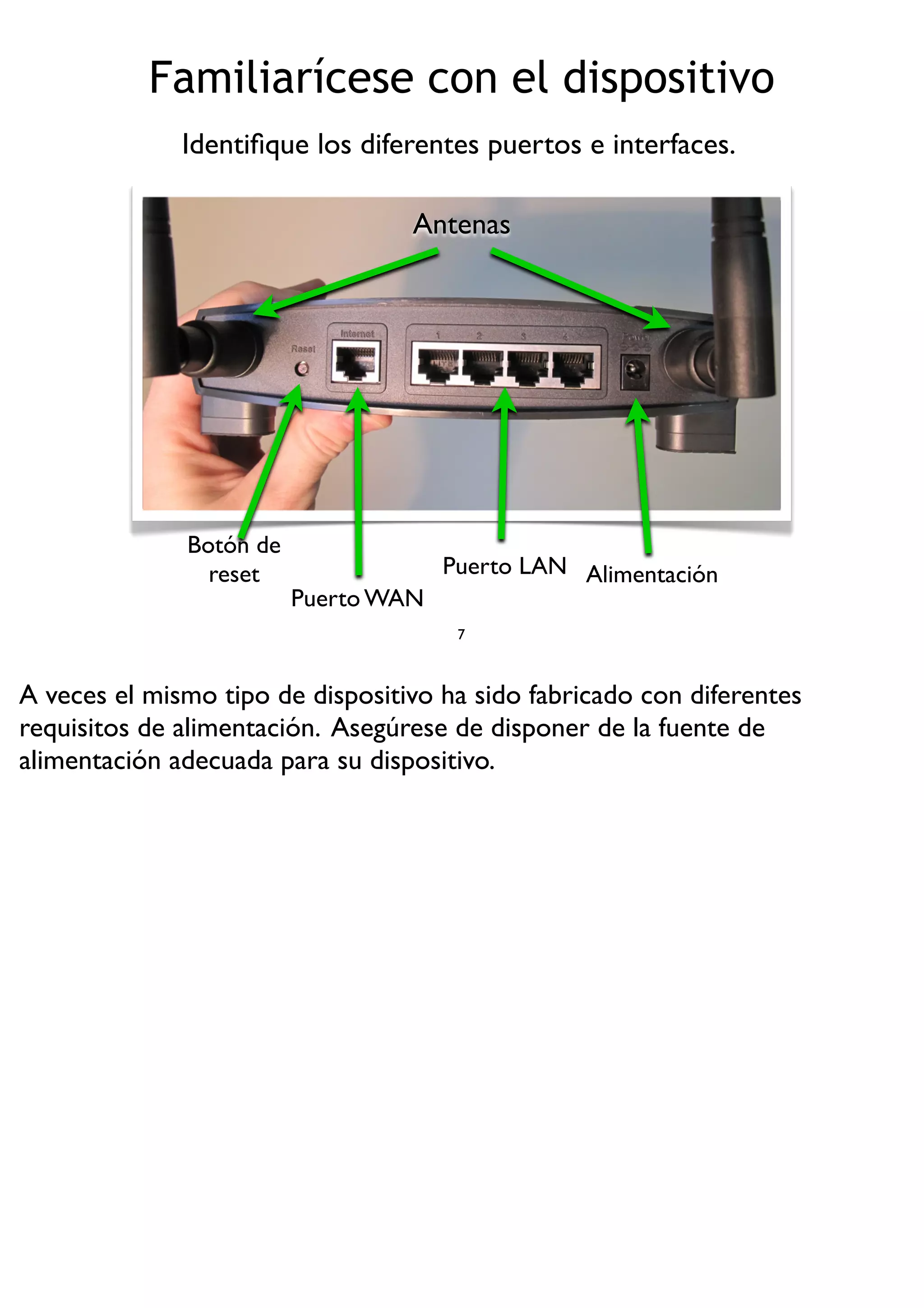

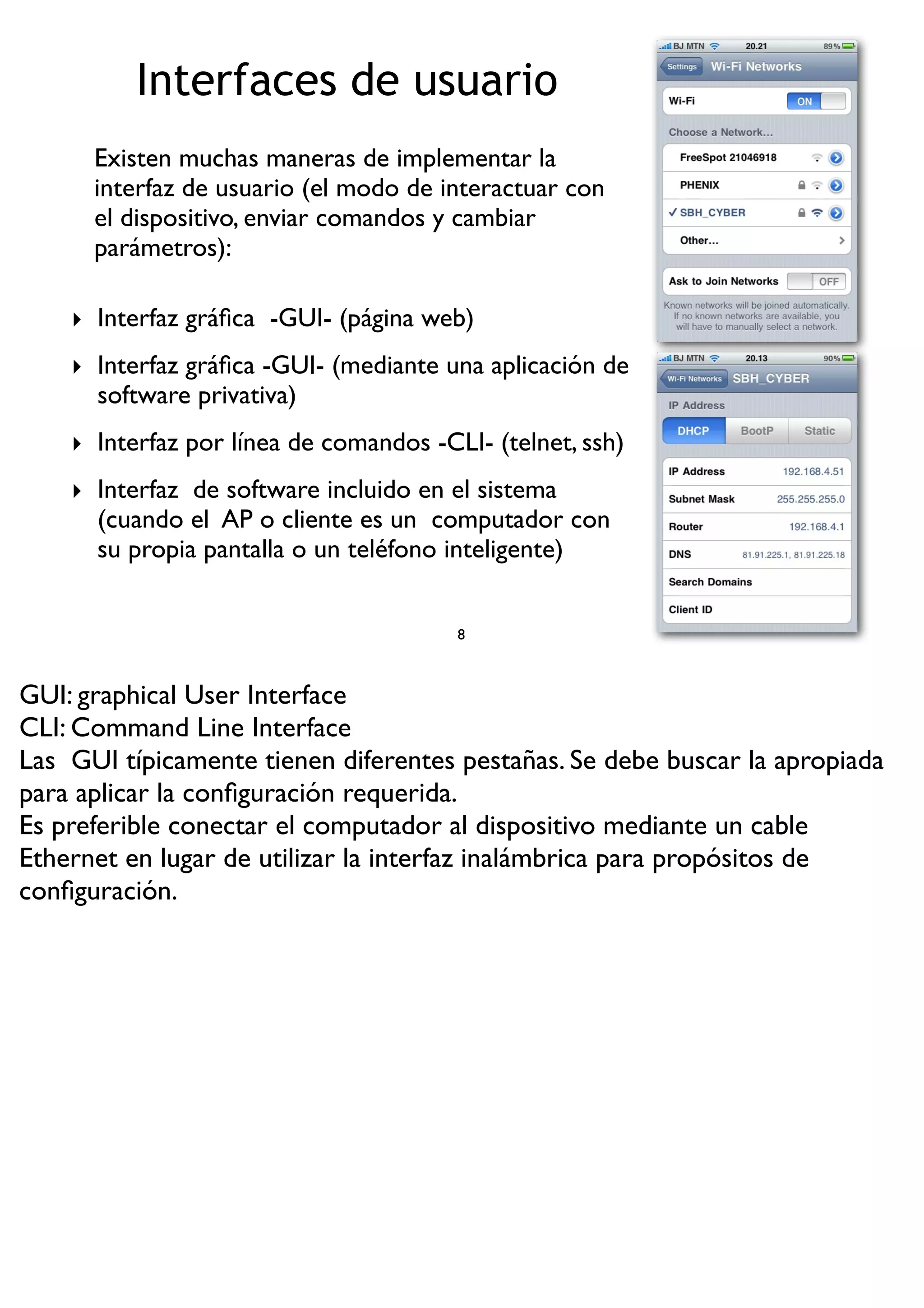

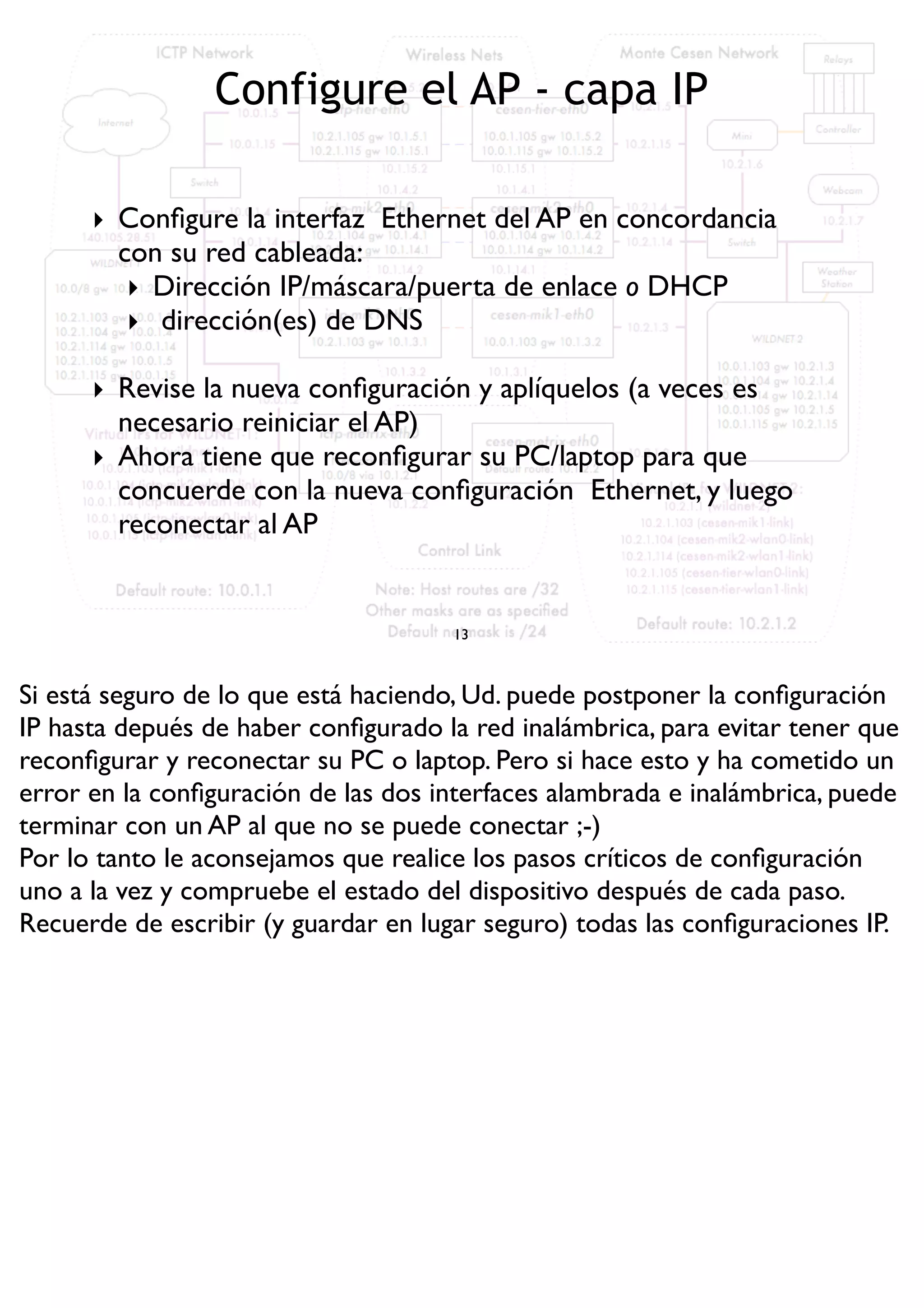

Este documento proporciona instrucciones para la configuración básica de puntos de acceso inalámbricos (AP) y clientes. Explica cómo familiarizarse con los dispositivos, identificar sus puertos e interfaces. Luego detalla los pasos para configurar la interfaz de red, la capa física inalámbrica, la seguridad y otras opciones como enrutamiento y NAT. El objetivo es exponer un procedimiento sencillo para poner en funcionamiento dispositivos WiFi de forma básica.