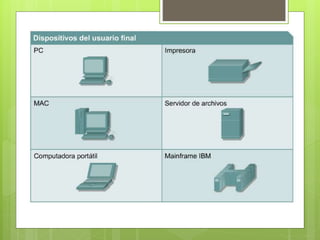

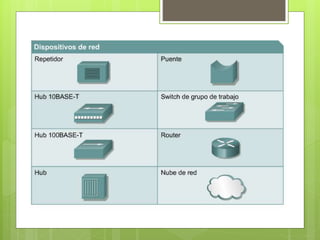

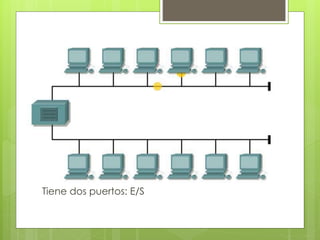

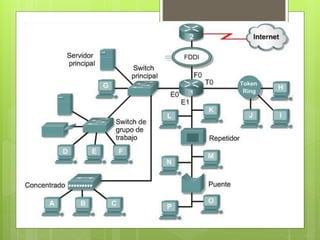

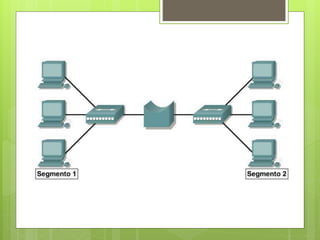

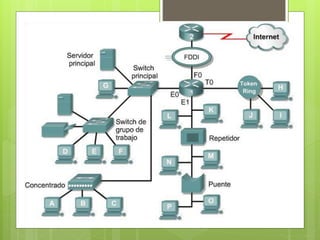

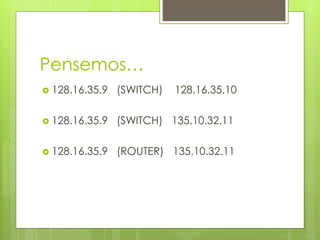

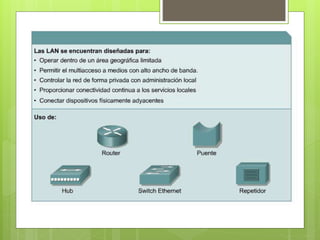

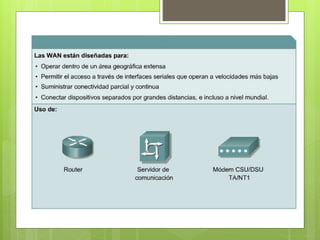

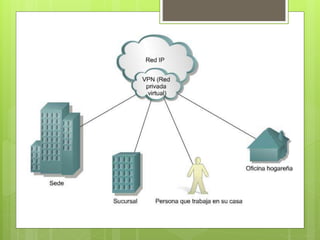

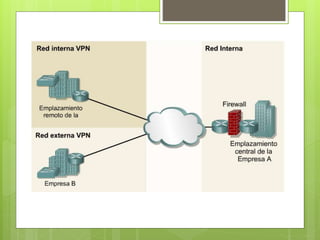

El documento describe diferentes tipos de dispositivos de red y topologías. Menciona dispositivos como repetidores, concentradores, conmutadores, puentes, enrutadores y describe brevemente sus funciones. También cubre diferentes tipos de topologías físicas y lógicas de red, así como conceptos como LAN, MAN, WAN, SAN y VPN.