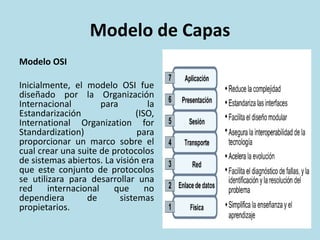

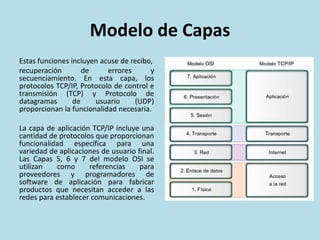

El documento describe los modelos OSI y TCP/IP, que dividen las funciones de red en capas. El modelo OSI consta de 7 capas, mientras que TCP/IP tiene 4 capas principales. Ambos modelos ayudan a entender cómo interactúan los protocolos de red y fluye la información entre aplicaciones y dispositivos a través de Internet.