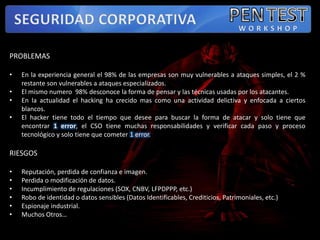

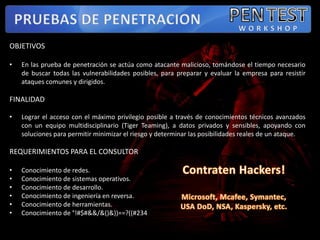

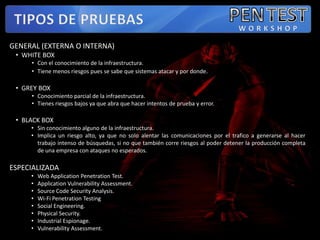

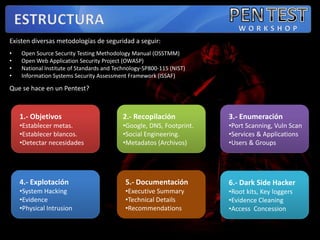

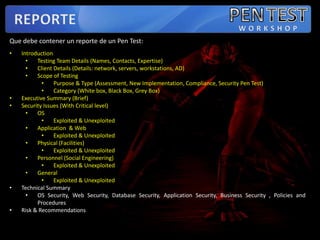

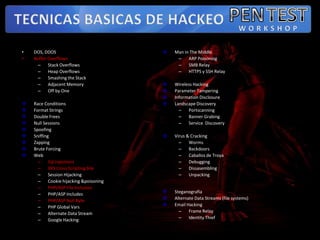

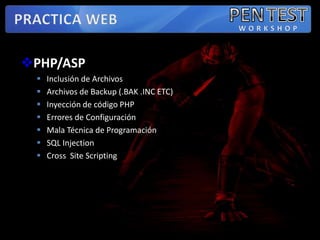

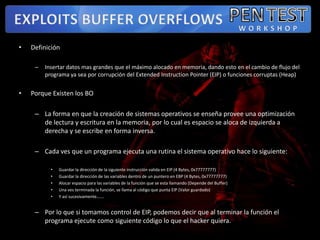

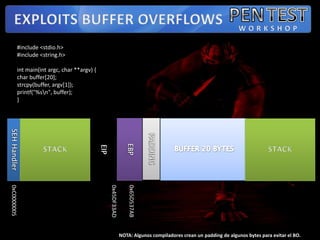

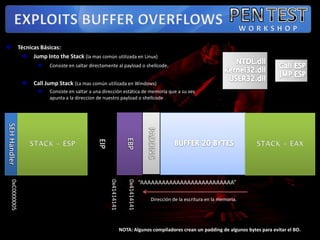

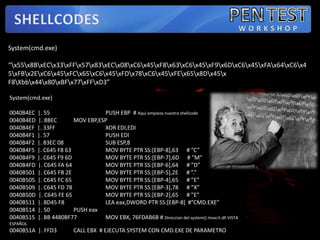

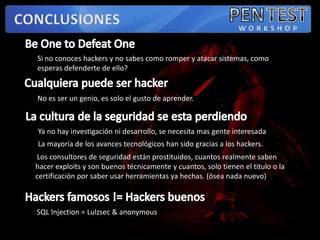

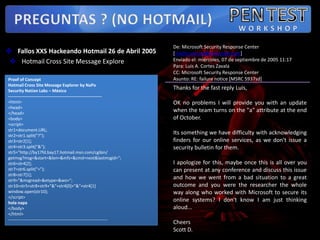

Este documento presenta una agenda y actividades para un taller sobre pruebas de penetración (pentest). La agenda incluye introducciones a pentest, técnicas básicas de hacking y una sesión de preguntas y respuestas. Las actividades cubren riesgos de seguridad corporativa, tipos de pruebas de pentest, estructura de un pentest, técnicas básicas de hacking y conclusiones. El documento también proporciona ejemplos de shellcodes y explica vulnerabilidades como buffer overflows.