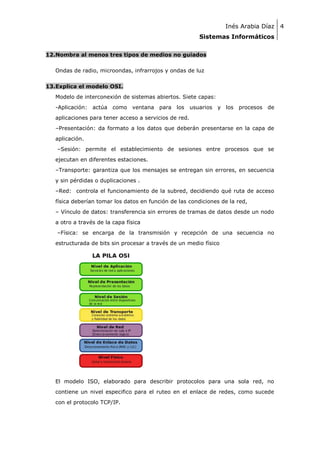

Este documento describe varios conceptos relacionados con redes informáticas, incluyendo: 1) Las ventajas de las redes como compartir hardware y archivos; 2) Los componentes básicos de una red como ordenadores, cables y elementos de interconexión; 3) Diferentes tipos de cables como UTP, STP y fibra óptica; 4) Medios de transmisión guiados y no guiados; 5) Los modelos OSI y TCP/IP; 6) Tipos de redes como LAN, WAN, etc.; 7) Conceptos de comunicación y topologías de red. Tamb