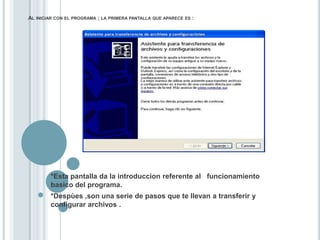

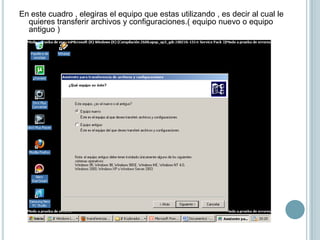

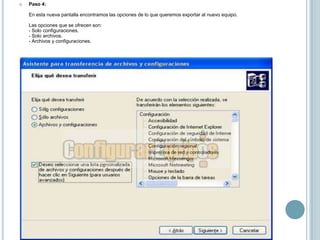

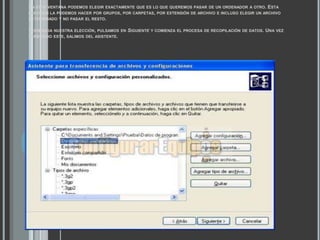

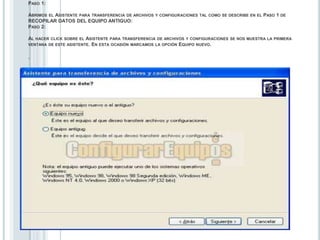

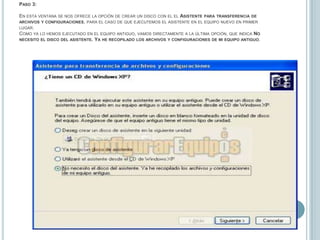

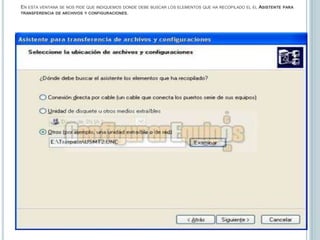

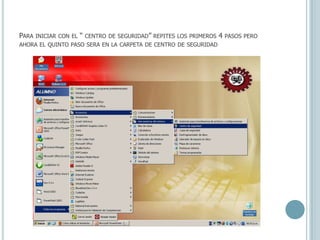

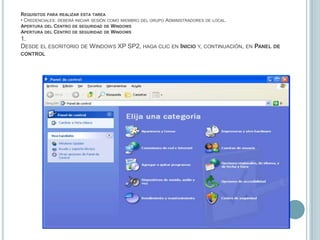

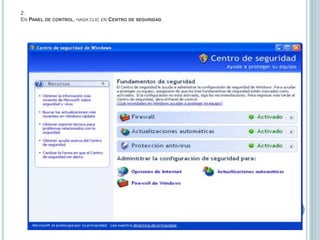

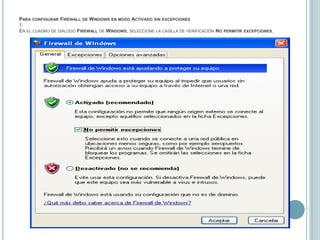

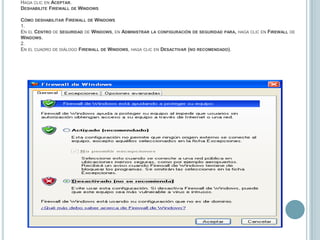

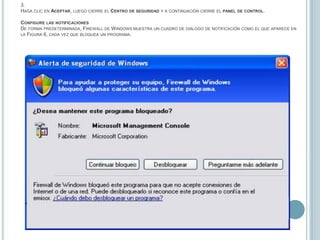

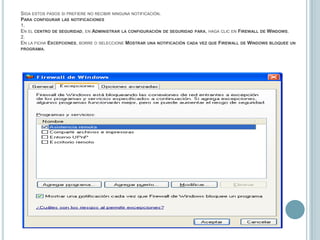

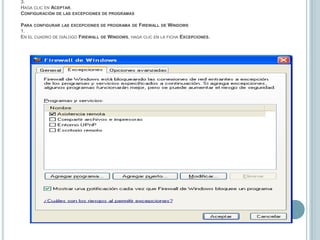

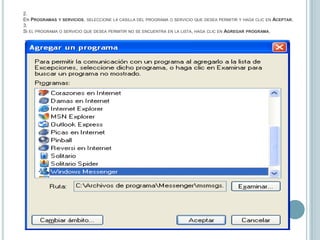

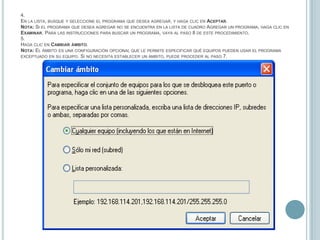

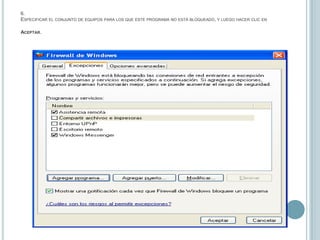

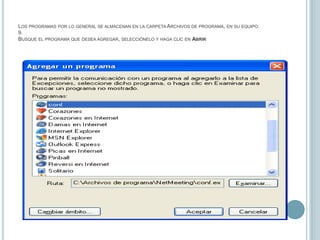

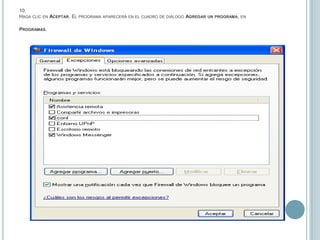

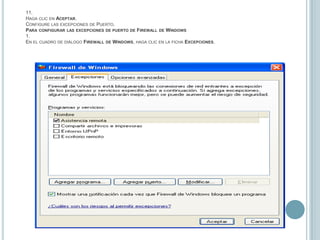

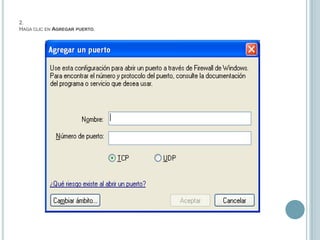

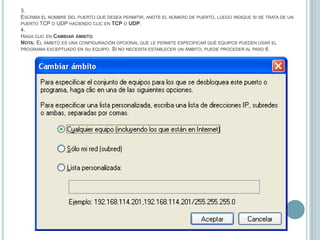

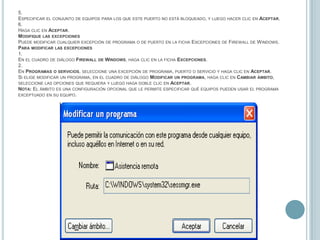

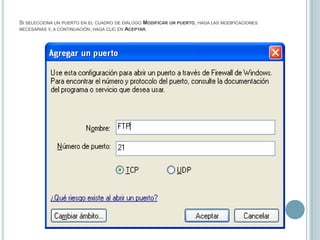

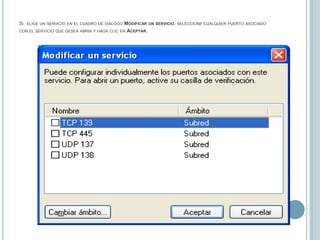

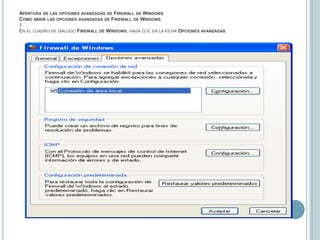

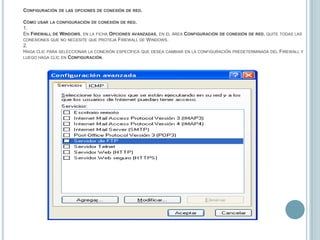

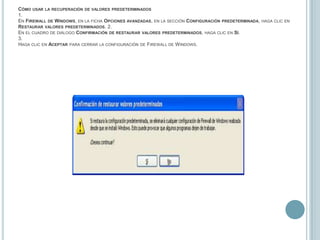

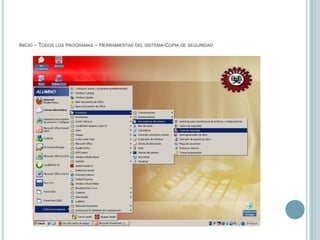

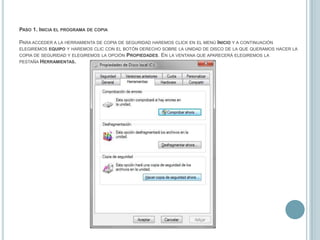

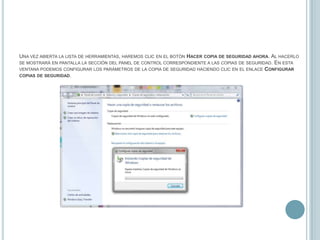

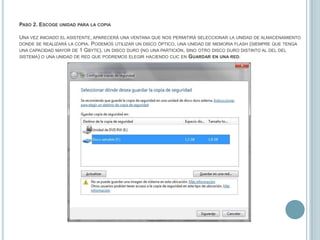

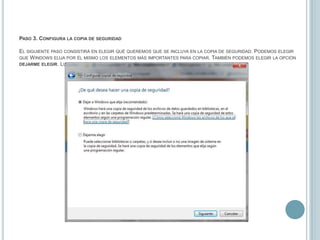

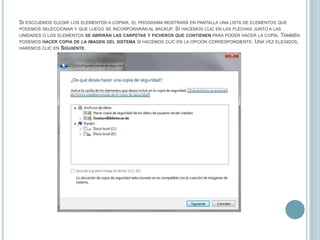

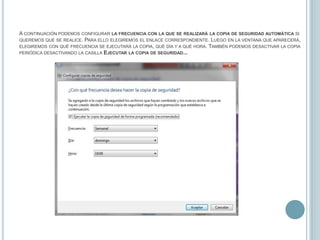

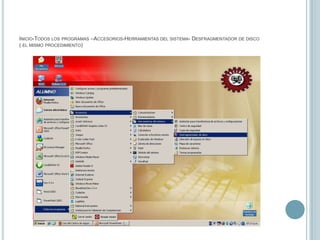

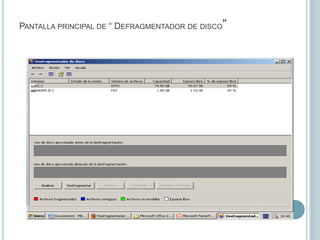

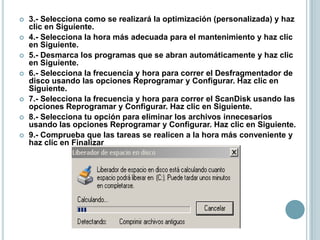

El documento describe los pasos para utilizar el Asistente para transferencia de archivos y configuraciones en Windows para transferir datos entre equipos. Explica cómo recopilar datos del equipo antiguo y recuperarlos en el equipo nuevo, así como cómo configurar el Centro de seguridad de Windows y Firewall de Windows.