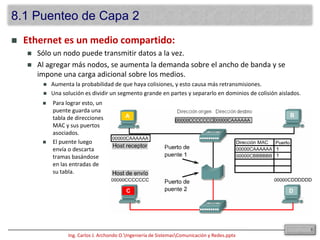

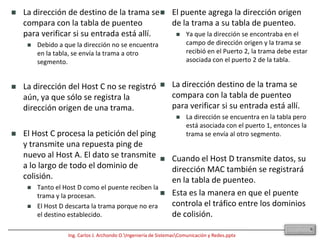

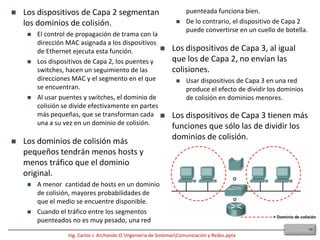

1. El documento habla sobre la conmutación de Ethernet y cómo los puentes y switches segmentan las redes para mejorar el rendimiento al reducir las colisiones. 2. Los puentes aprenden las direcciones MAC de los dispositivos en la red y envían los paquetes a través de los puertos correctos. 3. Los switches son como puentes multipuerto que crean dominios de colisión individuales para cada puerto, mejorando aún más el rendimiento de la red.

![La mayoría de las veces, el host no se beneficia al procesar el broadcast, ya que no es el destino buscado.Al host no le interesa el servicio que se publicita, o ya lo conoce. Los niveles elevados de radiación de broadcast pueden degradar el rendimiento del host de manera considerable. Las tres fuentes de broadcasts y multicasts en las redes IP son las estaciones de trabajo, los routers y las aplicaciones multicast.Las estaciones de trabajo envían en broadcast una petición de protocolo de resolución de direcciones (AddressResolutionProtocol, ARP) cada vez que necesitan ubicar una dirección MAC que no se encuentra en la tabla ARP.Las tormentas de broadcast pueden originarse en un dispositivo que requiere información de una red que ha crecido demasiado. La petición original recibe tantas respuestas que el dispositivo no las puede procesar, o la primera petición desencadena peticiones similares de otros dispositivos que efectivamente bloquean el flujo de tráfico en la red.Como ejemplo, el comando telnet [nombre de dominio] se traduce a una dirección IP a través de una búsqueda en el sistema de denominación de dominios (DomainNamingSystem, DNS). Para ubicar la dirección MAC correspondiente, se envía una petición ARP. Por lo general, las estaciones de trabajo IP guardan entre 10 y 100 direcciones en sus tablas ARP durante dos horas aproximadamente. La velocidad de un ARP en una estación de trabajo típica puede ser cercana a 50 direcciones cada dos horas o 0,007 ARP por segundo.Eso significa que 2000 estaciones terminales IP producen cerca de 14 ARP por segundo.32](https://image.slidesharecdn.com/comunicacinyredescap8-091013183940-phpapp01/85/Redes-Cap8-34-320.jpg)