Este documento presenta el diseño e implementación de un sistema de control de inventarios y facturación utilizando la tecnología RFID. En el capítulo 1 se introducen los antecedentes, situación actual, planteamiento del problema y su solución propuesta. Los capítulos 2 y 3 contienen el marco teórico y análisis, respectivamente, incluyendo conceptos de RFID, herramientas de software y modelado UML. El capítulo 4 describe el diseño, construcción y pruebas del sistema, mientras que el capítulo 5 presenta las conclusiones y

![EEEssscccuuueeelllaaa PPPooollliiitttééécccnnniiicccaaa dddeeelll EEEjjjééérrrccciiitttooo

Pág. 100

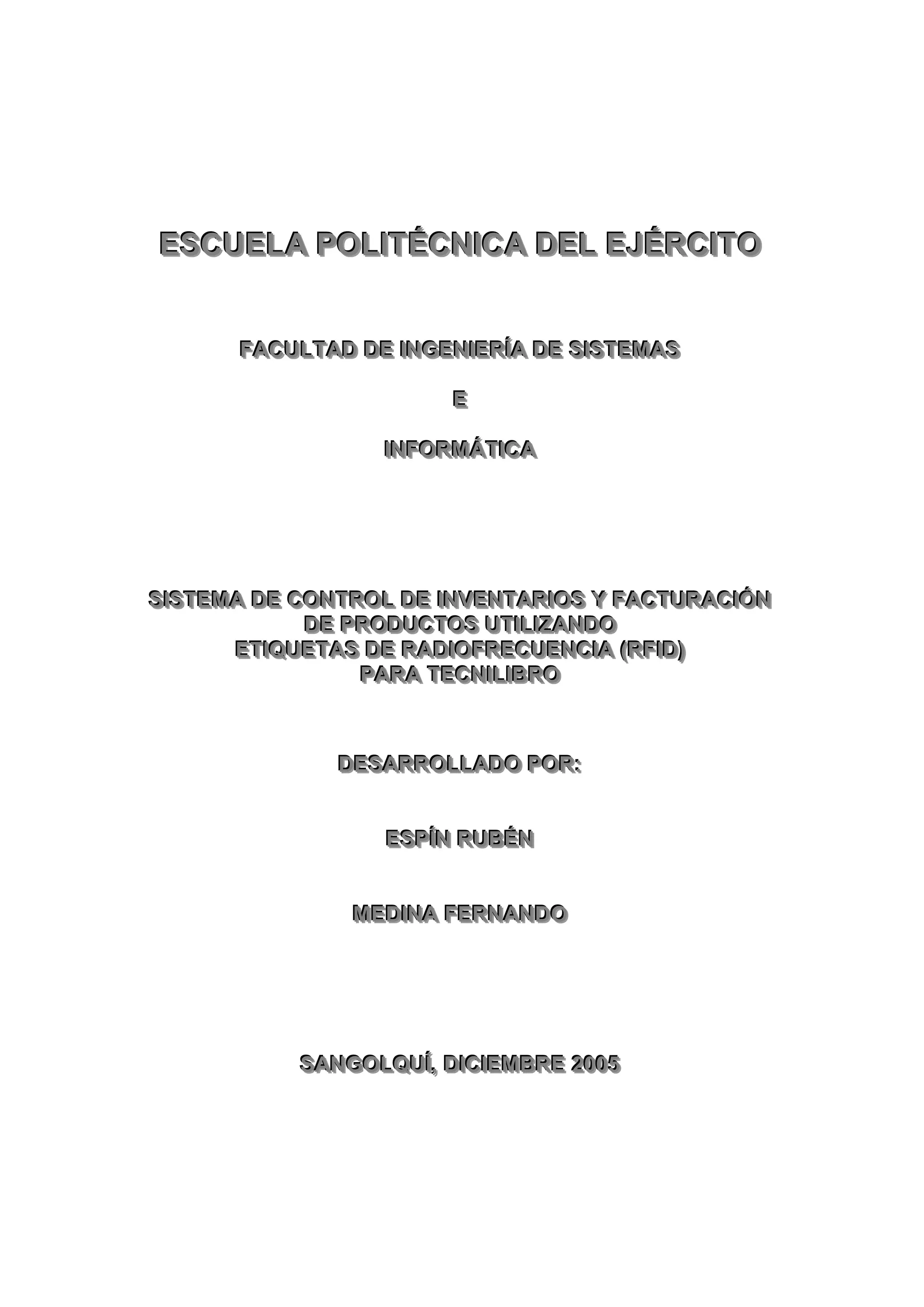

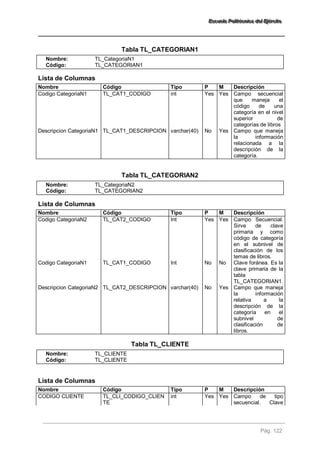

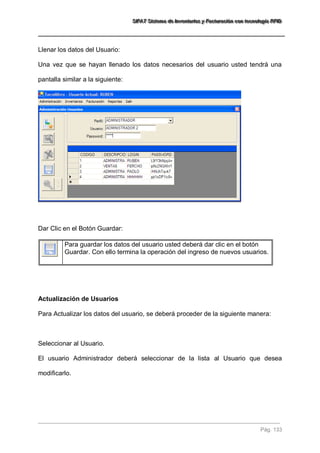

ANEXO B: Diagramas de Actividad.

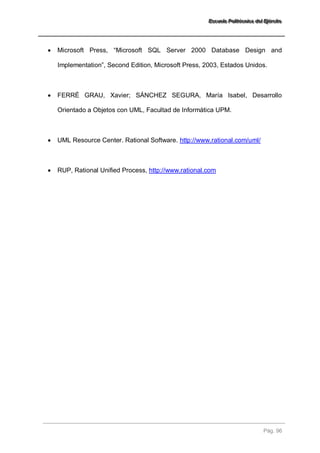

2.5.3.7. Inventarios / Ingreso inventarios

Inicio

Buscar Existencia

de Libro

Ingresar Datos

de Libro

Ingresar Nueva

Cantidad de Libros

Ingresar otro

Libro?

Fin

Existe libro?

Libro

Ingresado

Guardar Datos

Notificación de

Ingreso

No[ No Existe Libro ]

[ Si Existe Libro ]

[ NO ]

[ SI ]](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-112-320.jpg)

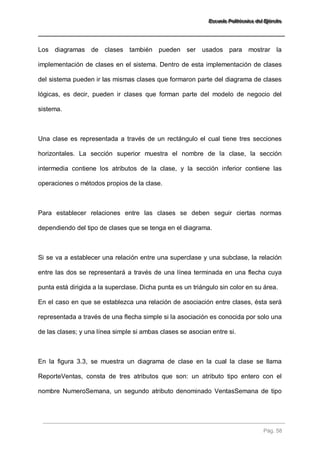

![SSSIIIFFFAAATTT SSSiiisssttteeemaaa dddeee IIInnnvvveeennntttaaarrriiiooosss yyy FFFaaaccctttuuurrraaaccciiióóónnn cccooonnn ttteeecccnnnooolllooogggíííaaa RRRFFFIIIDDD

Pág. 101

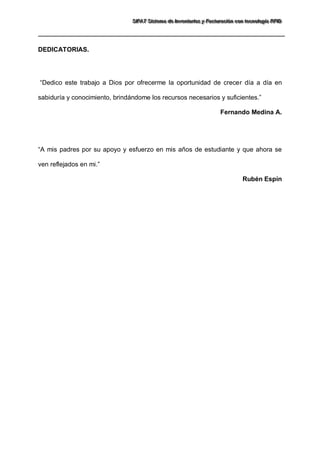

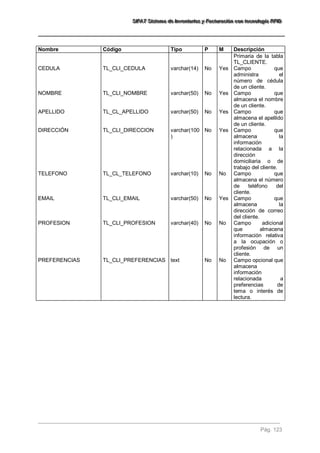

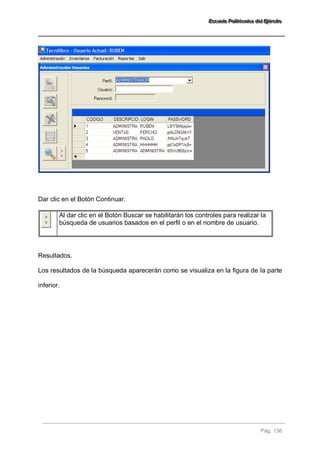

2.5.3.8. Inventarios / Reporte inventarios

Inicio

Ingresar Parámetros

para Inventario

Desear otro

reporte

[ Si ]

Fin

Consulta a la

Base de Datos

Generar

Reporte

[ No ]](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-113-320.jpg)

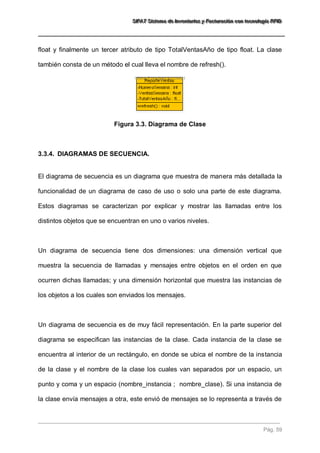

![EEEssscccuuueeelllaaa PPPooollliiitttééécccnnniiicccaaa dddeeelll EEEjjjééérrrccciiitttooo

Pág. 102

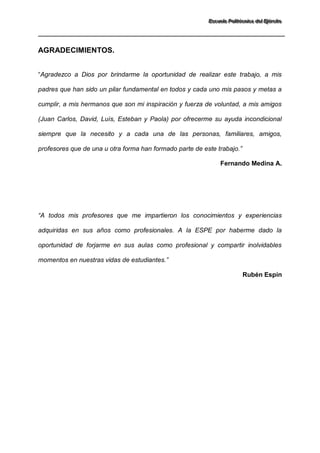

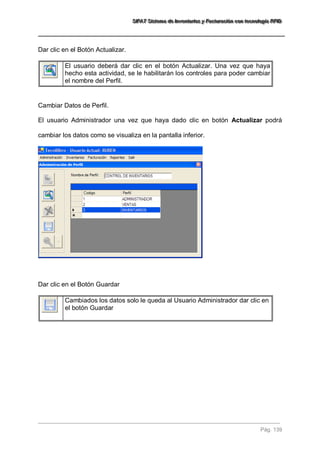

2.5.3.9. Inventarios / Salida de Libros

Inicio

Consultar Stock

de Libros

Registrar Salida

de Libros?

Ingresar Datos para

Salida de Libros

[ SI ]

Fin

[ No ]

Terminar

Transacción

Consultar

Base de Datos

Generar

Reporte

Actualizar

Base de Datos

Generar Reporte de

Salida de Libros

[ SI ]

[ NO ]](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-114-320.jpg)

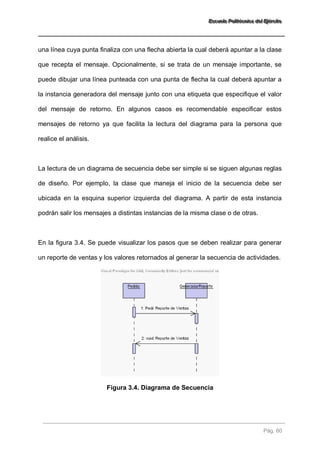

![SSSIIIFFFAAATTT SSSiiisssttteeemaaa dddeee IIInnnvvveeennntttaaarrriiiooosss yyy FFFaaaccctttuuurrraaaccciiióóónnn cccooonnn ttteeecccnnnooolllooogggíííaaa RRRFFFIIIDDD

Pág. 103

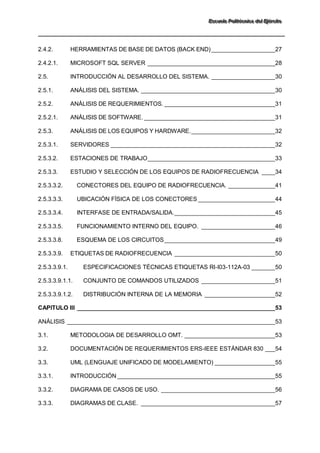

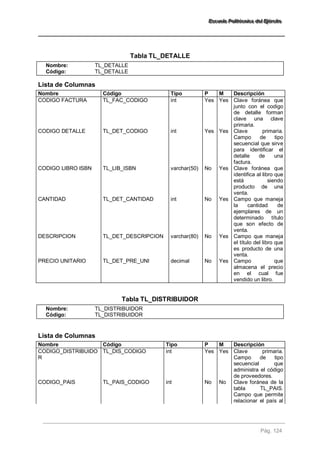

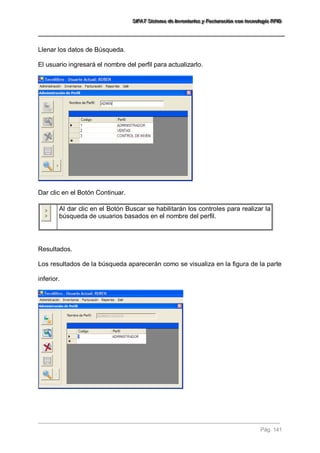

2.5.3.10. Inventarios / Actualización de Inventarios

Inicio

Consultar Inventarios

por Libro

Desear Actualizar

Inventarios?

Ingresar datos

actualizados

Desear Actualizar

otro libro?

Generar

reporte

Actualizar Base

De Datos

[ SI ]

[ SI ]

[ No ]

2.5.3.11. Ventas / Reporte Stock Libros

Inicio

Ingresar Datos

para Consulta

Consultar

Base de Datos

Generar Reporte

de Stock

Fin](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-115-320.jpg)

![EEEssscccuuueeelllaaa PPPooollliiitttééécccnnniiicccaaa dddeeelll EEEjjjééérrrccciiitttooo

Pág. 104

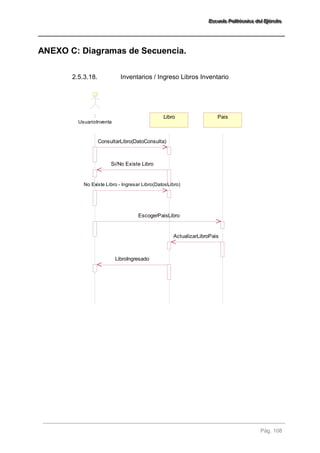

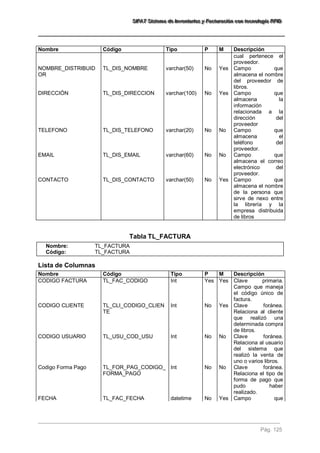

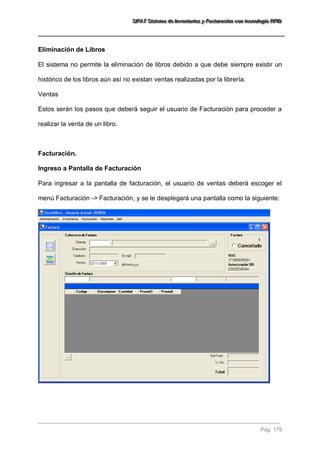

2.5.3.12. Ventas / Facturación

Inicio

Consultar Stock

de Libro a Vender

Desea Vender

otro libro?

[ SI ]

FIN

Pedir Generar

Factura

Ingresar Datos

de Cliente

[ NO ]

Factura con

Descuento?

Consultar

Base de Datos

Reporte de

Stock

Existe Stock?

Añadir a

Factura

Generar

Factura

Guardar

transacción

Confirmar transacción

en pantalla

Pedir Generar factura

con Descuento

[ SI ]

[ NO ]

[ SI ]

2.5.3.13. Ventas / Reporte clientes

Inicio

Ingresar Datos

de Cliente

Consultar

Base de Datos

Reporte de

Clientes

Fin](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-116-320.jpg)

![SSSIIIFFFAAATTT SSSiiisssttteeemaaa dddeee IIInnnvvveeennntttaaarrriiiooosss yyy FFFaaaccctttuuurrraaaccciiióóónnn cccooonnn ttteeecccnnnooolllooogggíííaaa RRRFFFIIIDDD

Pág. 105

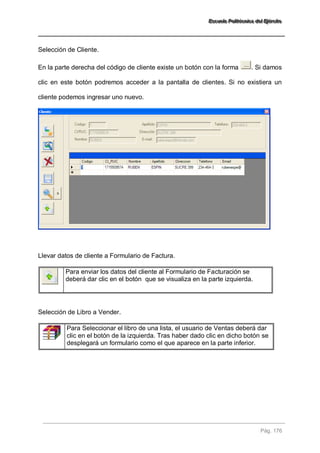

2.5.3.14. Ventas / Devolución de Libros

Inicio

Ingresar datos de

Factura

Decidir devolver

libro?

Fin

[ NO ]

Consultar Existencia de

Stock para Cambio de Libro

[ SI ]

Consultar

Base de Datos

Reporte de

Factura

Consultar

Base de Datos

Reporte de

Stock

Existe Stock?

Guardar Cambio

de Libro

Guardar Datos de

Libro Defectuoso

Reportar Aceptación

de Cambios

[ SI ]

[ NO ]](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-117-320.jpg)

![EEEssscccuuueeelllaaa PPPooollliiitttééécccnnniiicccaaa dddeeelll EEEjjjééérrrccciiitttooo

Pág. 106

2.5.3.15. Ventas /Manejo Clientes

Inicio

Ingresar Datos

de Cliente

Desea Ingresar

Cliente

Consultar

Base de Datos

Existe Cliente?

[ NO ]

Modificar Datos

de Cliente

Eliminar

Cliente

Reporte de

Cliente

Reportar

Cambios

Fin

Ingresar

Cliente

[ SI ]

[ SI ]

[ NO ]

2.5.3.16. Administración / Reporte de Ventas

Inicio

Ingresar Parámetros

para Reportes

Generar otro

reporte?

[ SI ]

FIN

Consultar

base de datos

Generar reporte

de ventas

[ NO ]](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-118-320.jpg)

![SSSIIIFFFAAATTT SSSiiisssttteeemaaa dddeee IIInnnvvveeennntttaaarrriiiooosss yyy FFFaaaccctttuuurrraaaccciiióóónnn cccooonnn ttteeecccnnnooolllooogggíííaaa RRRFFFIIIDDD

Pág. 107

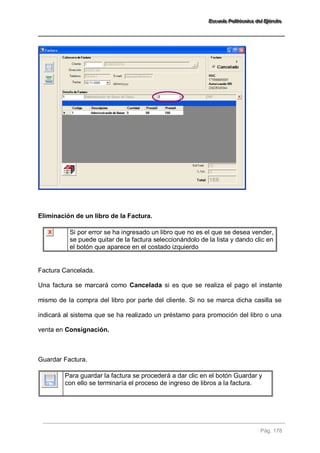

2.5.3.17. Administración / Administración de Usuarios

Inicio

Ingresar parámetros para

Consulta de Usuarios y Perf iles

Crear Usuarios y

Perf iles?

Ingresar Datos

[ SI ]

Eliminar Datos

Eliminar Usuarios y

Perf iles?

[ NO ]

[ SI ]

Modificar

Datos

Modif icar Datos de

Usuarios y Perf iles?

[ NO ]

[ SI ]

Desea Realizar Otra Activ idad

de Administración?

[ NO ]

Fin

Consultar

Base de Datos

Generar Reporte de

usuarios y perfi les

Registrar

Datos

Reportar

Cambios

[ SI ]

[ NO ]

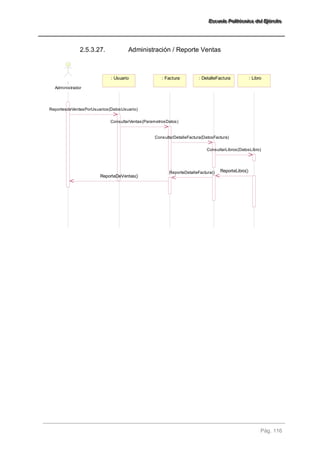

Administracion : Administrador FrontEnd](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-119-320.jpg)

![EEEssscccuuueeelllaaa PPPooollliiitttééécccnnniiicccaaa dddeeelll EEEjjjééérrrccciiitttooo

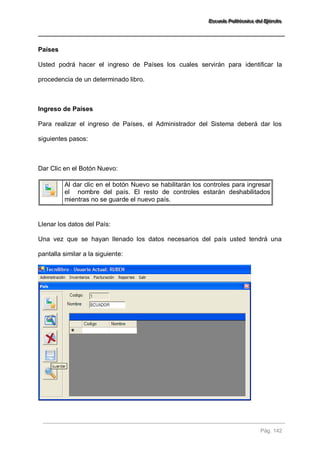

Pág. 198

Modifica el campo TL_LIB_IMAGEN del la tabla TL_LIBRO Público int ModificarImagen (byte[], string) Tipo Nombre Descripción

Byte

MyData

Variable que contiene la información de la imagen a guardar

String

código

Variable que contiene el código del libro al que se hará referencia Volver Descripción

Int

Retorna una variable de tipo int la cual indicará si se realizó la información correctamente o no

SIFAT.frmLibro.butModificar_Click Función

Habilita los elementos necesarios para realizar modificaciones en la información de un determinado registro.

SIFAT.frmLibro.butNuevo_Click Función

Esta función es la encargada de establecer las condiciones para ingresar un nuevo registro en la base de datos.

SIFAT.frmLibro.butBuscarE_Click Función

Esta función obtendrá y devolverá la información resultante de la búsqueda realizada de acuerdo a los filtros establecidos.

SIFAT.frmPrincipal Clase

Este será el módulo principal del sistema, en el cual se mostrarán los diferentes módulos del sistema.

SIFAT.frmPrincipal.frmPrincipal_Load Función

Establece las condiciones de funcionamiento del sistema según el usuario que haya ingresado al sistema.](https://image.slidesharecdn.com/t-espe-012138-141013115723-conversion-gate01/85/Tesis-Control-de-Inventarios-210-320.jpg)