Distinción de faltas administrativas para su probable sanción

•

4 recomendaciones•8,894 vistas

Distinción de faltas administrativas para su probable sanción, Aplicacion de la Normatividad Informatica

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (20)

Conceptos normativos que conforman el Marco Jurídico del derecho informático.

Conceptos normativos que conforman el Marco Jurídico del derecho informático.

2.3 orígenes, concepto y clasificación de derecho informático

2.3 orígenes, concepto y clasificación de derecho informático

Taller sobre delitos y seguridad informatica24defebrero

Taller sobre delitos y seguridad informatica24defebrero

Destacado

Destacado (20)

Descripción de casos de normatividad aplicables al usuario en la legislación ...

Descripción de casos de normatividad aplicables al usuario en la legislación ...

Descripción de casos de normatividad aplicables al usuario en la legislación ...

Descripción de casos de normatividad aplicables al usuario en la legislación ...

Descripción de problemática, tipos y métodos empleados, y marco legal aplicab...

Descripción de problemática, tipos y métodos empleados, y marco legal aplicab...

Distinción de faltas administrativas para su probable sanción.

Distinción de faltas administrativas para su probable sanción.

Ubicación de las funciones y equipos informáticos sujetos a revisión en una o...

Ubicación de las funciones y equipos informáticos sujetos a revisión en una o...

05 legislacion informatica legislacion y normatividad relativa al software

05 legislacion informatica legislacion y normatividad relativa al software

Practica 4 identificación de delitos y/o faltas administrativas aplicables al...

Practica 4 identificación de delitos y/o faltas administrativas aplicables al...

ELEMENTOS PARA EL DESARROLLO DE UNA ESTRATEGIA INFORMÁTICA EN LAS OFICINAS R...

ELEMENTOS PARA EL DESARROLLO DE UNA ESTRATEGIA INFORMÁTICA EN LAS OFICINAS R...

08 12. las faltas administrativas. dr. roberto baca.[1]![08 12. las faltas administrativas. dr. roberto baca.[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![08 12. las faltas administrativas. dr. roberto baca.[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

08 12. las faltas administrativas. dr. roberto baca.[1]

Practica 3 aplicacion de delitos y/o faltas administrativas

Practica 3 aplicacion de delitos y/o faltas administrativas

Identificación de delitos y o faltas administrativas aplicables al software

Identificación de delitos y o faltas administrativas aplicables al software

Similar a Distinción de faltas administrativas para su probable sanción

Similar a Distinción de faltas administrativas para su probable sanción (20)

La importancia-del-factor-humano-en-la-seguridad-informática

La importancia-del-factor-humano-en-la-seguridad-informática

La importancia del factor humano en la seguridad informática

La importancia del factor humano en la seguridad informática

Informe delitos informaticos y terrorismo computacional

Informe delitos informaticos y terrorismo computacional

Informe delitos informaticos y terrorismo computacional

Informe delitos informaticos y terrorismo computacional

La legislación y normatividad actual relativa a la función informática

La legislación y normatividad actual relativa a la función informática

Impacto de la nueva ley de delitos informaticos en el peru

Impacto de la nueva ley de delitos informaticos en el peru

Los delitos informaticos en la legislación peruana

Los delitos informaticos en la legislación peruana

Cibercrimen y delitos informáticos a nivel internacional ppl

Cibercrimen y delitos informáticos a nivel internacional ppl

Último

Último (20)

PPT GESTIÓN ESCOLAR 2024 Comités y Compromisos.pptx

PPT GESTIÓN ESCOLAR 2024 Comités y Compromisos.pptx

Movimientos Precursores de La Independencia en Venezuela

Movimientos Precursores de La Independencia en Venezuela

RETO MES DE ABRIL .............................docx

RETO MES DE ABRIL .............................docx

CULTURA NAZCA, presentación en aula para compartir

CULTURA NAZCA, presentación en aula para compartir

DE LAS OLIMPIADAS GRIEGAS A LAS DEL MUNDO MODERNO.ppt

DE LAS OLIMPIADAS GRIEGAS A LAS DEL MUNDO MODERNO.ppt

Plan Refuerzo Escolar 2024 para estudiantes con necesidades de Aprendizaje en...

Plan Refuerzo Escolar 2024 para estudiantes con necesidades de Aprendizaje en...

Estas son las escuelas y colegios que tendrán modalidad no presencial este lu...

Estas son las escuelas y colegios que tendrán modalidad no presencial este lu...

LA ECUACIÓN DEL NÚMERO PI EN LOS JUEGOS OLÍMPICOS DE PARÍS. Por JAVIER SOLIS ...

LA ECUACIÓN DEL NÚMERO PI EN LOS JUEGOS OLÍMPICOS DE PARÍS. Por JAVIER SOLIS ...

Distinción de faltas administrativas para su probable sanción

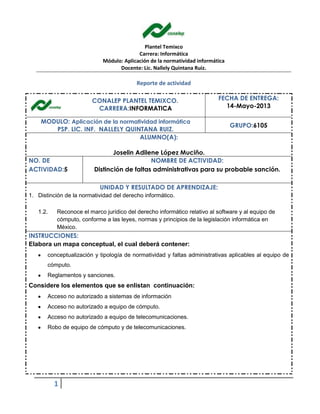

- 1. Plantel Temixco Carrera: Informática Módulo: Aplicación de la normatividad informática Docente: Lic. Nallely Quintana Ruiz. 1 Reporte de actividad CONALEP PLANTEL TEMIXCO. CARRERA:INFORMATICA FECHA DE ENTREGA: 14-Mayo-2013 MODULO: Aplicación de la normatividad informática PSP. LIC. INF. NALLELY QUINTANA RUIZ. GRUPO:6105 ALUMNO(A): Joselin Adilene López Muciño. NO. DE ACTIVIDAD:5 NOMBRE DE ACTIVIDAD: Distinción de faltas administrativas para su probable sanción. UNIDAD Y RESULTADO DE APRENDIZAJE: 1. Distinción de la normatividad del derecho informático. 1.2. Reconoce el marco jurídico del derecho informático relativo al software y al equipo de cómputo, conforme a las leyes, normas y principios de la legislación informática en México. INSTRUCCIONES: Elabora un mapa conceptual, el cual deberá contener: conceptualización y tipología de normatividad y faltas administrativas aplicables al equipo de cómputo. Reglamentos y sanciones. Considere los elementos que se enlistan continuación: Acceso no autorizado a sistemas de información Acceso no autorizado a equipo de cómputo. Acceso no autorizado a equipo de telecomunicaciones. Robo de equipo de cómputo y de telecomunicaciones.

- 2. Plantel Temixco Carrera: Informática Módulo: Aplicación de la normatividad informática Docente: Lic. Nallely Quintana Ruiz. 2 Faltaadministrativa al equipo de cómputo. Acceso no autorizado a sistemas de información Acceso no autorizado a equipo de cómputo. Acceso no autorizado a equipo de telecomunicaciones. Robo de equipo de cómputo y de telecomunicaciones . Consiste en: Acceder de manera indebida o sin autorización a un sistema de tratamiento de información. Obtener una satisfacciónde car ácter intelectual aldescifrar códigos deacceso Con el fin de: Multas : 6meces o 2 años deprisión y 100 o 300 días de multa dependiendode la gravedad deldelito Consiste en: La entrada adocumentos privados, encualquier ordenador por medio del uso deprogramas Robos de claves o decualquier forma que permita entrar ilegalmente al sistema. Multas: Se aprovechan de los defectos de seguridad y vulnerabilidad de las redes informáticas Acceden de forma ilícita a un sistema informático desde un ordenador remoto Multas: Sanciones penales de prisión para los infractores de 3 meces a1 año Afectan primordialment e aun bien no totalmente tangible, es algo simple de detectar Multas: Reparación de artículos robados o pena de cárcel de 3meces a 2años.

- 3. Plantel Temixco Carrera: Informática Módulo: Aplicación de la normatividad informática Docente: Lic. Nallely Quintana Ruiz. 3 ¿QUÉ APRENDÍ AL REALIZAR ESTA ACTIVIDAD?: Aprendí sobre las distintas problemáticas aplicables al software, de cómo personas hurtan la información de un equipo de cómputo con el fin de revenderlo en formailegal lo cual causa daños a la saciedad, pero no toman en cuenta de que hay leyes y sanciones para estos casos,además esto nos previene a tener más seguridad con la información que guardamos en los equipos de cómputo,cambiar las contraseñas constantemente y de no ser estafados por personas que venden cosas ilegales las cuales solotraerán problemas.