Aplicar MOT Framework al iPhone en caso IVK Caso Harvard .pdf

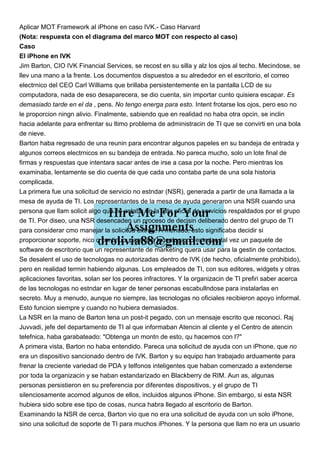

- 1. Aplicar MOT Framework al iPhone en caso IVK.- Caso Harvard (Nota: respuesta con el diagrama del marco MOT con respecto al caso) Caso El iPhone en IVK Jim Barton, CIO IVK Financial Services, se recost en su silla y alz los ojos al techo. Mecindose, se llev una mano a la frente. Los documentos dispuestos a su alrededor en el escritorio, el correo electrnico del CEO Carl Williams que brillaba persistentemente en la pantalla LCD de su computadora, nada de eso desaparecera, se dio cuenta, sin importar cunto quisiera escapar. Es demasiado tarde en el da , pens. No tengo energa para esto. Intent frotarse los ojos, pero eso no le proporcion ningn alivio. Finalmente, sabiendo que en realidad no haba otra opcin, se inclin hacia adelante para enfrentar su ltimo problema de administracin de TI que se convirti en una bola de nieve. Barton haba regresado de una reunin para encontrar algunos papeles en su bandeja de entrada y algunos correos electrnicos en su bandeja de entrada. No pareca mucho, solo un lote final de firmas y respuestas que intentara sacar antes de irse a casa por la noche. Pero mientras los examinaba, lentamente se dio cuenta de que cada uno contaba parte de una sola historia complicada. La primera fue una solicitud de servicio no estndar (NSR), generada a partir de una llamada a la mesa de ayuda de TI. Los representantes de la mesa de ayuda generaron una NSR cuando una persona que llam solicit algo que no estaba en la lista oficial de servicios respaldados por el grupo de TI. Por diseo, una NSR desencaden un proceso de decisin deliberado dentro del grupo de TI para considerar cmo manejar la solicitud extraa. A menudo, esto significaba decidir si proporcionar soporte, nico o continuo, para una tecnologa no estndar, tal vez un paquete de software de escritorio que un representante de marketing quera usar para la gestin de contactos. Se desalent el uso de tecnologas no autorizadas dentro de IVK (de hecho, oficialmente prohibido), pero en realidad termin habiendo algunas. Los empleados de TI, con sus editores, widgets y otras aplicaciones favoritas, solan ser los peores infractores. Y la organizacin de TI prefiri saber acerca de las tecnologas no estndar en lugar de tener personas escabullndose para instalarlas en secreto. Muy a menudo, aunque no siempre, las tecnologas no oficiales recibieron apoyo informal. Esto funcion siempre y cuando no hubiera demasiados. La NSR en la mano de Barton tena un post-it pegado, con un mensaje escrito que reconoci. Raj Juvvadi, jefe del departamento de TI al que informaban Atencin al cliente y el Centro de atencin telefnica, haba garabateado: "Obtenga un montn de esto, qu hacemos con l?" A primera vista, Barton no haba entendido. Pareca una solicitud de ayuda con un iPhone, que no era un dispositivo sancionado dentro de IVK. Barton y su equipo han trabajado arduamente para frenar la creciente variedad de PDA y telfonos inteligentes que haban comenzado a extenderse por toda la organizacin y se haban estandarizado en Blackberry de RIM. Aun as, algunas personas persistieron en su preferencia por diferentes dispositivos, y el grupo de TI silenciosamente acomod algunos de ellos, incluidos algunos iPhone. Sin embargo, si esta NSR hubiera sido sobre ese tipo de cosas, nunca habra llegado al escritorio de Barton. Examinando la NSR de cerca, Barton vio que no era una solicitud de ayuda con un solo iPhone, sino una solicitud de soporte de TI para muchos iPhones. Y la persona que llam no era un usuario

- 2. cualquiera, sino el jefe de la organizacin de Ventas de IVK. Por s mismo, eso habra sido desconcertante, quizs un poco molesto. El jefe del departamento de ventas no haba caminado por el pasillo para hablar con Barton, su colega, sobre la compatibilidad con una mayor cantidad de iPhones. En su lugar, haba utilizado la mesa de ayuda, de una manera que imitaba el cumplimiento de las polticas de TI. Barton y su equipo intentaron que los usuarios dirigieran todas las llamadas de soporte a travs de la mesa de ayuda, por lo que tal vez la motivacin detrs de la llamada fuera honesta. Aunque lo ms probable, pens Barton, era una tctica. Haga pasar desapercibida la solicitud, luego finja inocencia y proclame en voz alta sus intenciones sinceras de cumplir con las polticas de TI cuando la solicitud encuentre resistencia. Ms qued claro cuando Barton examin el segundo conjunto de documentos. Estas impresiones de un intercambio de correos electrnicos entre un gerente de nivel medio en el departamento de Ventas y un miembro del personal de adquisiciones de TI documentaron una disputa que se haba escalado a travs de una parte diferente de la organizacin de Barton. (La adquisicin estaba en la organizacin de servicios tecnolgicos de Bernie Ruben). El gerente de ventas solicit la cancelacin de un pedido reciente de computadoras porttiles nuevas para todo el departamento de ventas. En lugar de cada uno de los cuadernos pedidos anteriormente, el gerente solicit la compra de un iPhone. Inform al representante de adquisiciones que el departamento de ventas haba decidido ejecutar todos los aspectos de su negocio en el iPhone, por lo que en el futuro no necesitara ninguna otra computadora. El representante de adquisiciones de TI haba explicado que los iPhone no eran dispositivos aprobados, por lo que no podan adquirirse en este momento, y que muchas aplicaciones que usaba el equipo de ventas podran ni siquiera ejecutarse en el iPhone. Luego, el gerente de ventas proporcion amablemente el nombre y el nmero de telfono de una empresa de consultora con la que haban estado trabajando "durante un par de meses", planificando la transicin de todas sus aplicaciones crticas al iPhone. Los consultores le haban asegurado al departamento de ventas que, con la asistencia pagada del consultor, todo podra funcionar perfectamente. El tercer documento que recogi Barton eran unas pocas pginas de John Cho, el tipo de seguridad de primera categora de IVK, evaluando la seguridad del iPhone. Barton le haba pedido esto a Cho una semana antes, ya que estaba preocupado por el creciente entusiasmo por el iPhone y anticip ms solicitudes para usarlo dentro de IVK. Que el informe de Cho hubiera llegado al escritorio de Barton esa tarde en particular era una coincidencia. Al hojear el informe de Cho, vio que el iPhone inclua muchas funciones de seguridad, como encriptacin, compatibilidad con redes privadas virtuales (VPN), una ingeniosa funcin de "borrado remoto" que le permita borrar de forma remota todos los datos del telfono y la habitual Estndares de seguridad en el transporte de Wi-Fi e Internet. Los telfonos podran "bloquearse" en el sentido de que la mayora de las funciones podran desactivarse individualmente, aunque Barton dudaba de que el equipo de ventas hubiera previsto bloquear los iPhone cuando hicieron su solicitud. Las aplicaciones que se ejecutaban en el iPhone estaban "en un espacio aislado" o aisladas del resto de los datos del telfono, a menos que un usuario permitiera especficamente el acceso, y Apple asegur a los usuarios controles de calidad y seguridad en todas las aplicaciones ofrecidas a travs de su AppStore. Las mayores preocupaciones de Cho surgieron de las aplicaciones que los usuarios descargaban

- 3. de la AppStore. Haba ms de 100.000 aplicaciones de este tipo, y cada da haba ms disponibles. Uno se preguntaba qu tan bien Apple podra verificar cada aplicacin dada la avalancha de aplicaciones que llegaban al mercado. Cho estaba especialmente preocupado por una aplicacin descargada por un usuario de la AppStore que inclua un cdigo oculto que permitira a los piratas informticos acceder al telfono de forma remota. Si un pirata informtico obtuviera el control de un telfono conectado a los sistemas IVK a travs de un "tnel" de VPN encriptado, el pirata informtico tendra fcil acceso al corazn de los sistemas corporativos de IVK. Al menos haba algo de seguridad adicional al otro lado del tnel: despus de un fiasco de seguridad un ao antes, IVK instal una seguridad interna de primer nivel que dificult el paso de un conjunto de sistemas a otro, incluso dentro del permetro de TI de la empresa. . Pero an. Barton dej el informe de Cho sobre su escritorio y finalmente se dirigi al correo electrnico de su jefe, el director ejecutivo Carl Williams. En l, Williams le indic que explorara si gran parte de IVK podra prescindir de las costosas computadoras porttiles y pasarse a los iPhones. Williams haba odo hablar de los planes del departamento de ventas y haba recibido la visita de consultores que el departamento de ventas le haba recomendado. Ahora comunic su inmenso entusiasmo por la idea de reemplazar las computadoras porttiles con iPhones en toda la empresa. Los consultores le haban dado a Williams un nuevo iPhone y, en la ltima lnea del correo electrnico, Williams le pidi a Barton que enviara a alguien a su oficina para que recogiera el telfono para que el departamento de TI pudiera instalar aplicaciones IVK en l. Barton suspir. Algunas aplicaciones que Williams quera ejecutar como software de cliente en Windows. Barton sospechaba que su equipo podra idear algunas aplicaciones de iPhone para solucionar este problema, para proporcionar algn tipo de acceso a travs de la Web, pero el esfuerzo por hacer esto no estaba en la lista de proyectos aprobados para el ao, por supuesto. Alguien tendra que ser desviado de trabajar en otra cosa. Y luego estaban los problemas de seguridad. No habra manera de decirle al equipo de ventas que no pueden descargar sus aplicaciones de "chiste del da" y "elige tu cerveza" de la AppStore. Algunas de esas aplicaciones pueden contener cdigo malicioso. El sandboxing ayudara a evitar que el cdigo malicioso acceda a otros datos o a los sistemas IVK, a menos que los miembros del equipo de ventas permitan especficamente que las aplicaciones accedan a otras partes del telfono. Al descargar algunas aplicaciones, un iPhone notific a su usuario que la aplicacin necesitara acceso a otras partes del telfono para funcionar correctamente. Cualquier aplicacin que usara la lista de contactos del telfono o los datos del GPS necesitaba este tipo de acceso, por ejemplo. La mayora de las personas concedan rutinariamente solicitudes de acceso ms amplio a los datos del telfono. Si los usuarios encontraban un mensaje en su iPhone que preguntaba "Esta aplicacin necesita acceso a los sistemas financieros de su empresa para poder funcionar, le otorga este acceso?", Barton tena pocas dudas de que algunos usuarios responderan automticamente "S". Sandboxing no ayudara si los usuarios rutinariamente lo derrotaran intencionalmente. De alguna manera, sin embargo, esta no era una nueva amenaza. Era similar a la amenaza que IVK enfrentaba desde las PC domsticas que sus empleados usaban para acceder a los sistemas IVK a travs de VPN. Si el adolescente de un empleado descarg una aplicacin de juegos con un

- 4. cdigo de pirata informtico incrustado, los malos podran entrar en IVK de la misma manera que con un iPhone. El iPhone era un dispositivo ms porttil, ms propenso a perderse o ser robado incluso que las computadoras porttiles. Tena ms potencial para la descarga de aplicaciones que la mayora de las computadoras de escritorio o porttiles. Pero tal vez todo eso podra ser manejado. Tal vez. En su informe, Cho tambin haba mencionado una tecnologa en ascenso, "Android" patrocinado por Google, similar al iPhone en el sentido de que tambin permita a los usuarios descargar aplicaciones, pero construidas con un estndar abierto en lugar de cerrado y propietario. Cho tena muchas de las mismas preocupaciones sobre Android que tena sobre el iPhone, pero prefera el estndar abierto de Android. Cho escribi: "Nos permitira ms fcilmente realizar nuestro propio control de calidad en el cdigo de las aplicaciones descargadas, suponiendo que pudiramos saber lo que la gente ha descargado..." Barton se recost y mir hacia arriba de nuevo. No tena idea de cmo responder a todo esto, pero saba que tendra que solucionarlo a primera hora de la maana...