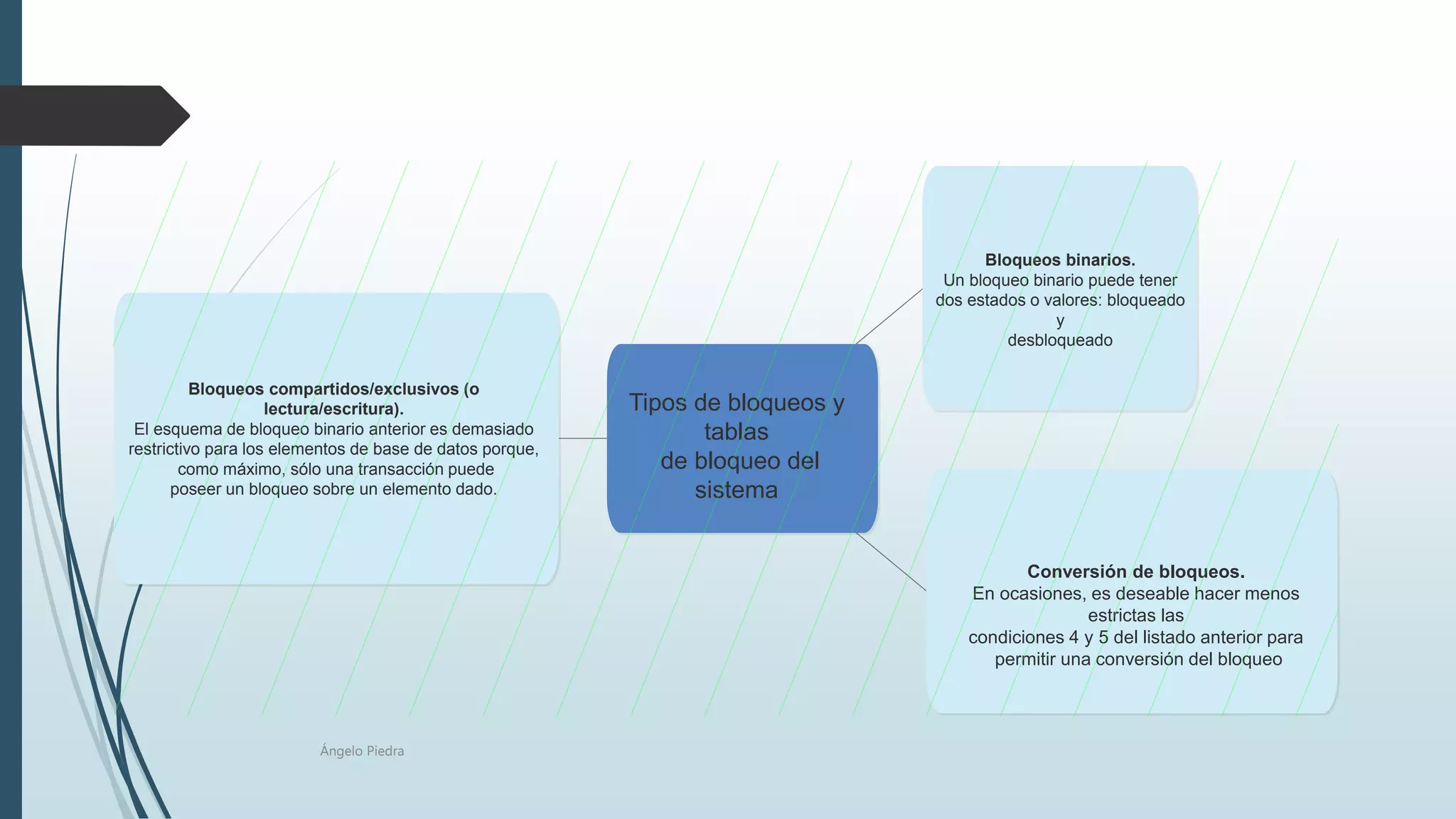

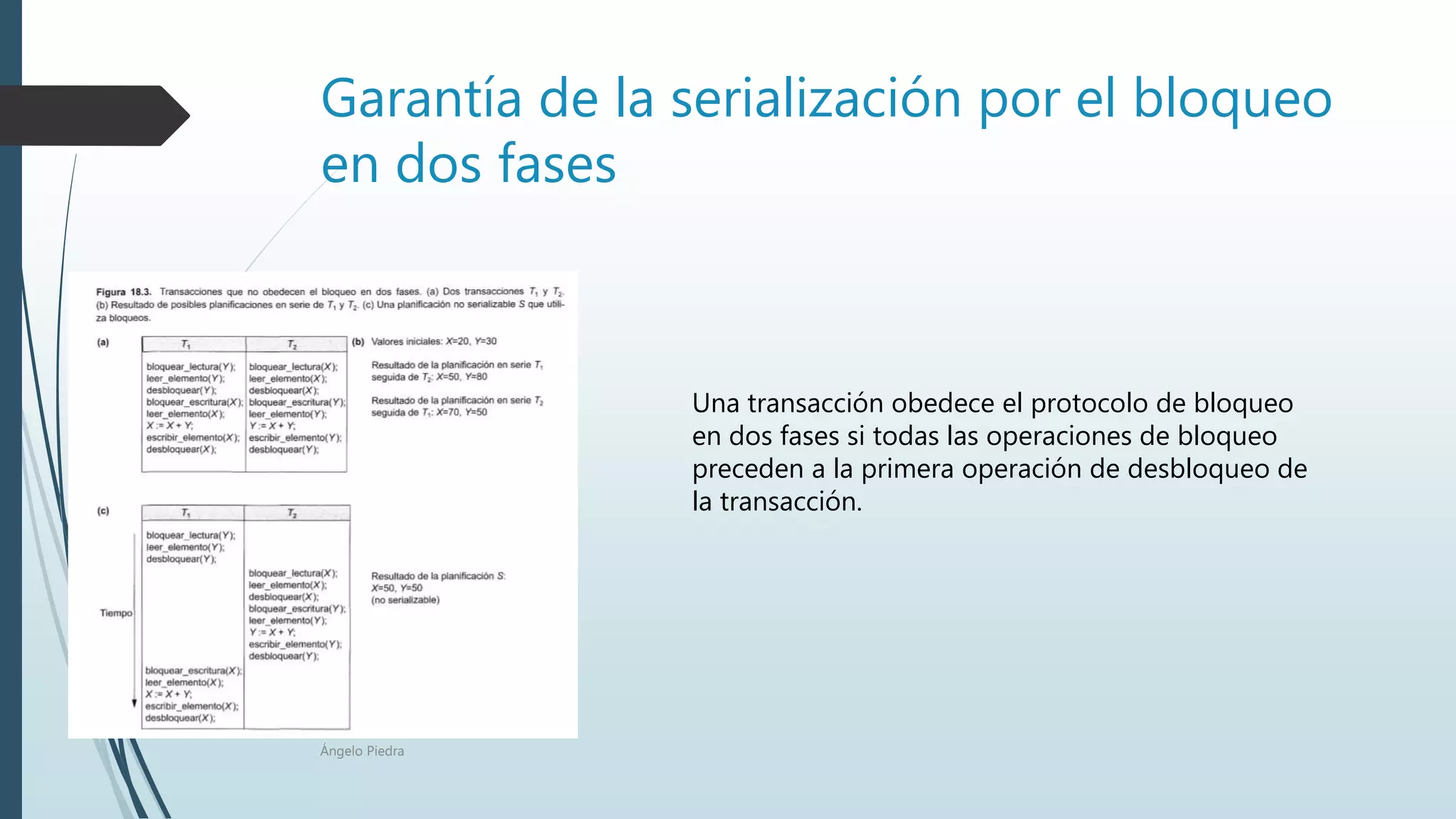

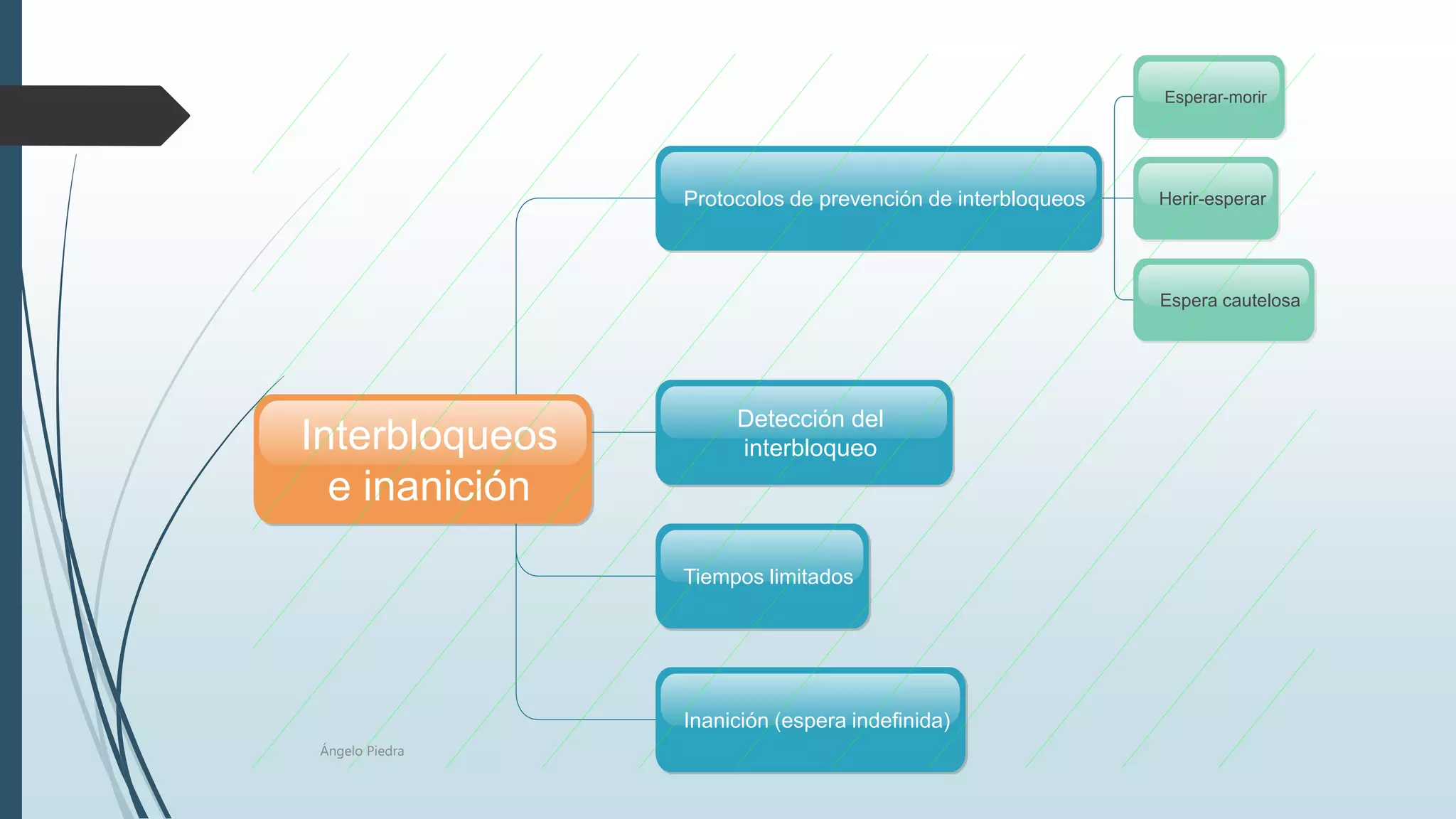

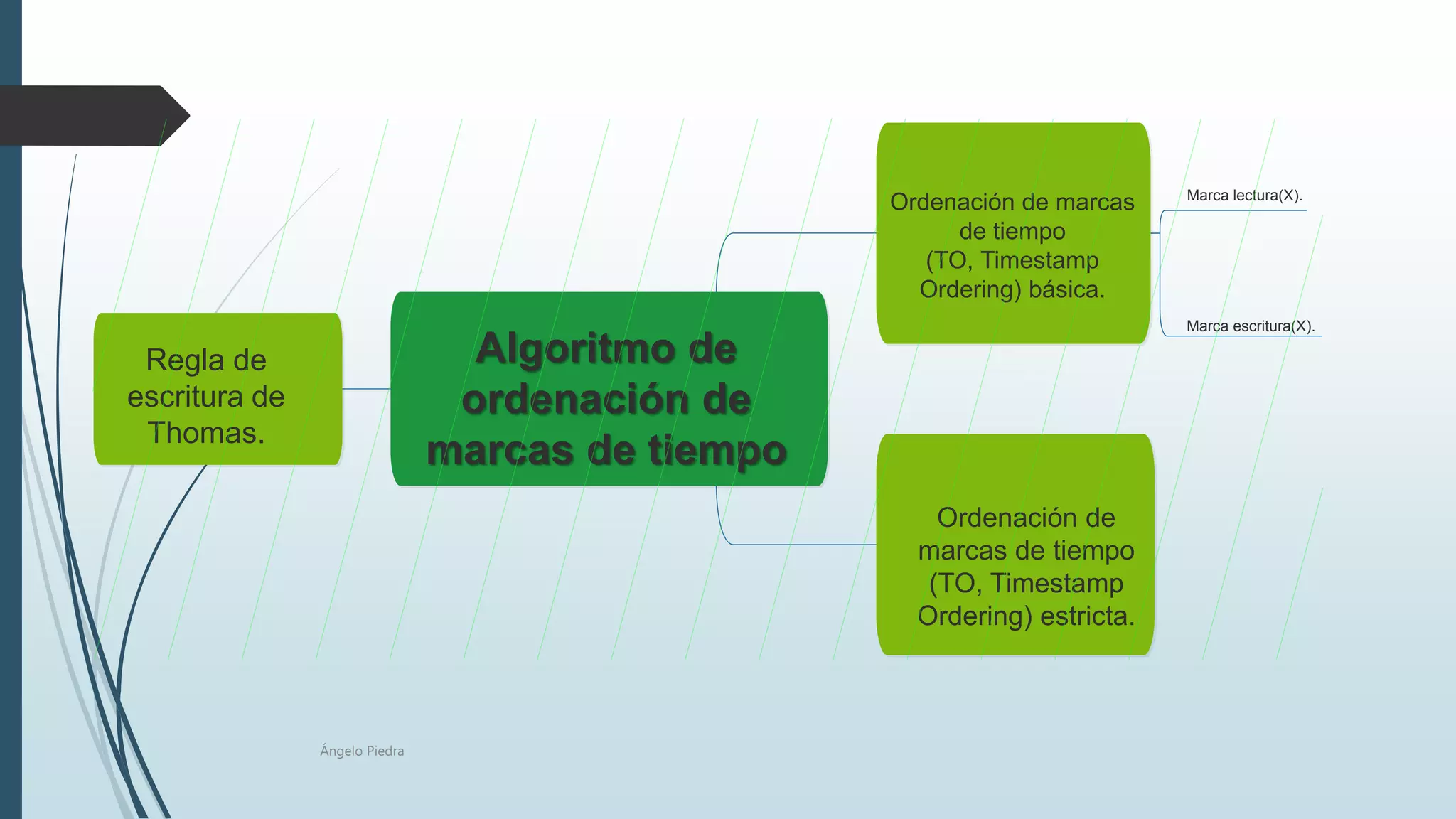

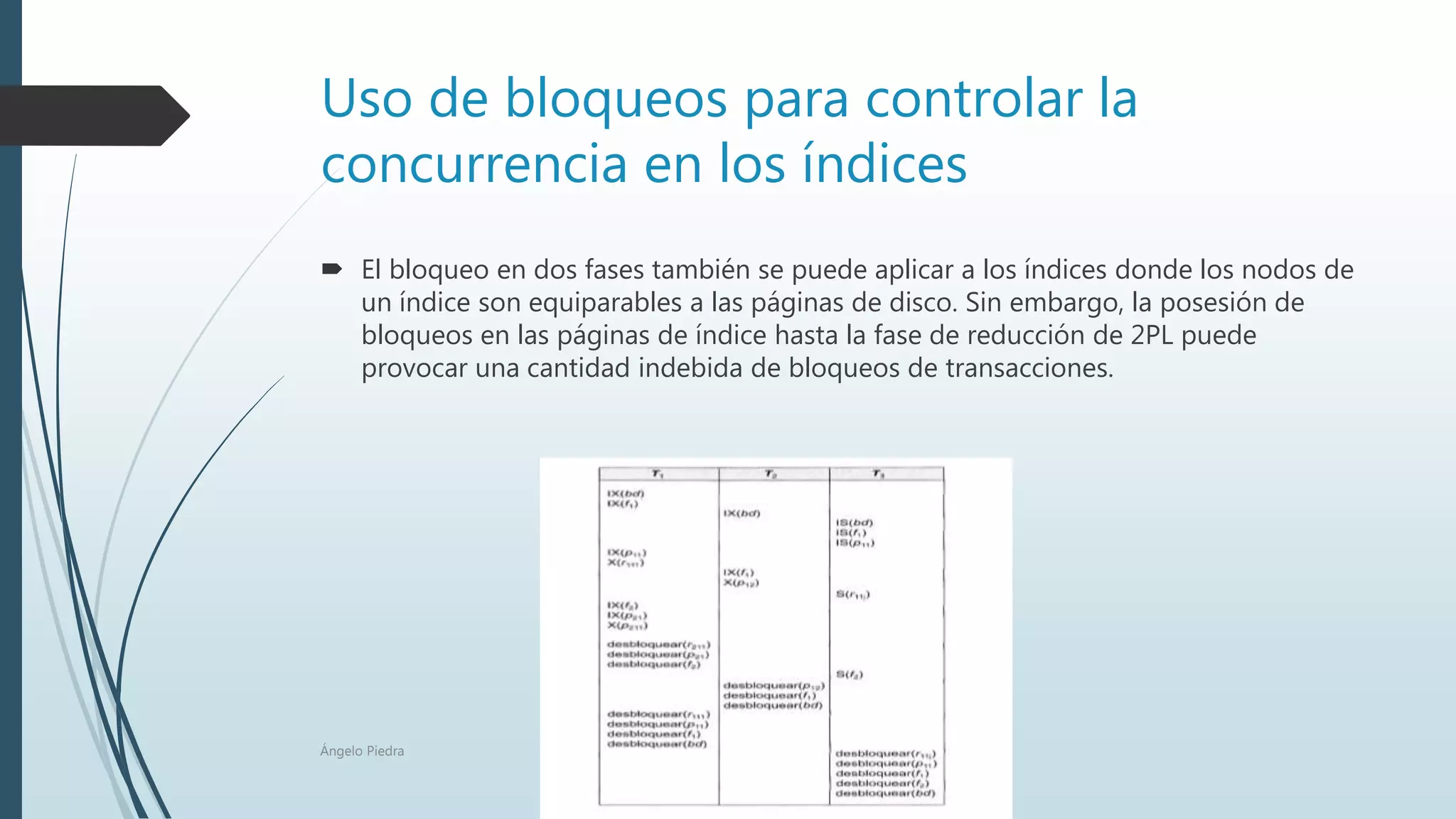

Este documento describe varias técnicas para controlar la concurrencia en bases de datos, incluyendo bloqueos en dos fases, bloqueos compartidos/exclusivos, conversión de bloqueos, ordenación de marcas de tiempo, técnicas multiversión y técnicas optimistas. También discute problemas relacionados como interbloqueos, registros fantasma e inserciones/eliminaciones.