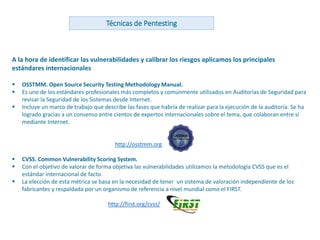

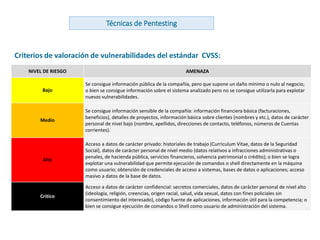

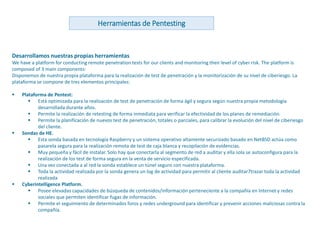

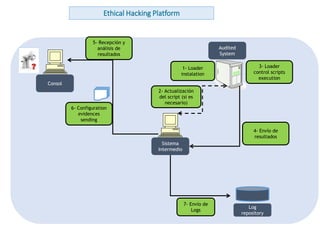

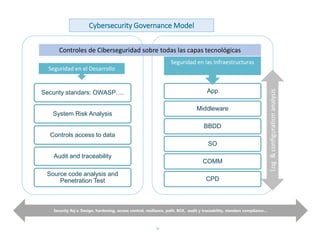

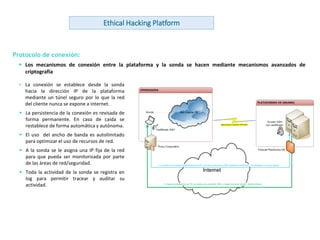

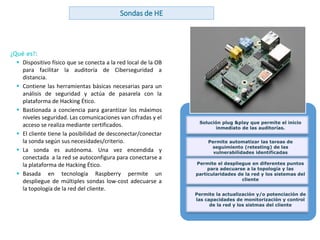

El documento describe los riesgos de ciberseguridad asociados con la actividad en Internet y las técnicas de pentesting. Explica que cualquier dirección IP o sistema conectado a Internet está expuesto a ataques y vulnerabilidades que pueden ser explotadas por hackers. Además, describe las capacidades del pentesting ético para auditar entornos de forma remota, identificar vulnerabilidades y evaluar el riesgo real de ciberataques para una compañía.