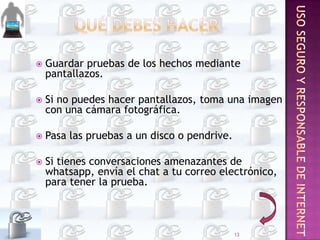

El documento habla sobre los peligros de Internet como el ciberacoso, el sexting y el grooming. Explica las características de cada uno de estos riesgos, cómo ocurren, los pasos a seguir si eres víctima y los aspectos legales. También proporciona consejos sobre navegación segura e información sobre canales de ayuda y denuncia.