Proyecto educativo sobre seguridad

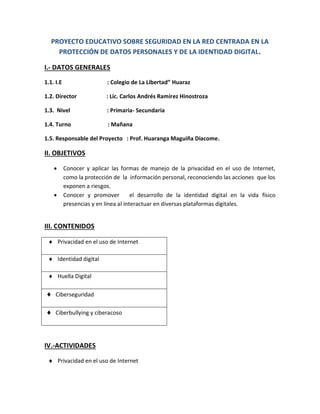

- 1. PROYECTO EDUCATIVO SOBRE SEGURIDAD EN LA RED CENTRADA EN LA PROTECCIÓN DE DATOS PERSONALES Y DE LA IDENTIDAD DIGITAL. I.- DATOS GENERALES 1.1. I.E : Colegio de La Libertad” Huaraz 1.2. Director : Lic. Carlos Andrés Ramírez Hinostroza 1.3. Nivel : Primaria- Secundaria 1.4. Turno : Mañana 1.5. Responsable del Proyecto : Prof. Huaranga Maguiña Diacome. II. OBJETIVOS Conocer y aplicar las formas de manejo de la privacidad en el uso de Internet, como la protección de la información personal, reconociendo las acciones que los exponen a riesgos. Conocer y promover el desarrollo de la identidad digital en la vida físico presencias y en línea al interactuar en diversas plataformas digitales. III. CONTENIDOS Privacidad en el uso de Internet Identidad digital Huella Digital Ciberseguridad Ciberbullying y ciberacoso IV.-ACTIVIDADES Privacidad en el uso de Internet

- 2. En grupos de trabajo realizan un listado de datos personales que no pueden ser compartidos en internet y aprender a manejar sus datos personales como: Nombre completo y DNI, Dirección postal completa, Datos de autenticación (usuario y contraseña), Correo electrónico, Datos bancarios, Datos de geolocalización, Datos biométricos, Fotografías y vídeos comprometedores Identidad digital Actividades Utilizamos la Técnica de la fruta para formar grupos de trabajo, encuentra al compañero o compañera que tenga la otra parte de la fruta y formen un equipo de trabajo. Pasos para fomentar la identidad digital: 1. Respétate a ti mismo (a) y enorgullécete de tu cultura. 2. Celebra las diferencias. 3. Busca similitudes en medio de la diversidad. 4. Nunca toleres el prejuicio y el odio. Desarrollan la ficha de trabajo La realizarán un trabajo en equipo, dónde leerán diversos casos de “identidad virtual falsa” y propondrán posibles consecuencias que pueda ocurrir al hacer eso. Huella Digital Actividades: Mostrar las imágenes de personajes artísticos a los estudiantes en la pizarra o mediante una a más dispositivos. Luego mediante lluvia de ideas los estudiantes responderán: • ¿Quiénes son los personajes de la imagen? • ¿Cuál es la información que saben acerca de ellos? • ¿Por qué tantas personas los conocen? • ¿Te gustaría que gente que no conoces sepan información sobre TI? Luego con los aportes de los estudiantes se elaboran una a más ideas fuerza. Presentar a los estudiantes la imagen y que a través de la pregunta reflexionen:

- 3. • ¿Creen que dejamos huellas para que nos encuentren personas desconocidas? ¿Cómo lo sabes? Luego pedir a los estudiantes que levanten la mano si alguna vez han: - Escuchado música, visto un video o película a través de You Tube. - Usado el Internet para hacer una tarea. - Realizado una publicación a través de Facebook o Instagram. - Jugado en línea. - Descargado una app. - Subido o compar�do una fotogra�a. - Cado acerca de � o has comentado sobre alguien. Luego reunidos en grupos los estudiantes elaboran un cartel integrando las respuestas de las preguntas en un mensaje Ciberseguridad Actividades Personalmente crean contraseñas seguras y fuertes es una de las primeras medidas a tomar para que los ciberatacantes no accedan a las cuentas. Recuerda que una contraseña no debe incluir información personal (nombre, fecha de nacimiento, teléfono,…) ya que podrían descubrirla o adivinarla fácilmente. Taller Juega creando criptogramas. Una contraseña fuerte y segura es aquella que tiene 8 caracteres, números, símbolos, letras minúsculas y letras mayúsculas. Es recomendable crear una contraseña a partir de una frase que se recuerde fácilmente. Tomando las letras de cada palabra y combinándolas con símbolos y números. V.- EVALUACION Se evaluara según la rubrica ACTIVIDADES PEDAGOGICAS ESTRATEGIAS IDENTIDAD DIGITAL HUELLA DIGITAL Utiliza Internet conociendo las ventajas y desventajas de la Proyectos (Cambiar constantemente la configuración de las contraseñas.) Uso de contraseñas potentes. Cambiar los servicios en línea eliminar indicios de uso, proteger la privacidad.

- 4. protección personal. Plenaria sobre el uso correcto de los datos personales. Estudio de casos (Evitando subir demasiada información personal.) Conoce los problemas de privacidad y sabe cómo se recogen y utilizan sus datos. Los datos e información irrelevante son eliminados contantemente. Estimula el respeto a la privacidad de los demás Taller (No manipulando la información de otras personas.) Hábitos digitales de protección y respeto a la privacidad de los demás. Rechaza enlaces desconocidos. Define los problemas de amenazas, fraudes y ciber acoso. Sociodrama (Conociendo el entorno personal y amical de mis contactos.) Conoce el radio de sus contactos. Elimina información innecesaria de sus equipos y de la red. VI.- DIFUSION