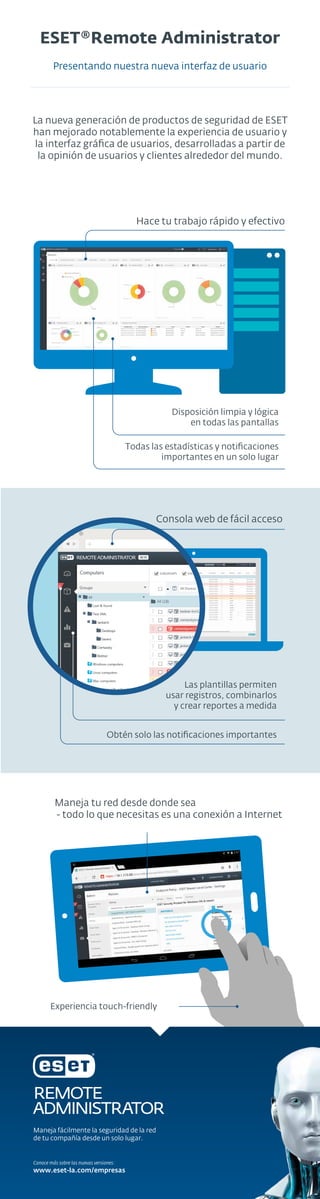

ESET Remote Administrator: Presentamos nuestra nueva interfaz de usuario.

•

1 recomendación•733 vistas

Maneja fácilmente la seguridad de la red de tu compañía desde un sólo lugar con ESET Remote Administrator. Conoce las nuevas características del re-diseño de esta herramienta en esta infografía.

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

ESET Remote Administrator (ERA)

Conoce todo lo que ESET Remote Administrator (ERA) tiene para puedas manejar fácilmente la seguridad de tu empresa.

SafeConsole - hoja de producto - aTICser v2

SafeConsole ayuda a los departamentos TI a gestionar todo el ciclo de vida útil de sus unidades SafeStick. Desde el interfaz web de SafeConsole los técnicos de soporte autorizados podrán administrar configuraciones, resetear contraseñas, instalar y mantener aplicaciones portables, hacer seguimiento de quién utiliza SafeStick y en qué PCs; e incluso activar políticas para gestionar unidades reportadas como extraviadas o robadas.

Aura Systems - Portafolio de Soluciones y Servicios 2015

Aura Systems - Portafolio de Soluciones y Servicios 2015

Recomendados

ESET Remote Administrator (ERA)

Conoce todo lo que ESET Remote Administrator (ERA) tiene para puedas manejar fácilmente la seguridad de tu empresa.

SafeConsole - hoja de producto - aTICser v2

SafeConsole ayuda a los departamentos TI a gestionar todo el ciclo de vida útil de sus unidades SafeStick. Desde el interfaz web de SafeConsole los técnicos de soporte autorizados podrán administrar configuraciones, resetear contraseñas, instalar y mantener aplicaciones portables, hacer seguimiento de quién utiliza SafeStick y en qué PCs; e incluso activar políticas para gestionar unidades reportadas como extraviadas o robadas.

Aura Systems - Portafolio de Soluciones y Servicios 2015

Aura Systems - Portafolio de Soluciones y Servicios 2015

ESET: Protege su negocio en múltiples niveles.

Tras meses de investigar en profundidad las necesidades de los usuarios del mundo de los negocios, y miles de horas invertidas en desarrollo, les presentamos con orgullo la nueva generación de productos corporativos completamente rediseñados y remodelados.

¡Echen un vistazo a nuestras soluciones de seguridad! #DoMore

Microsoft Cloud summit - Evento Técnico

Presentación que utilice durante el evento técnico del Microsoft Cloud Summit

Charla Azure Security Barcelona 2019-12-14

Charla sobre Seguridad en Azure gracias a Azure Security Azure Sentinel que impartimos en Barcelona en Diciembre de 2019.

Seguridad en mindows 7 by javier david lobato pardo

en este doc. podremos ver la forma de implementar la seguridad en win 7

Growline: Principales preocupaciones de los padres de hoy

Conoce las principales preocupaciones de los padres de hoy en esta infografía que realizamos en base a las encuestas que respondieron nuestros usuarios.

Responsabilidad Social | ESET Latinoamérica | Distribución

Para conocer más sobre responsabilidad social en ESET Latinoamérica:

http://www.eset-la.com/responsabilidad-social/informe-2013.php

Dorkbot: Conquistando Latinoamérica

Desde el Laboratorio de Análisis de malware de ESET Latinoamérica investigamos y analizamos diariamente cuáles son las tendencias en relación al desarrollo de amenazas y códigos maliciosos en la región. Como resultado de este trabajo se realizó la investigación de Dorkbot,

un código malicioso que en el último tiempo ha alcanzado el mayor índice de detección en

Latinoamérica.

Responsabilidad Social | ESET Latinoamérica | Medio Ambiente

Para conocer más sobre responsabilidad social en ESET Latinoamérica:

http://www.eset-la.com/responsabilidad-social/informe-2013.php

Más contenido relacionado

La actualidad más candente

ESET: Protege su negocio en múltiples niveles.

Tras meses de investigar en profundidad las necesidades de los usuarios del mundo de los negocios, y miles de horas invertidas en desarrollo, les presentamos con orgullo la nueva generación de productos corporativos completamente rediseñados y remodelados.

¡Echen un vistazo a nuestras soluciones de seguridad! #DoMore

Microsoft Cloud summit - Evento Técnico

Presentación que utilice durante el evento técnico del Microsoft Cloud Summit

Charla Azure Security Barcelona 2019-12-14

Charla sobre Seguridad en Azure gracias a Azure Security Azure Sentinel que impartimos en Barcelona en Diciembre de 2019.

Seguridad en mindows 7 by javier david lobato pardo

en este doc. podremos ver la forma de implementar la seguridad en win 7

La actualidad más candente (17)

Seguridad en mindows 7 by javier david lobato pardo

Seguridad en mindows 7 by javier david lobato pardo

Destacado

Growline: Principales preocupaciones de los padres de hoy

Conoce las principales preocupaciones de los padres de hoy en esta infografía que realizamos en base a las encuestas que respondieron nuestros usuarios.

Responsabilidad Social | ESET Latinoamérica | Distribución

Para conocer más sobre responsabilidad social en ESET Latinoamérica:

http://www.eset-la.com/responsabilidad-social/informe-2013.php

Dorkbot: Conquistando Latinoamérica

Desde el Laboratorio de Análisis de malware de ESET Latinoamérica investigamos y analizamos diariamente cuáles son las tendencias en relación al desarrollo de amenazas y códigos maliciosos en la región. Como resultado de este trabajo se realizó la investigación de Dorkbot,

un código malicioso que en el último tiempo ha alcanzado el mayor índice de detección en

Latinoamérica.

Responsabilidad Social | ESET Latinoamérica | Medio Ambiente

Para conocer más sobre responsabilidad social en ESET Latinoamérica:

http://www.eset-la.com/responsabilidad-social/informe-2013.php

MTC Global Biography of Indian Management Educators, Volume-I, Feb 2016

MTC Global Biography of Indian Management Educators, Volume-I, Feb 2016Prof. Bholanath Dutta, IAF Veteran

Physical inactivity: biggest challenge to improving public health in India

Physical inactivity: biggest challenge to improving public health in IndiaInternational Journal of Physical Education & Sports (IJPES)

ABSTRACTCasco para motoristas

Un pequeño manual, consejos y consideraciones respecto a cascos para motocicletas.

Performance of male football players as influenced by physiological variables

Performance of male football players as influenced by physiological variablesInternational Journal of Physical Education & Sports (IJPES)

ABSTRACTচর্চা করুন অন্তরঙ্গতা

রতিদিন পৃথিবী এগিয়ে চলেছে, আর পৃথিবীর সাথে আমরাও। তীব্র গতিময় জীবনে দৌড়ে চলেছি সবাই। এক মুহূর্ত বিশ্রামের অবকাশ নেই, এক মুহূর্ত থামার অবকাশ নেই। কি করেই বা থাকবে! এই প্রতিযোগিতায় ভরা পৃথিবীতে এক মুহূর্তের অবকাশ যাপন করতে গেলেই যেন পিছিয়ে পড়বেন সামনে যাওয়ার ইঁদুর দৌড়ের হিসেবে।

চুম্বনেই ভালোবাসার বহিঃপ্রকাশ

কেন মানুষ চুমু খায়? এখনও পর্যন্ত তার যথাযথ উত্তর খুঁজে পাওয়া যায়নি। কিন্তু সাম্প্রতিক গবেষণায় অনুমান করা হচ্ছে চুম্বনের মাধ্যমে সঙ্গী বা সঙ্গিনীর ক্ষমতা যাচাই করে নিতে চায় মানুষ। এমনকী চুম্বন সম্পর্কের গভীরতা বাড়ায়। সম্পর্ক বজায় রাখতে সাহায্য করে।

Destacado (18)

Growline: Principales preocupaciones de los padres de hoy

Growline: Principales preocupaciones de los padres de hoy

Responsabilidad Social | ESET Latinoamérica | Distribución

Responsabilidad Social | ESET Latinoamérica | Distribución

Responsabilidad Social | ESET Latinoamérica | Medio Ambiente

Responsabilidad Social | ESET Latinoamérica | Medio Ambiente

MTC Global Biography of Indian Management Educators, Volume-I, Feb 2016

MTC Global Biography of Indian Management Educators, Volume-I, Feb 2016

Physical inactivity: biggest challenge to improving public health in India

Physical inactivity: biggest challenge to improving public health in India

Performance of male football players as influenced by physiological variables

Performance of male football players as influenced by physiological variables

Similar a ESET Remote Administrator: Presentamos nuestra nueva interfaz de usuario.

Sistema Operativos

¿Qué es un Sistema Operativo?

Funciones de los sistemas operativos

Categoría de los sistemas operativos

Sistemas operativos mas utilizados:

Familia Windows..

Familia Unix.

Familia Mac os.

Charla windows 10 para Empresas

En esta presentación vemos las capacidades de Windows para Empresas.

Saludos

Eduardo Castro

Microsoft MVP

AGORA permite a las empresas de seguridad la venta de servicios remotos innov...

AGORA es una aplicación web que permite a las empresas de seguridad la venta de servicios remotos innovadores que se pueden adaptar a diferentes mercados verticales y clientes.

AGORA también permite a las empresas con varios edificios la centralización de las operaciones de seguridad, la implementación de procedimientos estándar a través de instrucciones paso a paso para los operadores y los informes personalizados.

MTM eSEC-ENISE 26Oct - Framework DNIe y Cardmodule

Presentación de los proyectos de Framework DNIe y Cardmodule DNIe en la asamblea eSEC de ENISE

ORGANIZACIÓN Y GESTIÓN DEL APRENDIZAJE

Esto nos ayuda a conocer la manera de instalar sistemas operativos en máquinas virtuales.

Similar a ESET Remote Administrator: Presentamos nuestra nueva interfaz de usuario. (20)

AGORA permite a las empresas de seguridad la venta de servicios remotos innov...

AGORA permite a las empresas de seguridad la venta de servicios remotos innov...

MTM eSEC-ENISE 26Oct - Framework DNIe y Cardmodule

MTM eSEC-ENISE 26Oct - Framework DNIe y Cardmodule

Más de ESET Latinoamérica

ESET-Dream-Team-2022-ES.pdf

Este es el Dream Team de ESET Latinoamérica, para ganarle por goleada al malware, en el partido que jugamos diariamente.

5 Amenazas que no son Ransomware

Podemos decir que los ataques ransomware son una amenaza muy importante para la seguridad de empresas y organizaciones.

Sin embargo, sabemos que no es la única a la cuál debemos prestar especial atención.

Ransomware y Backup

En una encuesta realizada por el equipo de ESET descubrimos cuáles son los hábitos de los usuarios con respecto al respaldo de su información y sus métodos de protección frente a un ataque de ransomware.

Más de ESET Latinoamérica (20)

Último

DESARROLLO DE HABILIDADES DE PENSAMIENTO.pdf

En este documento analizamos ciertos conceptos relacionados con la ficha 1 y 2. Y concluimos, dando el porque es importante desarrollar nuestras habilidades de pensamiento.

Sara Sofia Bedoya Montezuma.

9-1.

Índice del libro "Big Data: Tecnologías para arquitecturas Data-Centric" de 0...

Índice del libro "Big Data: Tecnologías para arquitecturas Data-Centric" de 0xWord escrito por Ibón Reinoso ( https://mypublicinbox.com/IBhone ) con Prólogo de Chema Alonso ( https://mypublicinbox.com/ChemaAlonso ). Puedes comprarlo aquí: https://0xword.com/es/libros/233-big-data-tecnologias-para-arquitecturas-data-centric.html

Inteligencia Artificial y Ciberseguridad.pdf

Recopilación de los puntos más interesantes de diversas presentaciones, desde los visionarios conceptos de Alan Turing, pasando por la paradoja de Hans Moravec y la descripcion de Singularidad de Max Tegmark, hasta los innovadores avances de ChatGPT, y de cómo la IA está transformando la seguridad digital y protegiendo nuestras vidas.

Diagrama de flujo soporte técnico 5to semestre

Es un diagrama para La asistencia técnica o apoyo técnico es brindada por las compañías para que sus clientes puedan hacer uso de sus productos o servicios de la manera en que fueron puestos a la venta.

Diagrama de flujo - ingenieria de sistemas 5to semestre

Ejemplo de diagrama de flujo sobre solicitud de mercancía.

Desarrollo de Habilidades de Pensamiento.docx (3).pdf

Taller escrito sobre la micro:bit sus definiciones y como se puede llegar a usar de forma efectiva.

(PROYECTO) Límites entre el Arte, los Medios de Comunicación y la Informática

En este proyecto de investigación nos adentraremos en el fascinante mundo de la intersección entre el arte y los medios de comunicación en el campo de la informática.

La rápida evolución de la tecnología ha llevado a una fusión cada vez más estrecha entre el arte y los medios digitales, generando nuevas formas de expresión y comunicación.

Continuando con el desarrollo de nuestro proyecto haremos uso del método inductivo porque organizamos nuestra investigación a la particular a lo general. El diseño metodológico del trabajo es no experimental y transversal ya que no existe manipulación deliberada de las variables ni de la situación, si no que se observa los fundamental y como se dan en su contestó natural para después analizarlos.

El diseño es transversal porque los datos se recolectan en un solo momento y su propósito es describir variables y analizar su interrelación, solo se desea saber la incidencia y el valor de uno o más variables, el diseño será descriptivo porque se requiere establecer relación entre dos o más de estás.

Mediante una encuesta recopilamos la información de este proyecto los alumnos tengan conocimiento de la evolución del arte y los medios de comunicación en la información y su importancia para la institución.

Diagrama de flujo basada en la reparacion de automoviles.pdf

Este es un diagrama de flujo basado en los pasos a seguir para la reparación de automóviles y así tener una base por la cual guiarse.

3Redu: Responsabilidad, Resiliencia y Respeto

¡Hola! Somos 3Redu, conformados por Juan Camilo y Cristian. Entendemos las dificultades que enfrentan muchos estudiantes al tratar de comprender conceptos matemáticos. Nuestro objetivo es brindar una solución inclusiva y accesible para todos.

DESARROLO DE HABILIDADES DE PENSAMIENTO.pdf

RESUMEN FICHA 1 Y FICHA DOS SOBRE EL DESARROLO DE HABILIDADES DE PENSAMIENTO-MAKECODE.

Último (20)

leidy fuentes - power point -expocccion -unidad 4 (1).pptx

leidy fuentes - power point -expocccion -unidad 4 (1).pptx

Índice del libro "Big Data: Tecnologías para arquitecturas Data-Centric" de 0...

Índice del libro "Big Data: Tecnologías para arquitecturas Data-Centric" de 0...

Diagrama de flujo - ingenieria de sistemas 5to semestre

Diagrama de flujo - ingenieria de sistemas 5to semestre

Desarrollo de Habilidades de Pensamiento.docx (3).pdf

Desarrollo de Habilidades de Pensamiento.docx (3).pdf

TRABAJO DESARROLLO DE HABILIDADES DE PENSAMIENTO.pdf

TRABAJO DESARROLLO DE HABILIDADES DE PENSAMIENTO.pdf

(PROYECTO) Límites entre el Arte, los Medios de Comunicación y la Informática

(PROYECTO) Límites entre el Arte, los Medios de Comunicación y la Informática

Diagrama de flujo basada en la reparacion de automoviles.pdf

Diagrama de flujo basada en la reparacion de automoviles.pdf

maestria-motores-combustion-interna-alternativos (1).pdf

maestria-motores-combustion-interna-alternativos (1).pdf

Estructuras Básicas_ Conceptos Basicos De Programacion.pdf

Estructuras Básicas_ Conceptos Basicos De Programacion.pdf

ESET Remote Administrator: Presentamos nuestra nueva interfaz de usuario.

- 1. ESET®Remote Administrator Presentando nuestra nueva interfaz de usuario La nueva generación de productos de seguridad de ESET han mejorado notablemente la experiencia de usuario y la interfaz gráfica de usuarios, desarrolladas a partir de la opinión de usuarios y clientes alrededor del mundo. Hace tu trabajo rápido y efectivo Disposición limpia y lógica en todas las pantallas Todas las estadísticas y notificaciones importantes en un solo lugar Consola web de fácil acceso Las plantillas permiten usar registros, combinarlos y crear reportes a medida Obtén solo las notificaciones importantes Maneja tu red desde donde sea - todo lo que necesitas es una conexión a Internet Experiencia touch-friendly Maneja fácilmente la seguridad de la red de tu compañía desde un solo lugar. www.eset-la.com/empresas Conoce más sobre las nuevas versiones: