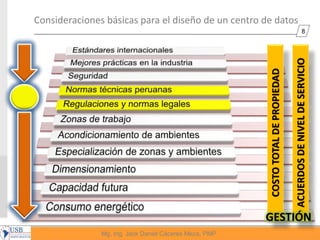

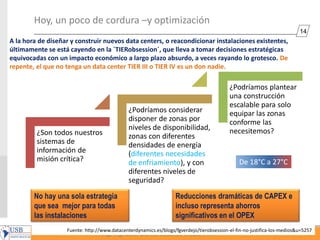

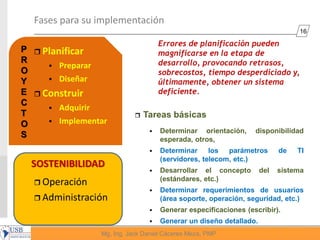

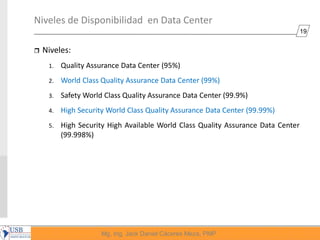

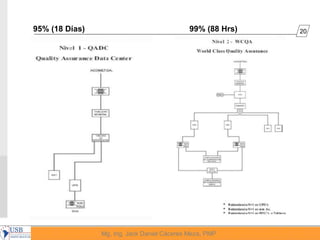

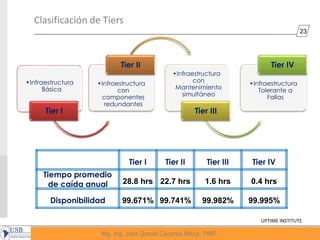

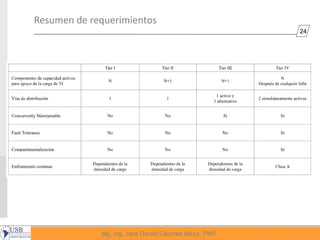

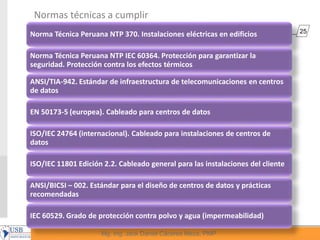

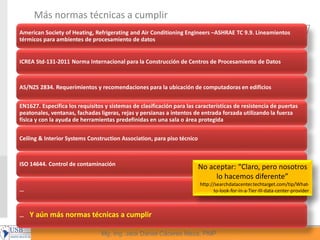

El documento abarca la definición, diseño e implementación de centros de datos, destacando la importancia de la seguridad física y lógica, así como las normativas relevantes. Se presentan consideraciones clave para la ubicación y diseño, así como estándares de eficiencia y sostenibilidad. También se discuten los niveles de disponibilidad y clasificación siguiendo las normas establecidas por el Uptime Institute.