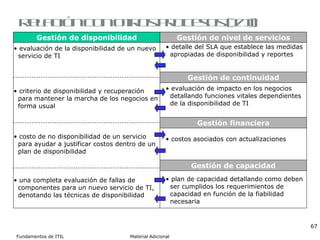

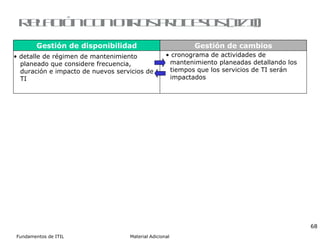

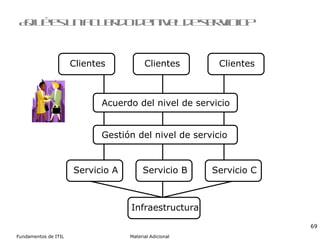

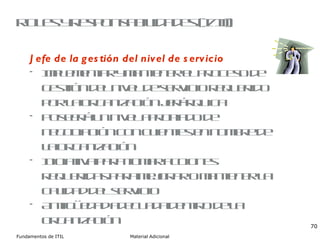

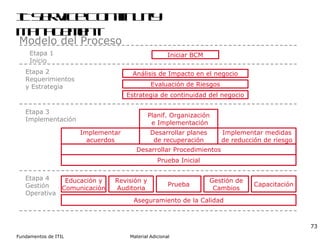

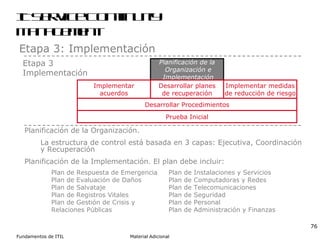

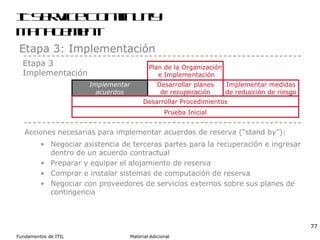

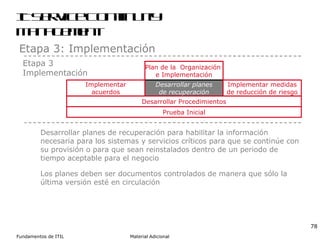

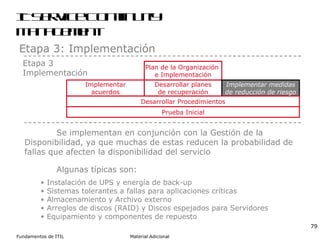

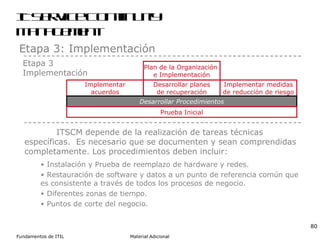

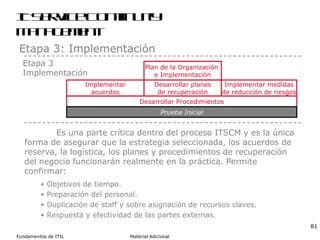

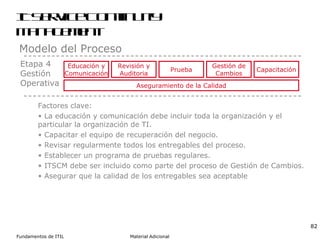

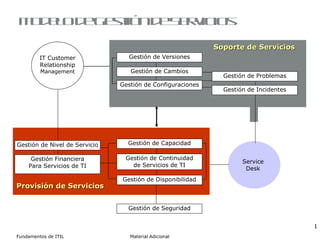

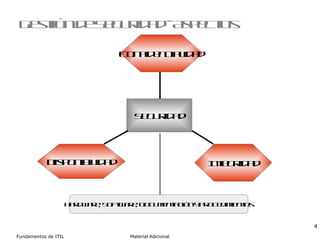

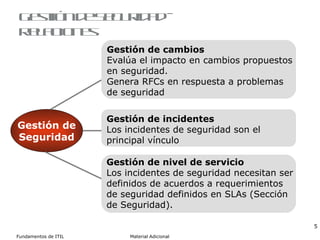

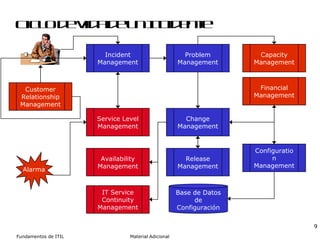

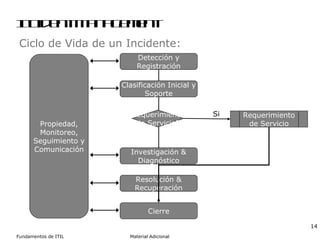

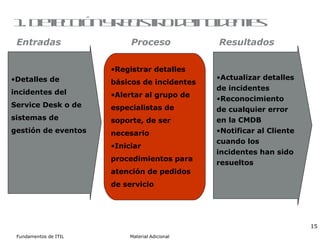

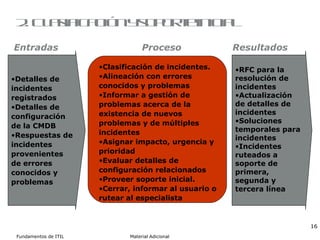

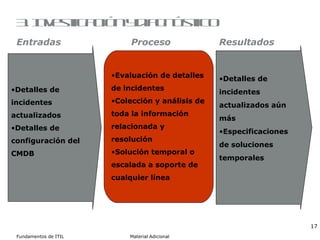

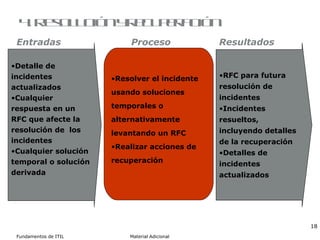

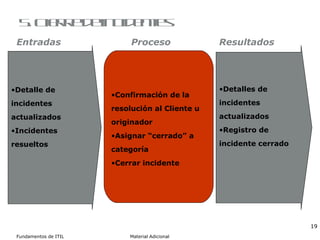

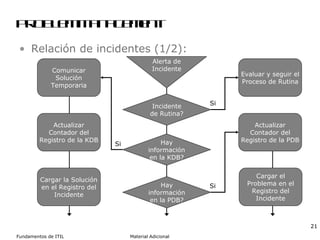

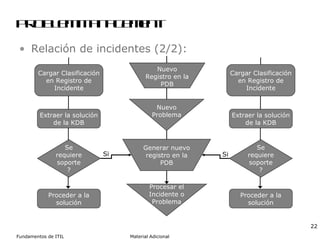

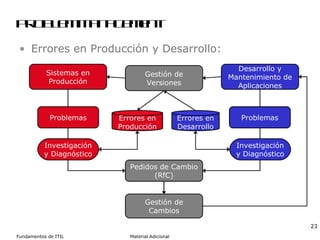

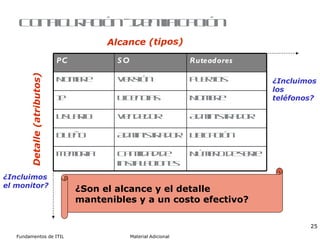

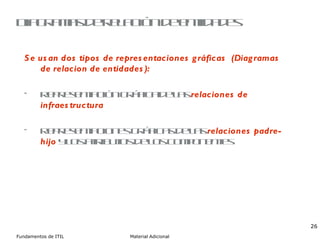

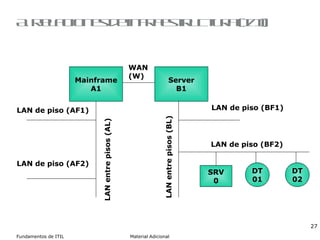

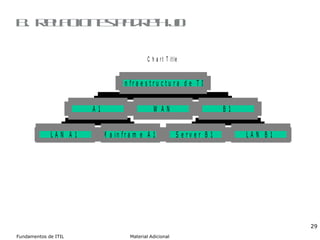

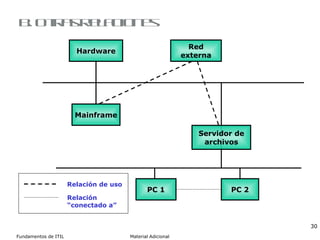

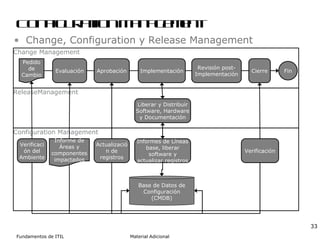

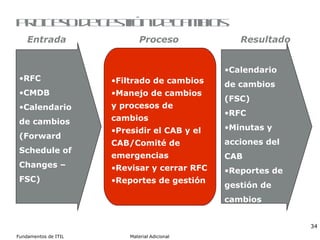

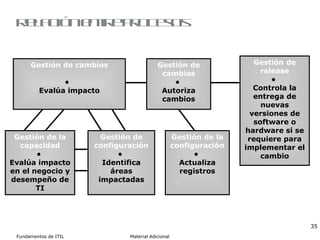

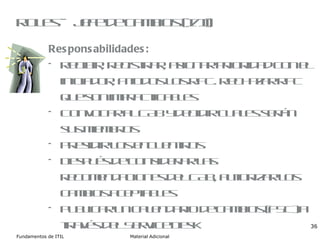

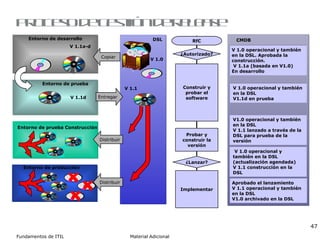

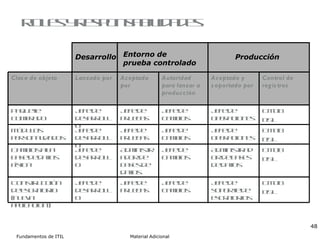

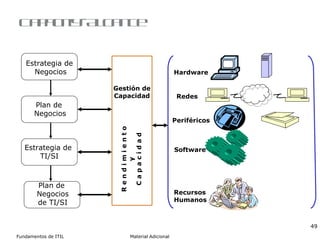

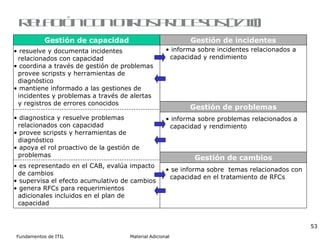

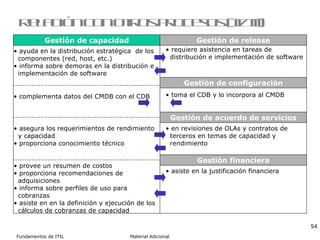

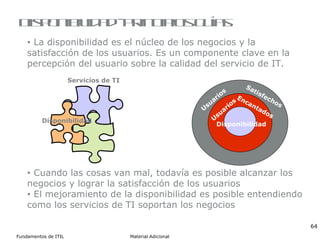

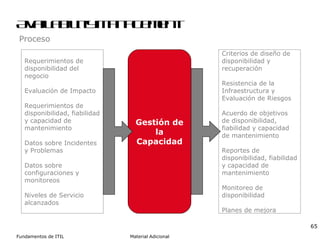

El documento describe los diferentes procesos involucrados en la gestión de servicios de TI, incluyendo la gestión de incidentes, problemas, cambios, configuraciones, servicios, nivel de servicio y seguridad. Explica los roles y responsabilidades en la gestión de configuraciones y diagramas para representar las relaciones entre componentes de infraestructura.

![Availability Management Cálculo de Disponibilidad: Básica : Disponibilidad = ( TSA - TC) x 100 TSA TSA= Tiempo de Servicio Acordado TC = Tiempo de Caída Configuración Serial: Disponibilidad = Servidor x Red x Estación de Trabajo Configuración Paralela: Disponibilidad = 1 – [ ( 1- Servidor_A) x (1-Servidor_B) ]](https://image.slidesharecdn.com/itiladicional-12988428298244-phpapp01/85/ITIL-FOUNDATION-66-320.jpg)