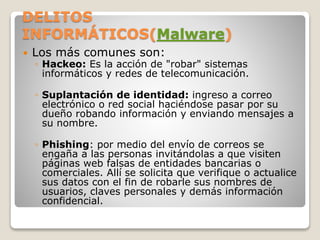

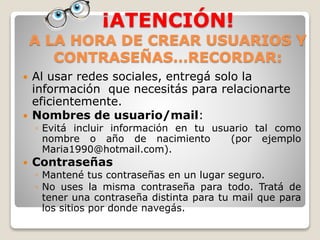

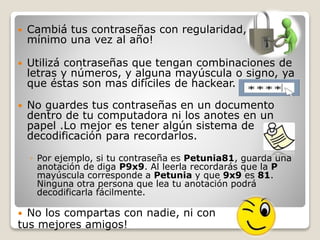

Este documento ofrece información sobre posibles peligros en Internet como ciberacoso, grooming, sexting y delitos informáticos. Explica que el ciberacoso ocurre entre menores, el grooming involucra a adultos que ganan la confianza de menores con fines sexuales, y el sexting envía fotos sexuales de menores. También describe hackeos, suplantación de identidad y phishing como delitos comunes. El documento concluye dando consejos para crear usuarios y contraseñas seguros y comportarse de manera segura online