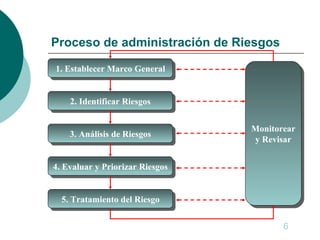

El documento describe el proceso de administración de riesgos de TI, el cual incluye establecer el contexto estratégico y organizacional, identificar objetos críticos, identificar riesgos y sus causas, analizar riesgos, evaluarlos y priorizarlos, definir opciones de tratamiento e implementar planes para mitigarlos. El proceso es iterativo y ayuda a las organizaciones a lograr sus objetivos de manera más segura y consciente de los riesgos.