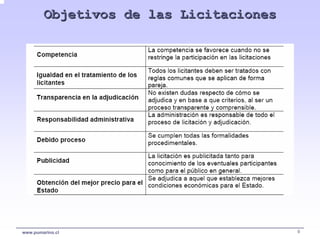

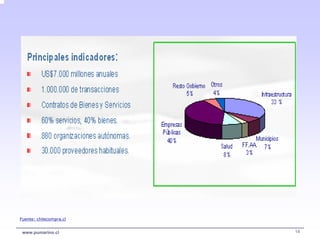

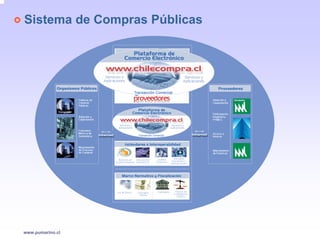

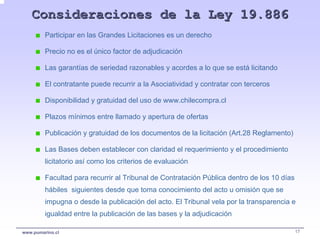

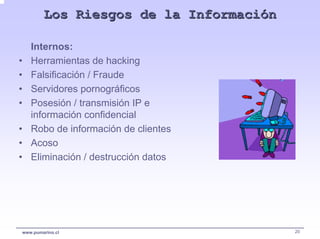

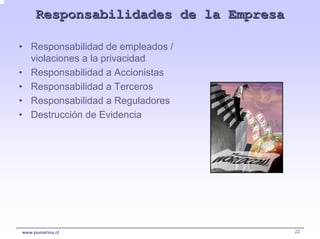

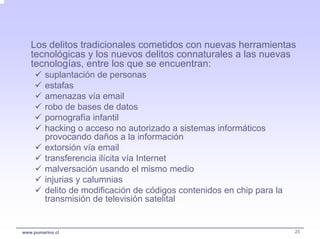

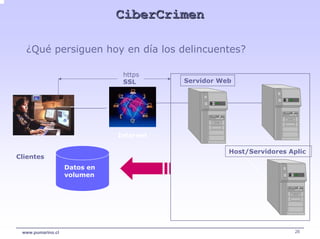

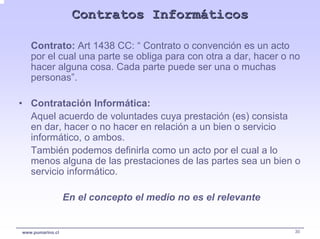

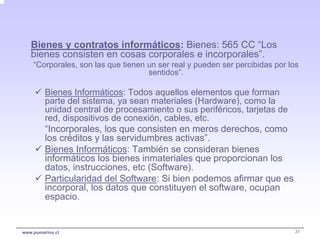

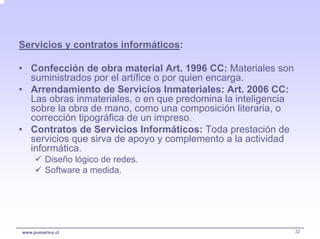

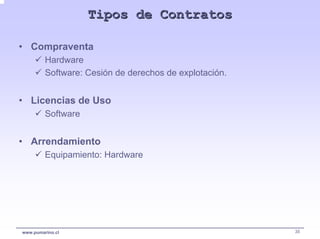

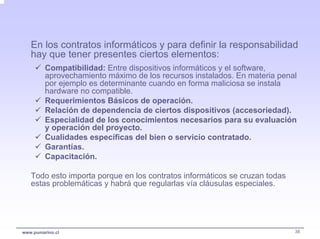

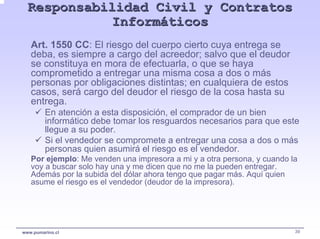

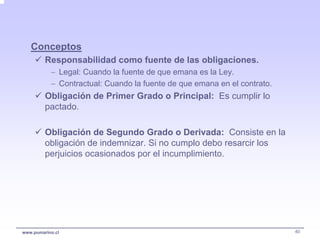

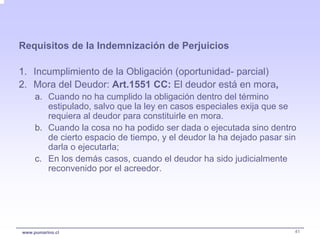

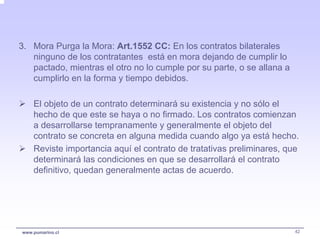

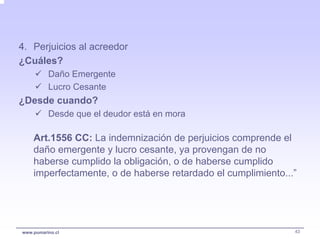

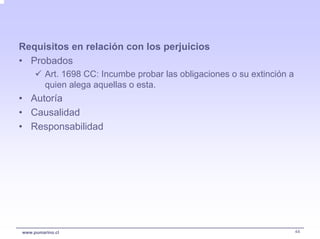

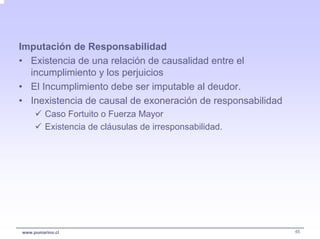

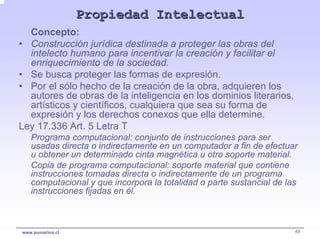

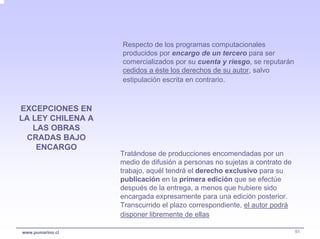

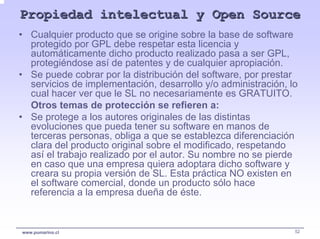

Este documento presenta información sobre aspectos contractuales de proyectos TIC. Introduce conceptos como la sociedad de la información, características de proyectos TI, licitaciones públicas, responsabilidades en proyectos TIC, propiedad intelectual y uso de tecnología en el trabajo. Explica temas como definiciones de licitación, objetivos de Chilecompra, riesgos de la información, responsabilidad civil y nociones básicas de contratos informáticos.