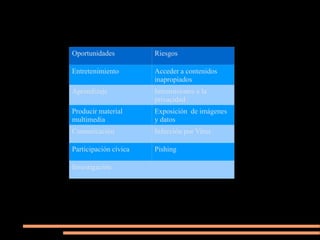

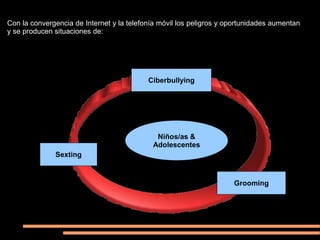

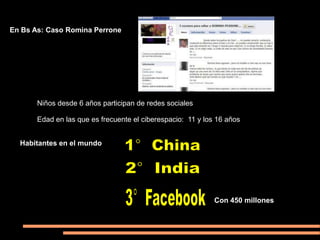

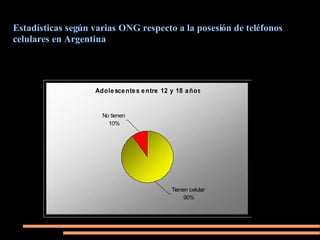

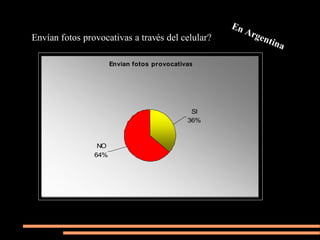

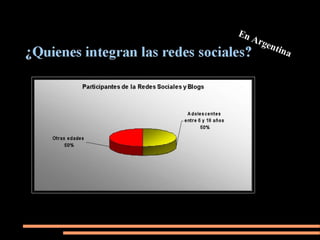

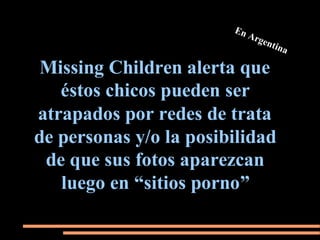

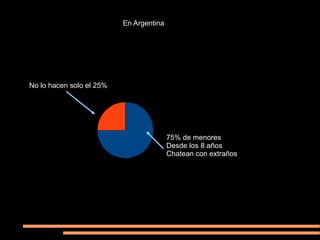

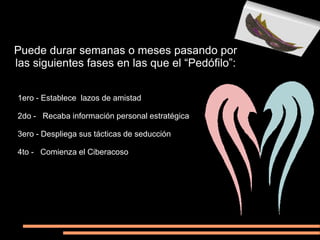

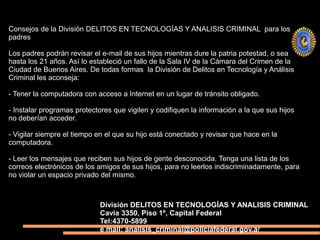

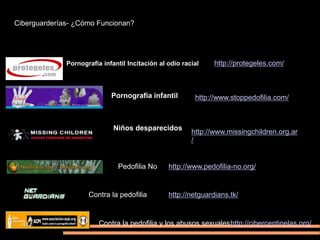

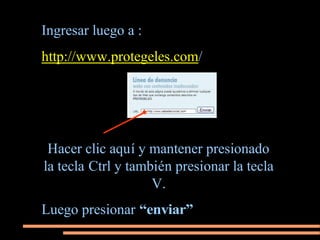

Este documento discute los riesgos y oportunidades que plantea el uso de la tecnología para niños y adolescentes, como el ciberacoso, sexting y grooming. También proporciona estadísticas sobre el uso de redes sociales y teléfonos celulares entre los jóvenes en Argentina y recomendaciones para padres sobre cómo monitorear de forma segura la actividad en línea de sus hijos. El documento enfatiza la importancia del diálogo entre padres e hijos y del uso responsable de la tecnología para crear