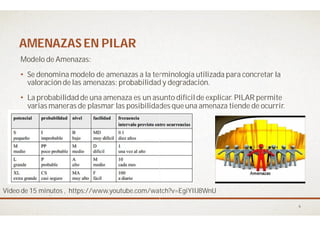

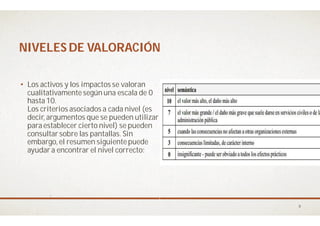

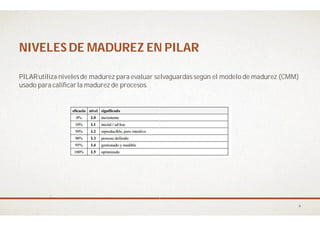

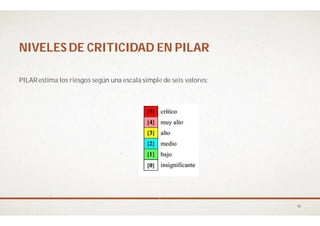

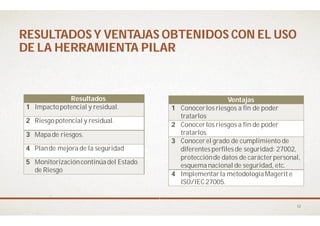

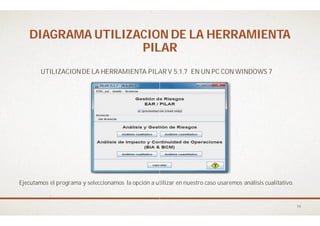

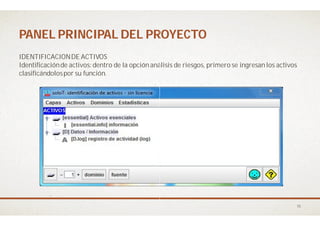

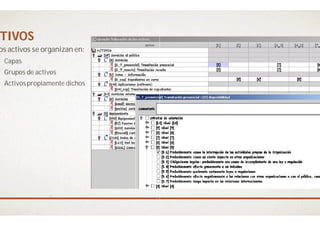

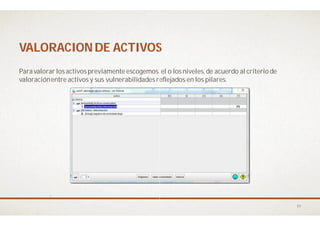

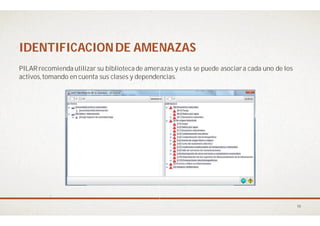

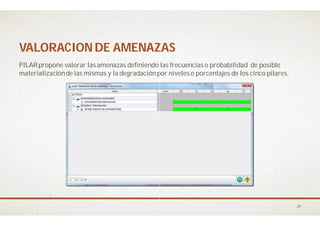

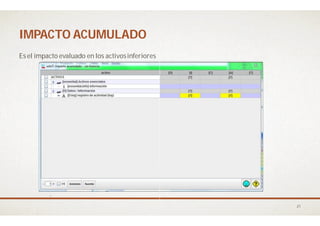

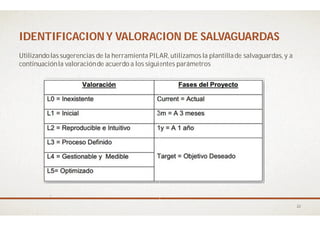

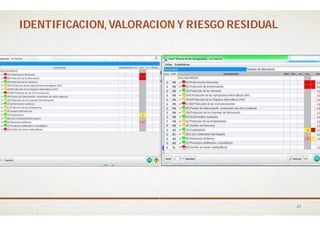

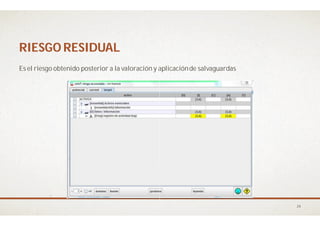

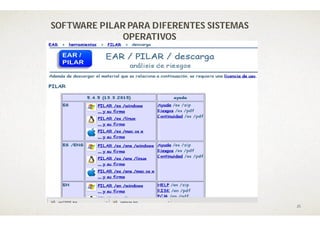

El documento describe PILAR, un software de análisis de riesgos que compila los activos de un sistema, sus relaciones e interdependencias para identificar amenazas potenciales y derivar los riesgos sobre el sistema. PILAR permite realizar análisis cualitativos y cuantitativos para determinar riesgos potenciales y residuales, y desarrollar planes de mejora de seguridad. El software se puede ejecutar en diferentes sistemas operativos y ofrece ventajas como conocer los riesgos y evaluar el cumplimiento de estándares de seguridad