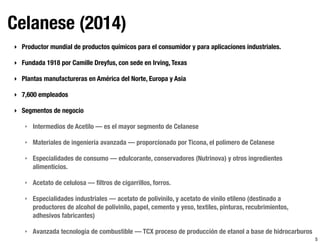

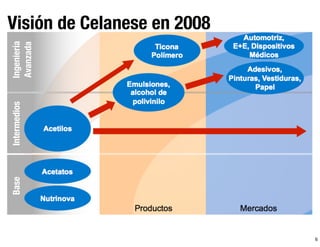

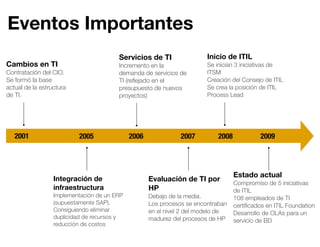

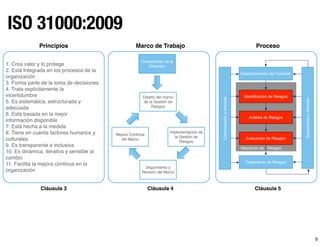

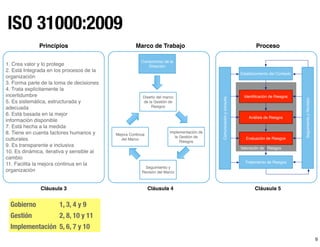

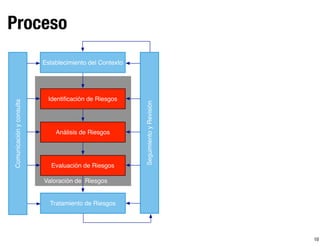

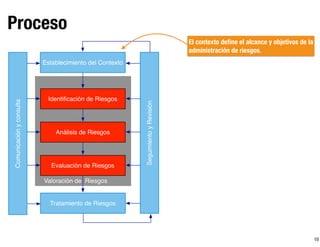

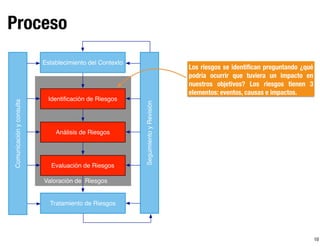

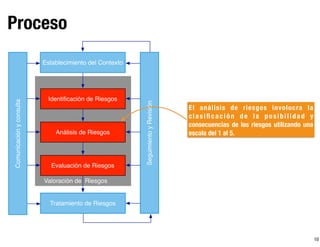

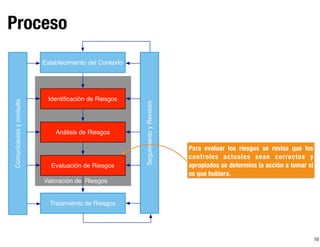

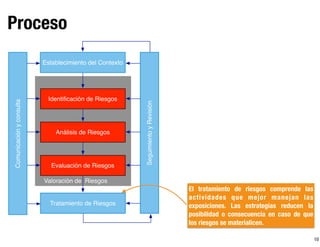

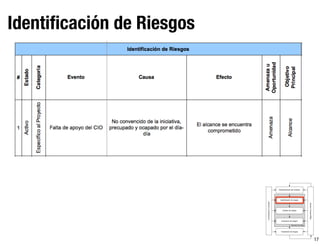

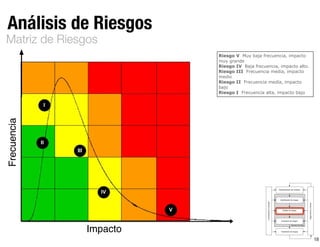

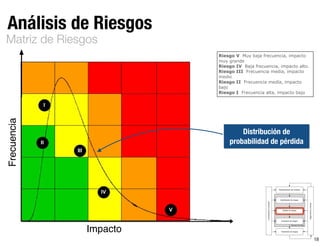

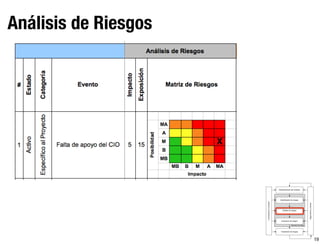

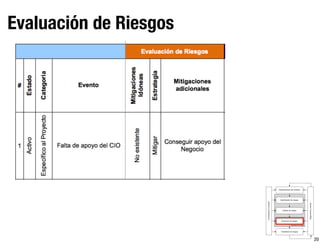

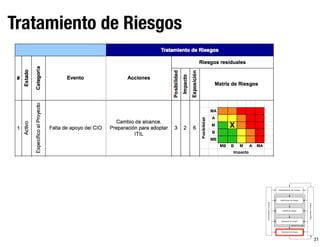

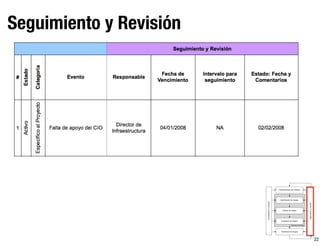

El documento presenta la administración de riesgos de acuerdo a la norma ISO 31000:2009 en el contexto de la implementación de ITIL por Celanese, destacando su importancia para la alineación entre TI y el negocio. Se analizan diferentes conceptos del diplomado en innovación y estrategia, así como la estructura organizativa de Celanese y los principales desafíos en la gestión de TI. La gestión efectiva de riesgos se propone como clave para mejorar los procesos y las relaciones interdepartamentales dentro de la empresa.